Vær forsiktig: Nyprodusert Coronavirus Wiper Malware målretter mot Windows-brukere

Cyberkriminelle ser på den nåværende pandemistaten i verden som noe mer enn en mulighet for en pengegjeng. Disse ondsinnede personene griper enhver sjanse til å utnytte folks frykt for COVID-19-viruset, og plager folk i over fem måneder nå. De utnytter folks trang etter informasjon relatert til Coronavirus og bruker den for å tjene penger. De lager falske nettsteder, falske apper, smi-kart og så videre. De har ingen skam, ingen skrupler.

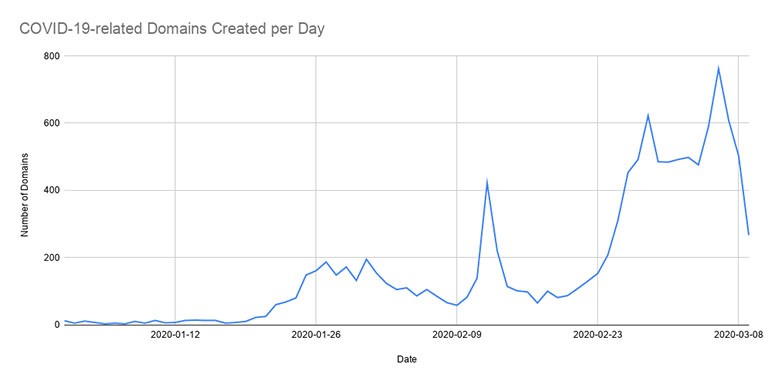

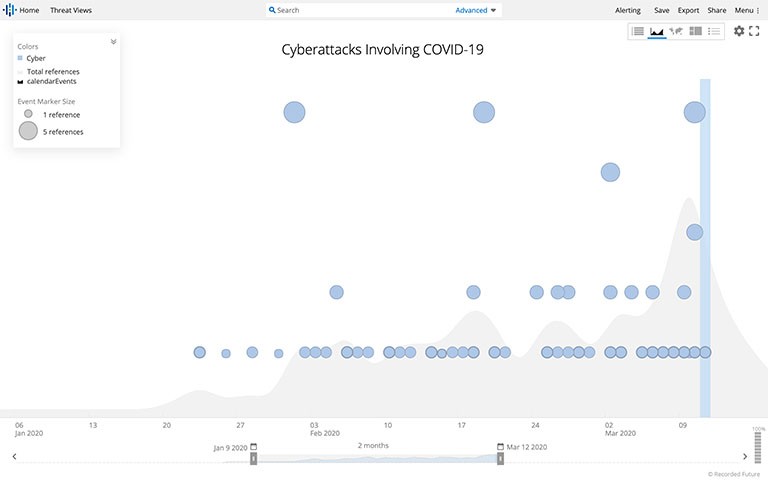

Nedenfor ser du skildringer av den eksponentielle veksten av nylig registrerte COVID-19-relaterte domener, samt referanser til Coronavirus eller COVID-19, assosiert med cyberattacks.

Registreringer av COVID-19-relaterte domener per dag i 2020. Kilde: recordingfuture.com

Henvisninger til Coronavirus eller COVID-19 brukt i forbindelse med cyberattacks og cyber exploits på to måneder. Kilde: recordingfuture.com

Den siste Coronavirus-relaterte skadelig programvaren for å hevde ofre er en tørker av samme navn. Hentet "inspirasjon" fra den nåværende COVID-19-pandemien, urolige mennesker over hele verden, valgte cybercrooks bak angrepet å kalle det Coronavirus.

Forskere oppdaget at vindusviskeren fra Coronavirus fungerer som en farlig og ødeleggende trojan. På grunn av det faktum kaller brukere ikke bare Coronavirus-visker, men også Coronavirus Trojan. Dens foretrukne offer? Windows-brukere.

Coronavirus-tørkeren overskriver master boot record (MBR), og dens angrepsstrategi, minner eksperter om den fra NotPetya wiper . NotPetya-trusselen streifet rundt på nettet og plaget brukerne i 2017. Den første likheten mellom de to vindusviskerne, bekymret enormt sikkerhetseksperter. Det skyldes at NotPetya, tilbake i begynnelsen, trakk forbløffende tall etter angrepene sine, over 10 milliarder dollar, for å være nøyaktig. For å hjelpe deg med å sette det i mål, endte til og med WannaCry-kampanjen, som fikk verden til å bli vanvidd, med å koste ofrene mellom 4 og 8 milliarder dollar.

Ingenting har kommet nær NotPetya 'prestasjoner.' Det er grunnen til at eksperter delte alvorlige bekymringer for at Coronavirus-tørkeren kan følge i NotPetyas fotspor. Heldigvis for de fleste sammenligner ikke den nydelagte skadeprogrammet seg til behemoth-eksplosjonen fra fortiden - NotPetya. Sikkerhetsekspertene anslår at Coronavirus-viskeren ikke er den verste infeksjonen du kan komme over, men oppgir at det heller ikke er en du bør undervurdere.

Table of Contents

Hvordan sprer Coronavirus-tørkeren?

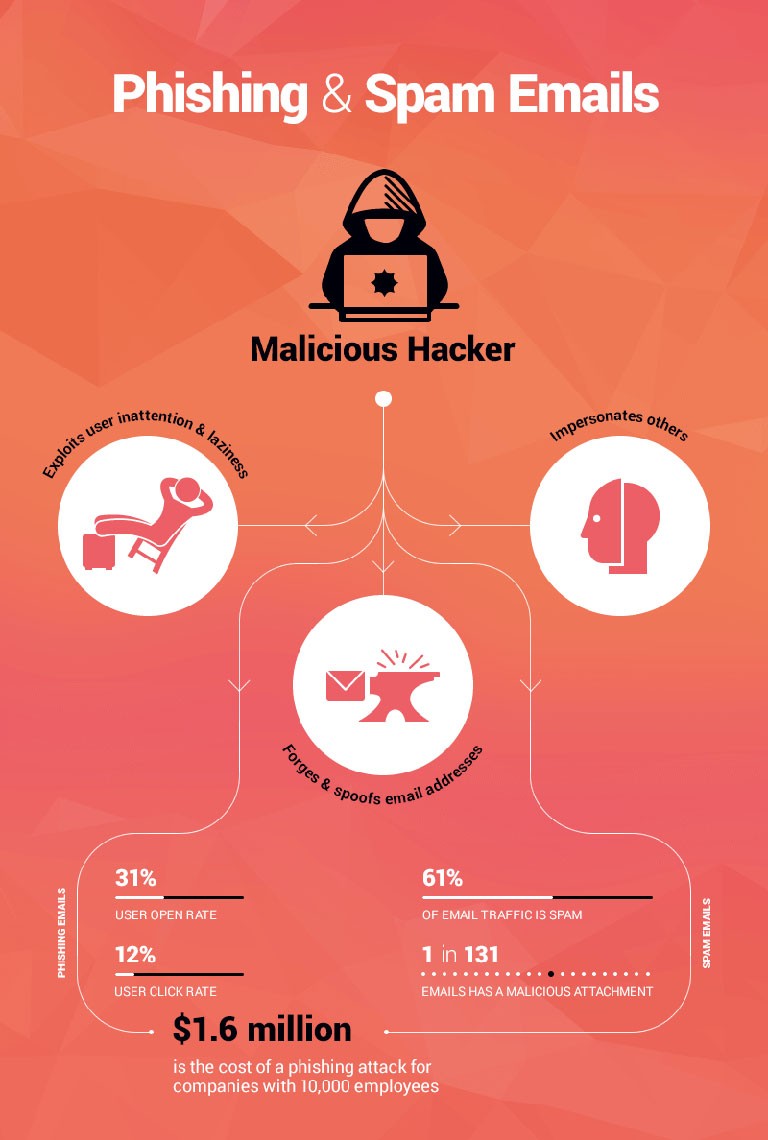

I disse usikre tider, når folk frykter for helse, familie, inntekt og jobbsikkerhet, bytter de ondsinnede skurkene bak trusselen frykten. Den skadelige programvaren spres via en malvertiseringskampanje. Cyberkriminelle bak det, sender ut en rekke phishing-e-poster, bærer smitten, og gjør sitt beste for å sikre massekorrupsjon. De gjør deres ødelagte e-postmeldinger så lokkende som mulig, og lover økonomisk lettelse for alle problemer forårsaket av pandemien. De lokker deg til å stole på deres tiltalende løgn, og fortsett deretter med å dupe deg til å tillate skadelig programvare i systemet ditt. Det skjer bare hvis du tror innholdet i e-posten, og laster ned et skadelig vedlegg, eller trykker på en ødelagt lenke, eller gjør hva annet e-posten oppfordrer deg til å gjøre.

E-post er blant de mest brukte invasive måtene for infeksjoner. Når du vet det, gjør du best for å være ekstra oppmerksom når du får en. Dobbeltsjekk all informasjonen du ser, bekreft avsenderen som legitim, klikk ingenting uten å godkjenne den som pålitelig. Den årvåkenheten kan redde deg fra et virvel av problemer.

Naturligvis er ikke spam-e-postkampanjer den eneste metodeprogramvaren verktøyene henvender seg til når det gjelder infiltrasjon. De henvender seg til peer-to-peer (p2p) nettverk, freeware, falske torrents og sham-applikasjoner. De har sine utvalg av triks, og det er opp til deg å oppdage deres bedrag og forhindre dem fra å invadere maskinen din.

Et diagram som viser virkningene av en phishing-phishing-kampanje. Kilde: heimdalsecurity.com

Hva skjer etter invasjonen?

Hvis infeksjonens forsøk på infiltrasjon lykkes, og det avvikler på din PC, er det hva du kan forvente. Når den er henrettet, begynner skadelig programvare sin korrupsjonsprosess ved å installere en rekke hjelperfiler. De blir satt inn i en midlertidig mappe. Et installasjonsprogram, i form av en hjelperfil som heter '' coronavirus.bat, '' setter opp infeksjonens angrep ved å lage en skjult mappe. Den kalles "COVID-19", og den blir full av de tidligere nedlagte hjelperfilene. Hensikten med dette trekket er å sikre at skadelig programvare forblir skjult så lenge som mulig. Den ekstra tiden i skjul gjør at den kan utføre skaden den fikk designet.

Når det er gjort, og mappen blir opprettet, og nå har hjelperfilene, deaktiverer installasjonsprogrammet ("coronavirus.bat") Windows Task Manager og User Access Control (UAC). Det er nok et forsøk på tilsløring. Deretter fortsetter det å endre bakgrunnsbilde og deaktivere alternativene for å legge til eller endre nevnte bakgrunn. Det stopper ikke der, da det også legger til oppføringer i registeret. Alle disse handlingene gjøres for infeksjonens utholdenhet på PC-en. Så snart skadelig programvare er ferdig med å starte dem, starter den på nytt, og fullfører dermed installasjonsprosessen.

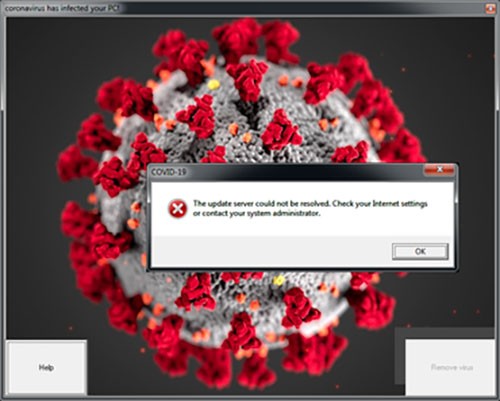

Deretter lager en prosess som heter run.exe en batchfil med navnet run.bat. Run.bat sørger for at registerendringene, utført av installasjonsprogrammet "coronavirus.bat", forblir intakte under omstart. Når omstartprosessen er avsluttet, kjører skadelig programvare to binære filer. En av dem viser deg et vindu som har et bilde av Coronavirus, som også viser to knapper. Den binæren heter "mainWindow.exe." Helt øverst i vinduet finner du et varsel som informerer deg om at "coronavirus har infisert PCen din!" De to knappene deler teksten "Fjern virus" og "Hjelp." Den "Fjern virus" gjør ikke noe, men "Hjelp" viser en nedslående melding for å få deg til å "slutte å prøve å fikse datamaskinen din."

Skildring av vinduet med de to knappene, med angivelse av "coronavirus har infisert PCen din!" Kilde: zdnet2.cbsistatic.com

Den andre binære er den som lanserer full-on angrepet, og det er den som overskriver MBR. Eksperter har avdekket at den opprinnelige MBR-enheten blir sikkerhetskopiert i den første sektoren, og først etter det blir overskrevet med en ny, og MBR-enheten blir overskrevet med den nye koden.

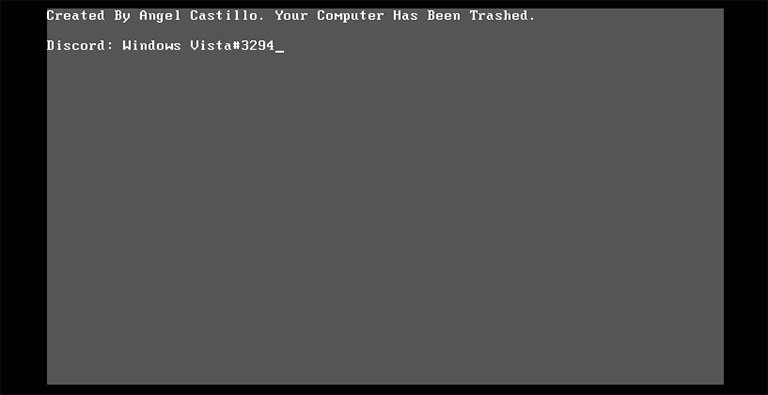

“Datamaskinen din har blitt søppel.”

Coronavirus-viskeren slår, og den gjør disken din til en helt ubrukelig. Etter at den overskriver MBR, står du overfor en blank grå skjerm og en blinkende markør, med bare ordene "datamaskinen din har blitt søppel" og stirrer tilbake på deg.

Meldingen "Datamaskinen din har blitt søppel" etter at Coronavirus-vindusviskeren slo til. Kilde: media.threatpost.com

Etter at skadelig programvare har skrevet om MBR-maskinen din, starter den datamaskinen på nytt og lar den nye MBR-enheten kjøre og blokkere deg i et forhåndsoppstartsskjermbilde. På dette tidspunktet har du ikke lenger tilgang til PC-en din. Forskere forsikrer brukere om at de etter hvert kan gjenvinne tilgang til PC-ene, men for å gjøre det, vil de kreve spesielle applikasjoner. De pleide å gjenopprette og gjenoppbygge MBR til en fungerende tilstand. Men ifølge malware-eksperter, selv om du ikke klarer å gjenopprette MBR, kan du fremdeles få tilgang til og gjenopprette dataene dine ved å montere stasjonen.

Hvis du ønsker å unngå å takle rotet, spretter Coronavirus-viskeren på deg, husk å være på vakt. Våkenhet hjelper deg med å oppdage cyberkriminelle forsøk på å presse infeksjoner på deg. Så vær grundig, fang dem i handlingen og hindre suksessen. Hold vakt oppe, og hold systemet ditt uten infeksjoner.