注意:新しく作成されたコロナウイルスワイパーマルウェアはWindowsユーザーを標的としています

サイバー犯罪者は、世界の現在のパンデミック状態を、現金をつかむ機会にすぎないと見なしています。これらの悪意のある個人は、COVID-19ウイルスに関する人々の恐怖を利用してあらゆる機会をつかみ、5か月以上の間人々を苦しめています。彼らは人々のコロナウイルスに関する情報への渇望を利用し、それを使ってお金を稼ぎます。偽のサイト、偽のアプリ、偽造マップなどを作成します。彼らは恥ずかしくなく、素直でもありません。

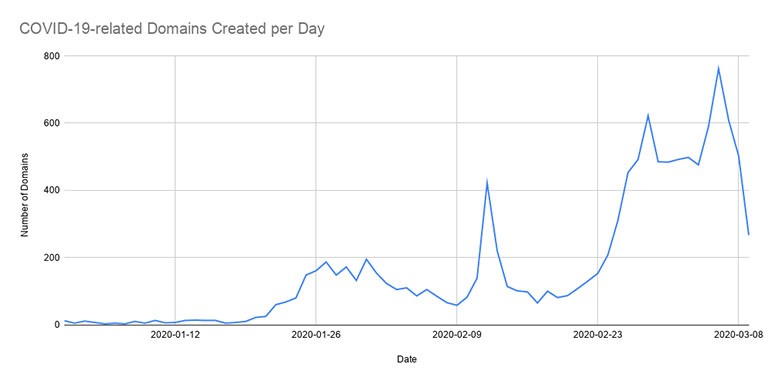

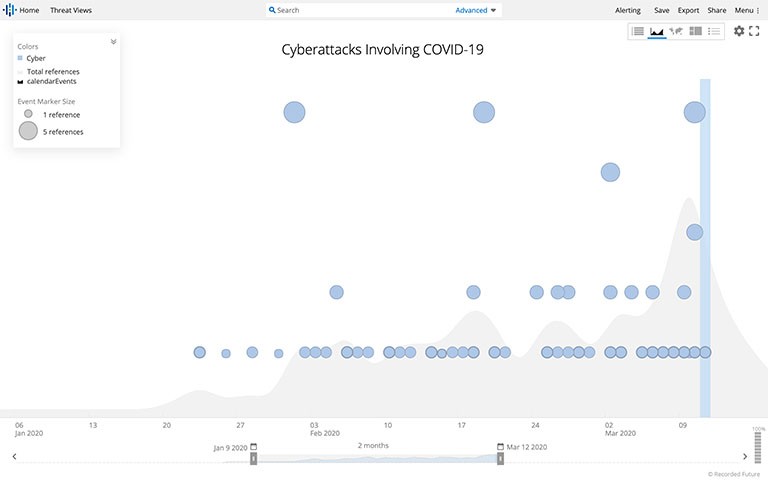

以下に、最近登録されたCOVID-19関連ドメインの急激な増加の描写と、サイバー攻撃に関連するコロナウイルスまたはCOVID-19への参照を示します。

2020年の1日あたりのCOVID-19関連ドメインの登録。出典:recordedfuture.com

2か月のサイバー攻撃やサイバーエクスプロイトに関連して使用されたコロナウイルスまたはCOVID-19への言及。ソース:recordedfuture.com

被害者を主張する最新のコロナウイルス関連マルウェアは、同じ名前のワイパーです。現在のCOVID-19パンデミックから「インスピレーション」を得て、世界中の人々を悩ませている攻撃の背後にあるサイバー詐欺師たちは、それをコロナウイルスと名付けました。

研究者たちは、コロナウイルスのワイパーが危険で破壊的なトロイの木馬のように機能することを発見しました。そのため、ユーザーはコロナウイルスワイパーだけでなく、コロナウイルストロイの木馬とも呼んでいます。その好ましい犠牲者? Windowsユーザー。

コロナウイルスワイパーは、マスターブートレコード(MBR)とその攻撃戦略を上書きし、 NotPetyaワイパーのことを専門家に思い出させます。 NotPetyaの脅威は、2017年にユーザーを悩ませ、Webをローミングしました。2つのワイパー間の最初の類似点は、非常に懸念されるセキュリティ専門家です。それは、その盛り上がりに戻って、NotPetyaがその攻撃の後に、正確には100億ドルを超える驚異的な数を引っ張ったためです。あなたがそれを規模に合わせるのを助けるために、世界を狂乱させたWannaCryキャンペーンでさえ、40億ドルから80億ドルの間で犠牲者の犠牲になりました。

NotPetyaの「成果」に近いものはありません。そのため、コロナウイルスワイパーがNotPetyaの足跡をたどる可能性があるという深刻な懸念を専門家が共有しました。幸い、ほとんどの場合、新しく作成されたマルウェアは、過去の巨大な爆発であるNotPetyaに匹敵しません。セキュリティの専門家は、コロナウイルスのワイパーは、あなたが遭遇する可能性のある最悪の感染ではないと推定していますが、過小評価すべきものではないと述べています。

Table of Contents

コロナウイルスのワイパーはどのように広がりますか?

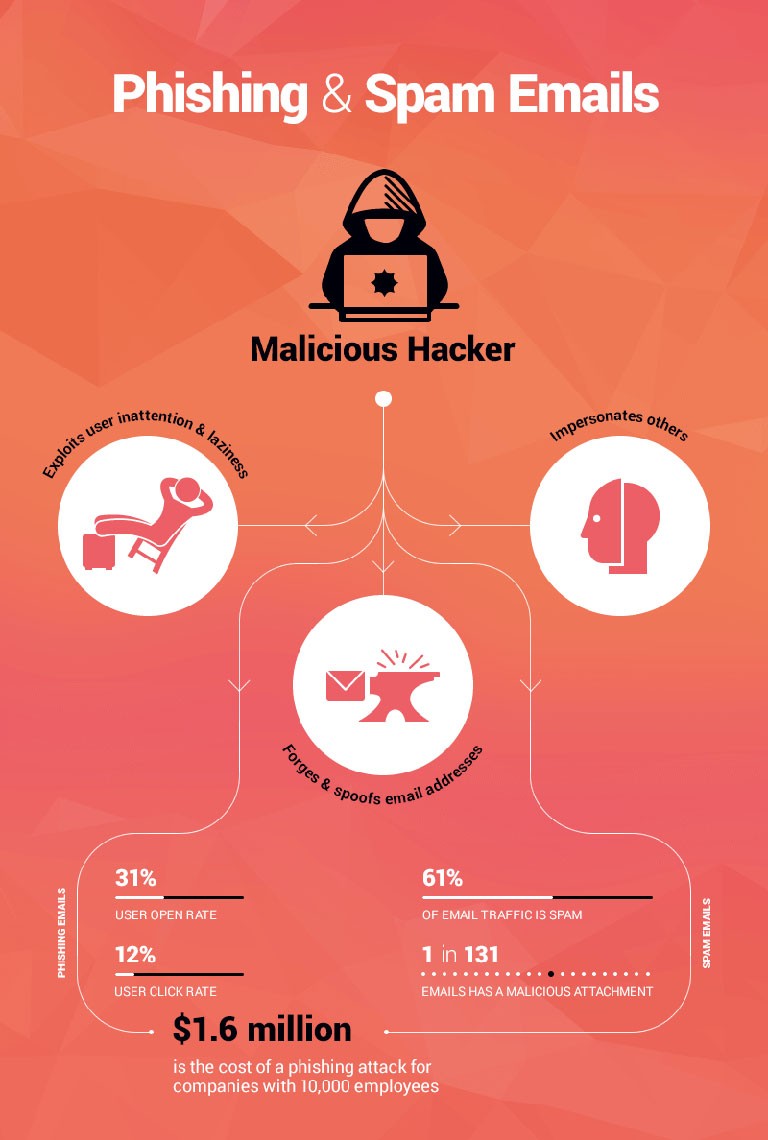

人々が自分の健康、家族、収入、および仕事の安全を恐れているこれらの不確かな時代に、悪意のある詐欺師は脅威の背後にあり、彼らの恐れを捕食します。マルウェアはマルバタイジングキャンペーンを介して拡散します。その背後にいるサイバー犯罪者は、多数のフィッシングメールを送信し、感染を運び、大規模な腐敗を確実にするために最善を尽くします。彼らは彼らの破損した電子メールを可能な限り魅力的にし、パンデミックによって引き起こされたあらゆるトラブルに対する経済的救済を約束します。彼らはあなたを彼らの魅力的な嘘を信頼するように誘惑し、それからあなたのシステムにマルウェアを許可するようにあなたをだまし始めます。これは、メールの内容を信じて悪意のある添付ファイルをダウンロードしたり、破損したリンクを押したり、メールで要求されていることを実行した場合にのみ発生します。

電子メールは、感染に対して最も一般的に使用される侵襲的な方法の1つです。それを知って、あなたがそれを手に入れたら、特別な注意を払うように最善を尽くしてください。表示されるすべての情報を再確認し、送信者が正当であることを確認し、信頼できるものとして認証せずに何もクリックしないでください。その警戒は問題の渦からあなたを救うことができます。

当然のことながら、マルウェアツールが潜入する際に利用する方法は、 スパムメールキャンペーンだけではありません。彼らは、ピアツーピア(p2p)ネットワーク、フリーウェア、偽の急流、および偽のアプリケーションに目を向けます。彼らはトリックのピックを持っています、そして彼らの欺瞞を見つけて彼らがあなたの機械に侵入するのを防ぐのはあなた次第です。

スパムフィッシングキャンペーンの仕組みを示すグラフ。出典:heimdalsecurity.com

侵略後に何が起こりますか?

感染の侵入の試みが成功し、それがPCに巻き付く場合は、次のようになります。マルウェアが実行されると、マルウェアは一連のヘルパーファイルをインストールすることで、破損プロセスを開始します。それらは一時フォルダに入れられます。インストーラーは、「coronavirus.bat」という名前のヘルパーファイルの形式で、隠しフォルダーを作成して感染の攻撃を仕掛けます。これは「COVID-19」と呼ばれ、以前にドロップされたヘルパーファイルがぎっしりと詰まっています。その動きの目的は、マルウェアができるだけ長く隠されたままであることを保証することです。隠れているその余分な時間は、それが行うように設計されたダメージを実行することを可能にします。

これが完了すると、フォルダーが作成され、ヘルパーファイルが含まれるようになります。インストーラー( "coronavirus.bat")は、Windowsタスクマネージャーとユーザーアクセス制御(UAC)を無効にします。これも難読化の試みの1つです。次に、壁紙を変更し続け、壁紙を追加または変更するオプションを無効にします。レジストリにエントリを追加するため、そこで止まることはありません。これらのすべてのアクションは、PCでの感染の持続に対して行われます。マルウェアが処理を完了するとすぐに再起動し、インストールプロセスが完了します。

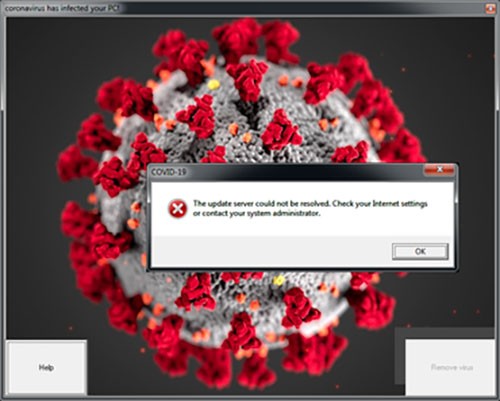

次に、run.exeというプロセスがrun.batという名前のバッチファイルを作成します。 Run.batは、「coronavirus.bat」インストーラーによって実行されたレジストリの変更が、再起動中もそのままであることを保証します。再起動プロセスが終了すると、マルウェアは2つのバイナリを実行します。そのうちの1つは、コロナウイルスの画像が表示されたウィンドウと、2つのボタンが表示されています。そのバイナリは「mainWindow.exe」と呼ばれます。そのウィンドウの最上部に、「コロナウイルスがPCに感染しました!」という通知が表示されます。 2つのボタンは、「ウイルスの削除」と「ヘルプ」というテキストを共有します。 「ウイルスを削除する」は何もしませんが、「ヘルプ」は「コンピュータを修復しようとするのをやめる」ための思いがけないメッセージを表示します。

「コロナウイルスがPCに感染しました!」と書かれた2つのボタンのあるウィンドウの説明。出典:zdnet2.cbsistatic.com

2番目のバイナリは、全面攻撃を開始するバイナリであり、MBRを上書きするものです。エキスパートは、元のMBRが最初のセクターでバックアップされ、その後初めて新しいセクターで上書きされ、MBRが新しいコードで上書きされることを発見しました。

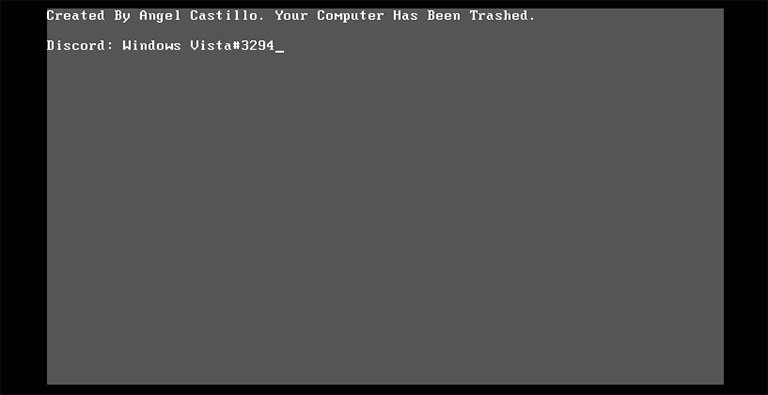

「あなたのコンピュータはゴミ箱に入れられた。」

コロナウイルスのワイパーがストライキを起こし、ディスクがまったく使用できない状態になります。 MBRを上書きした後、空白の灰色の画面と点滅するカーソルに直面し、「コンピューターはゴミ箱に移動しました」という言葉だけがあなたを見つめています。

コロナウイルスのワイパーがストライキした後の「コンピュータがゴミ箱に移動しました」というメッセージ出典:media.threatpost.com

マルウェアがMBRを書き換えると、コンピューターが再起動し、新しいMBRが実行されて、起動前画面が表示されます。この時点で、PCにアクセスできなくなります。研究者は、ユーザーが最終的にPCへのアクセスを回復できることをユーザーに保証しますが、そのためには特別なアプリケーションが必要になります。 MBRを回復して、動作状態に再構築するために使用されたもの。ただし、マルウェアの専門家によると、MBRを復元できなくても、ドライブをマウントすることでデータにアクセスして回復できます。

混乱に対処したくない場合は、コロナウイルスのワイパーがあなたに飛びつきますので、注意してください。警戒はあなたがあなたに感染を押しつけようとしているサイバー犯罪者の試みを見つけるのを助けます 。だから、徹底して、彼らを行動に巻き込み、彼らの成功を妨げてください。警戒を怠らず、システムを感染から守ります。