Akta dig: Nykonstruerade Coronavirus Wiper Malware riktar in sig på Windows-användare

Cyberbrottslingar ser på den nuvarande pandemitillståndet i världen som inget annat än en möjlighet till ett kontantgrepp. Dessa skadliga individer utnyttjar varje chans att dra nytta av människors rädsla för COVID-19-viruset och plågar människor i över fem månader nu. De utnyttjar människors längtan efter information som rör Coronavirus och använder den för att tjäna pengar. De skapar falska webbplatser, skräpprogram, smide kartor och så vidare. De har ingen skam, inga skrupler.

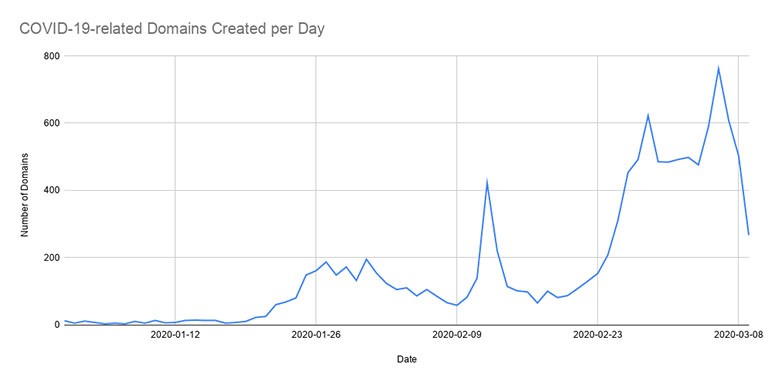

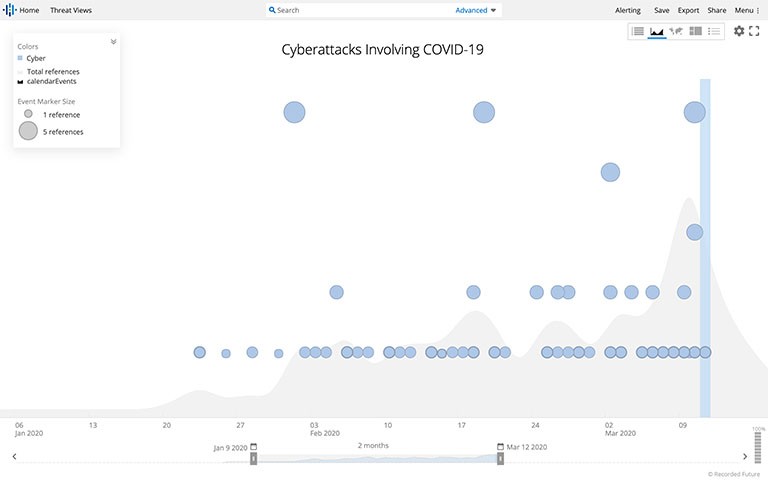

Nedan kan du se skildringar av den exponentiella tillväxten av nyligen registrerade COVID-19-relaterade domäner, samt referenser till Coronavirus eller COVID-19, associerade med cyberattacks.

Registreringar av COVID-19-relaterade domäner per dag år 2020. Källa: recordingfuture.com

Hänvisningar till Coronavirus eller COVID-19 som används i samband med cyberattacker och cyberutnyttjande på två månader. Källa: recordingfuture.com

Den senaste Coronavirus-relaterade skadlig programvara för att göra anspråk på offer är en torkare med samma namn. Med "inspiration" från den nuvarande COVID-19-pandemin, oroande människor över hela världen, valde cybercrooks bakom attacken att kalla det Coronavirus.

Forskare upptäckte att Coronavirus-torkaren fungerar som en farlig och förstörande trojan. På grund av detta faktum kallar användare inte bara Coronavirus-torkare, utan också Coronavirus Trojan. Dess föredragna offer? Windows-användare.

Coronavirus-torkaren skriver över din master boot record (MBR) och dess attackstrategi påminner experter om NotPetya-torkarens . NotPetya-hotet rusade på nätet och plågade användare 2017. Den ursprungliga likheten mellan de två torkarna handlade enormt om säkerhetsexperter. Det beror på att NotPetya, redan i sin premiär, tog överraskande siffror efter sina attacker, över 10 miljarder dollar, för att vara exakt. För att hjälpa dig att sätta det i skala, till och med WannaCry-kampanjen, som fick världen till en vanvidd, slutade att det kostade sina offer mellan 4 och 8 miljarder dollar.

Ingenting har kommit nära NotPetyas "prestationer". Det är därför experter delade allvarliga farhågor som Coronavirus-torkaren kan följa i NotPetyas fotspår. Lyckligtvis för de flesta jämför inte den nyligen skapade skadliga skadliga programmen sig med blixtsprut från tidigare - NotPetya. Säkerhetsexperter uppskattar att torkaren av Coronavirus är överlägset inte den värsta infektionen du kan stöta på, men ange att det inte är en som du borde underskatta heller.

Table of Contents

Hur sprider Coronavirus-torkaren?

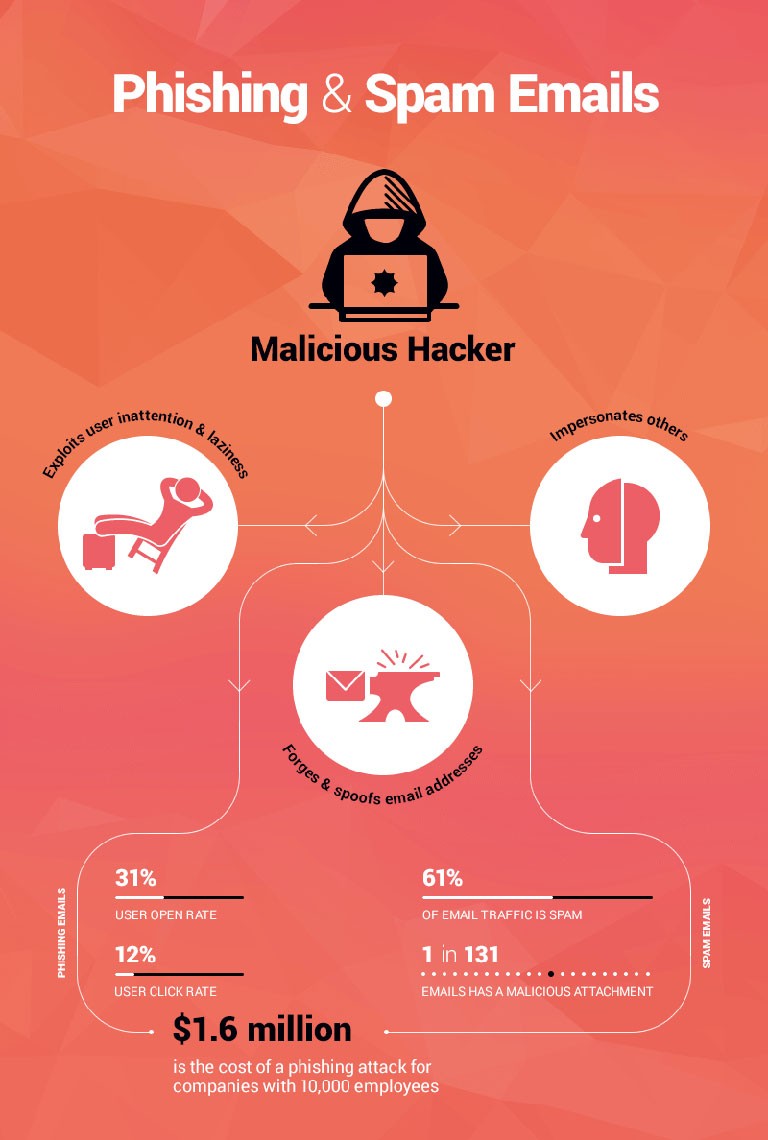

I dessa osäkra tider, när människor är rädda för sin hälsa, familj, inkomst och arbetssäkerhet, byter de skadliga skurkarna bakom hotet sin rädsla. Malware sprids via en malvertisingkampanj. Cyberbrottslingarna bakom det, skickar ut ett antal phishing-e-postmeddelanden, bär infektionen och gör sitt bästa för att säkerställa masskorruption. De gör sina skadade e-postmeddelanden så lockande som möjligt och lovar ekonomisk befrielse för alla problem orsakade av pandemin. De lockar dig att lita på deras tilltalande lögner och fortsätt sedan att dupa du till att låta skadlig programvara i ditt system. Det händer bara om du tror att innehållet i e-postmeddelandet och laddar ner en skadlig bilaga eller trycker på en skadad länk eller gör vad som helst annat som e-postmeddelandet uppmanar dig att göra.

E-postmeddelanden är bland de mest använda invasiva sätten för infektioner. Att veta det, gör ditt bästa för att vara extra uppmärksam när du får en. Dubbelkontrollera all information du ser, verifiera avsändaren som legitim, klicka ingenting utan att verifiera den som pålitlig. Den vaksamheten kan rädda dig från ett virvlande problem.

Naturligtvis är skräppostmeddelandekampanjer inte de enda metodverktyg som skadlig programvara vänder sig till när det gäller infiltration. De vänder sig till peer-to-peer-nätverk (p2p), freeware, fake torrents och sham-applikationer. De har sina val av trick, och det är upp till dig att upptäcka deras bedrägeri och förhindra dem från att invadera din maskin.

Ett diagram som visar hur en spamfiskningskampanj fungerar. Källa: heimdalsecurity.com

Vad händer efter invasionen?

Om infektionens försök till infiltration lyckas, och den avslutas på din dator, här är vad du kan förvänta dig. När den har körts börjar skadlig programvara sin korruptionsprocess genom att installera en mängd hjälpfiler. De läggs i en tillfällig mapp. En installerare, i form av en hjälparfil med namnet '' coronavirus.bat, '' ställer in infektionens attack genom att göra en dold mapp. Det kallas "COVID-19", och det blir full av de tidigare tappade hjälparfilerna. Syftet med flytten är att se till att skadlig programvara förblir dold så länge som möjligt. Den extra tiden i gömningen gör att den kan utföra de skador som den fick att göra.

När detta är gjort, och mappen skapas och nu har hjälperfilerna, inaktiverar installationsprogrammet ("coronavirus.bat") Windows Task Manager och User Access Control (UAC). Det är ännu ett försök till dämpning. Sedan fortsätter det att ändra din tapet och inaktivera dina alternativ för att lägga till eller ändra nämnda tapet. Det stannar inte där eftersom det också lägger till poster i registret. Alla dessa åtgärder görs för infektionens uthållighet på din PC. Så snart skadlig programvara är klar med att göra dem, startar den om och slutför sålunda installationsprocessen.

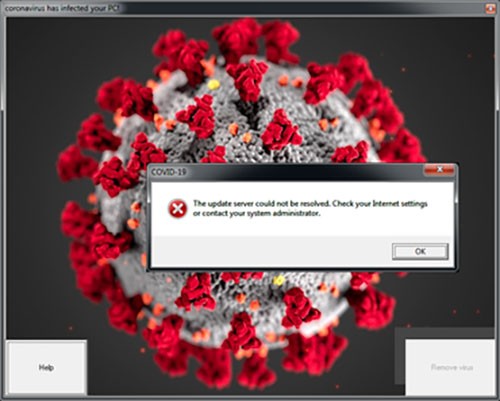

Sedan skapar en process som heter run.exe en batchfil med namnet run.bat. Run.bat ser till att registerändringarna som utförs av installationsprogrammet "coronavirus.bat" förblir intakt under omstart. När omstartprocessen är slut kör skadlig programvara två binärer. En av dem visar ett fönster som har en bild av Coronavirus, som också visar två knappar. Den binära heter "mainWindow.exe." Högst upp i fönstret hittar du ett meddelande som informerar dig om att "coronavirus har infekterat din dator!" De två knapparna delar texten "Ta bort virus" och "Hjälp". Den "Ta bort virus" gör ingenting, men "Hjälp" visar ett avskräckande meddelande för att du ska "sluta försöka fixa din dator."

Skildring av fönstret med de två knapparna, där "Coronavirus har infekterat din dator!" Källa: zdnet2.cbsistatic.com

Den andra binären är den som startar full attack, och den är som skriver över MBR. Experter har avslöjat att din ursprungliga MBR säkerhetskopieras i den första sektorn, och först efter det skrivs över med en ny, och MBR skrivs över med den nya koden.

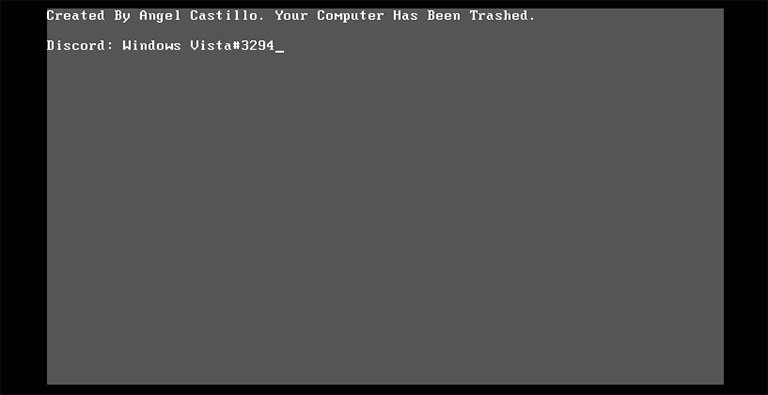

“Din dator har trash.”

Coronavirus-torkaren slår, och det gör din disk till en helt oanvändbar. När den har skrivit över MBR står du inför en tom grå skärm och en blinkande markör, med bara orden "Din dator har trash" och stirrar tillbaka på dig.

Meddelandet "Din dator har trash" efter att Coronavirus-torkaren slog till. Källa: media.threatpost.com

När skadlig programvara har skrivit om din MBR startar den om din dator och tillåter den nya MBR: n att köra och blockera dig till en pre-boot-skärm. För närvarande kan du inte längre komma åt din dator. Forskare försäkrar användare att de så småningom kan få åtkomst till sina datorer, men för att göra det, kommer de att kräva speciella applikationer. De brukade återhämta sig och bygga om MBR till ett fungerande tillstånd. Men enligt malware-experter, även om du inte lyckas återställa din MBR, kan du fortfarande komma åt och återställa dina data genom att montera enheten.

Om du vill undvika att hantera röran, springer Coronavirus-torkaren på dig, kom ihåg att vara försiktig. Vaksamhet hjälper dig att upptäcka cyberbrottsförsök att pressa infektioner på dig. Så var noggrann, fånga dem i akten och hindra deras framgång. Håll vakten uppe och håll ditt infektionsfria system.