Cuidado: o recém-criado Malware Coronavirus Wiper visa usuários do Windows

Os criminosos cibernéticos consideram o atual estado de pandemia do mundo como nada mais do que uma oportunidade para ganhar dinheiro. Esses indivíduos maliciosos aproveitam todas as chances de capitalizar o medo das pessoas em relação ao vírus COVID-19, atormentando as pessoas há mais de cinco meses. Eles exploram o desejo das pessoas por informações relacionadas ao coronavírus e as usam para ganhar dinheiro. Eles criam sites falsos, aplicativos falsos, mapas forjados e assim por diante. Eles não têm vergonha, nem escrúpulos.

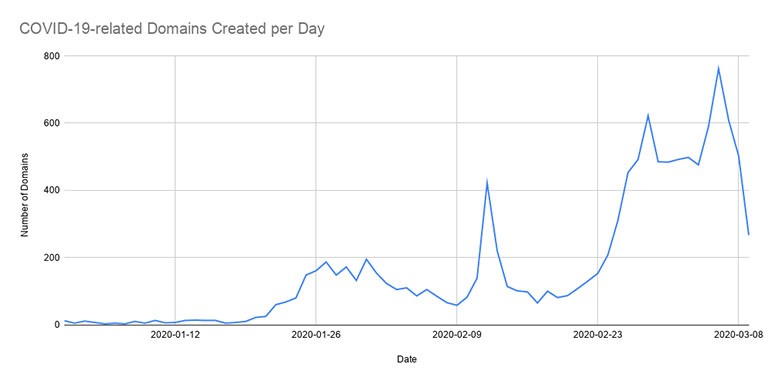

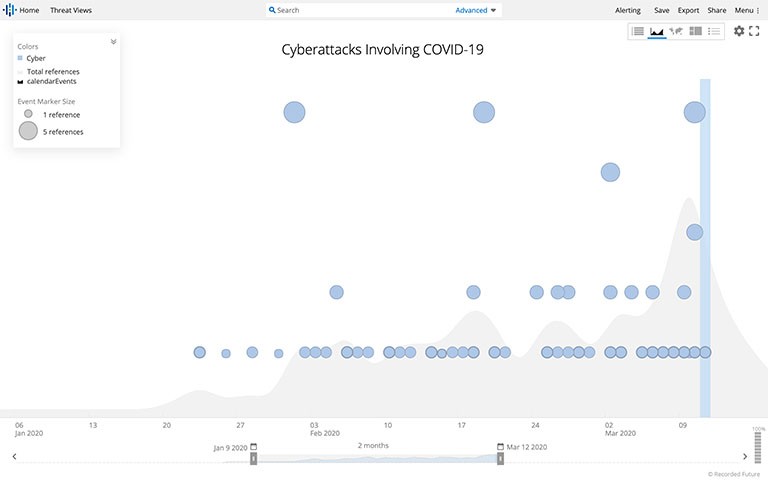

Abaixo, você pode ver representações do crescimento exponencial de domínios relacionados ao COVID-19 registrados recentemente, bem como referências a Coronavírus ou COVID-19, associados a ataques cibernéticos.

Registros de domínios relacionados ao COVID-19 por dia em 2020. Fonte: recordsfuture.com

Referências ao Coronavírus ou COVID-19 usadas em associação com ataques cibernéticos e explorações cibernéticas em dois meses. Fonte: recordsfuture.com

O mais recente malware relacionado ao Coronavirus para reivindicar vítimas é um limpador de mesmo nome. Inspirando-se na atual pandemia COVID-19, que perturba as pessoas em todo o mundo, os cibercriminosos por trás do ataque escolheram o nome de Coronavírus.

Os pesquisadores descobriram que o limpador de Coronavírus age como um Trojan perigoso e destrutivo. Por esse motivo, os usuários não apenas o chamam de Coronavirus wiper, mas também o Coronavirus Trojan. Sua vítima preferida? Usuários do Windows.

O limpador de Coronavírus substitui seu registro mestre de inicialização (MBR) e sua estratégia de ataque lembra os especialistas do NotPetya . A ameaça NotPetya percorreu a web, assolando os usuários, em 2017. A semelhança inicial entre os dois limpadores, tremendamente preocupou especialistas em segurança. Isso porque, no seu auge, o NotPetya obteve números surpreendentes após seus ataques, mais de US $ 10 bilhões, para ser exato. Para ajudá-lo a colocar isso em escala, mesmo a campanha WannaCry, que deixou o mundo em frenesi, acabou custando às vítimas entre US $ 4 bilhões e US $ 8 bilhões.

Nada chegou perto das 'realizações' de NotPetya. É por isso que especialistas compartilharam sérias preocupações de que o limpador de Coronavírus possa seguir os passos de NotPetya. Felizmente para a maioria, o malware recém-criado não se compara à explosão gigantesca do passado - o NotPetya. Os especialistas em segurança estimam que o limpador de Coronavírus não é, de longe, a pior infecção que você pode encontrar, mas afirmam que não deve ser subestimado.

Table of Contents

Como o limpador de Coronavírus se espalha?

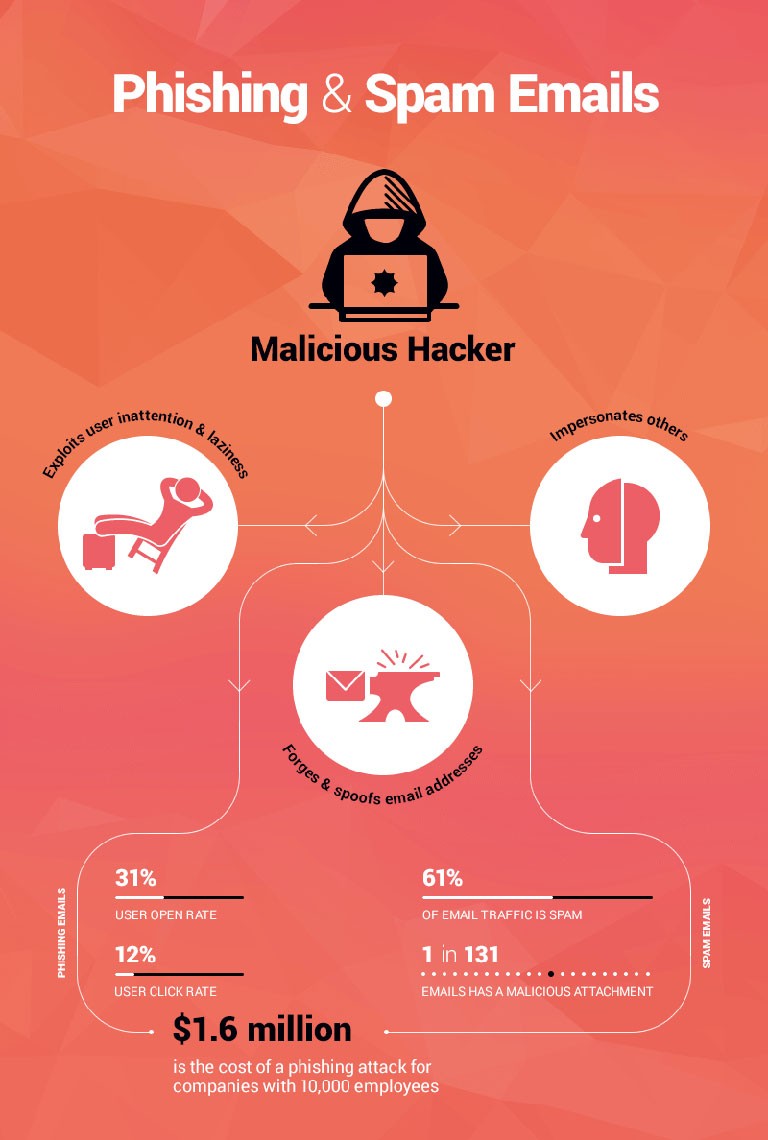

Nestes tempos de incerteza, quando as pessoas temem por sua saúde, família, renda e segurança no emprego, os criminosos maliciosos por trás da ameaça atacam seus medos. O malware se espalha por meio de uma campanha de malvertising. Os cibercriminosos por trás disso enviam uma série de e-mails de phishing, transmitindo a infecção e fazem o possível para garantir a corrupção em massa. Eles tornam seus e-mails corrompidos o mais atraentes possível, prometendo alívio financeiro por qualquer problema causado pela pandemia. Eles o convencem a confiar nas mentiras atraentes deles e depois tentam enganá-lo a permitir o malware em seu sistema. Isso só acontece se você acreditar no conteúdo do e-mail, baixar um anexo malicioso, pressionar um link corrompido ou fazer o que mais o e-mail solicitar.

Os e-mails estão entre as formas invasivas mais usadas para infecções. Sabendo disso, faça o possível para ficar mais atento quando conseguir um. Verifique todas as informações que você vê, verifique se o remetente é legítimo, clique em nada sem autenticá-lo como confiável. Essa vigilância pode salvá-lo de um turbilhão de problemas.

Naturalmente, as campanhas de email de spam não são o único método usado pelas ferramentas de malware quando se trata de infiltração. Eles recorrem a redes ponto a ponto (p2p), freeware, torrents falsos e aplicativos fraudulentos. Eles escolhem seus truques, e cabe a você identificar o engano deles e impedi-los de invadir sua máquina.

Um gráfico representando o funcionamento de uma campanha de phishing de spam. Fonte: heimdalsecurity.com

O que ocorre após a invasão?

Se as tentativas de infecção da infiltração forem bem-sucedidas e acabarem no seu PC, eis o que esperar. Uma vez executado, o malware inicia seu processo de corrupção instalando uma matriz de arquivos auxiliares. Eles são colocados em uma pasta temporária. Um instalador, na forma de um arquivo auxiliar chamado '' coronavirus.bat '', configura o ataque da infecção criando uma pasta oculta. Ele se chama "COVID-19" e fica cheio dos arquivos auxiliares descartados anteriormente. O objetivo dessa ação é garantir que o malware permaneça oculto pelo maior tempo possível. Esse tempo extra na ocultação permite que ele execute o dano que foi projetado para causar.

Feito isso, a pasta é criada e agora abriga os arquivos auxiliares, o instalador ("coronavirus.bat") desabilita o Gerenciador de Tarefas do Windows e o UAC (Controle de Acesso do Usuário). Essa é mais uma tentativa de ofuscação. Em seguida, ele continua alterando seu papel de parede e desativando suas opções para adicionar ou modificar o referido papel de parede. Ele não pára por aí, pois também adiciona entradas no registro. Todas essas ações são realizadas pela persistência da infecção no seu PC. Assim que o malware termina, ele é reinicializado, concluindo o processo de instalação.

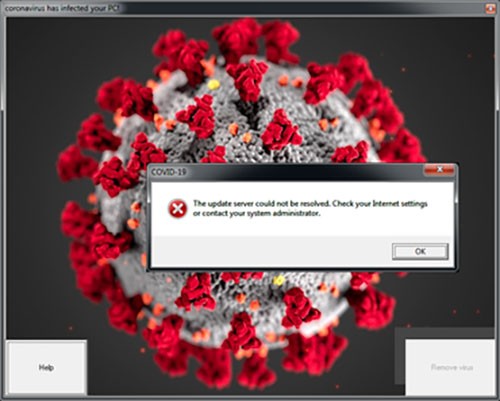

Em seguida, um processo chamado run.exe cria um arquivo em lotes chamado run.bat. O Run.bat garante que as modificações do registro, executadas pelo instalador "coronavirus.bat", permaneçam intactas durante a reinicialização. Depois que o processo de reinicialização termina, o malware executa dois binários. Um deles mostra uma janela com uma foto do Coronavirus, que também exibe dois botões. Esse binário é chamado "mainWindow.exe". No topo dessa janela, você encontra uma notificação informando que "o coronavírus infectou seu PC!" Os dois botões compartilham o texto "Remover vírus" e "Ajuda". O "Remover vírus" não faz nada, mas o "Ajuda" exibe uma mensagem desanimadora para você parar de tentar consertar o computador.

Representação da janela com os dois botões, indicando "o coronavírus infectou o seu PC!" Fonte: zdnet2.cbsistatic.com

O segundo binário é aquele que inicia o ataque completo e é o que substitui o MBR. Os especialistas descobriram que o MBR original é copiado no primeiro setor e somente depois disso é substituído por um novo, e o MBR é substituído pelo novo código.

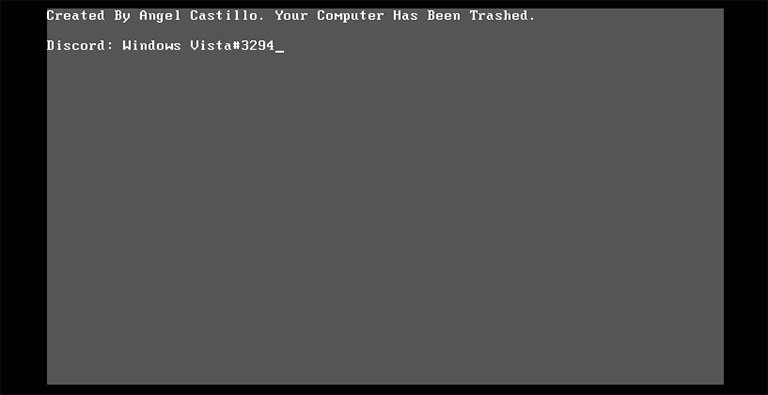

“Seu computador foi jogado no lixo.”

O limpador do Coronavirus ataca e transforma seu disco em um totalmente inutilizável. Depois de substituir o MBR, você fica com uma tela cinza em branco e um cursor piscando, com apenas as palavras "Seu computador foi jogado na lixeira" olhando para você.

A mensagem "Seu computador foi descartado" após o ataque do limpador de coronavírus. Fonte: media.threatpost.com

Depois que o malware reescreve seu MBR, ele reinicia o computador e permite que o novo MBR execute e bloqueie você em uma tela de pré-inicialização. Neste ponto, você não pode mais acessar seu PC. Os pesquisadores garantem aos usuários que eles podem recuperar o acesso aos seus PCs, mas, para isso, serão necessários aplicativos especiais. Os usados para recuperar e reconstruir o MBR para um estado de trabalho. Mas, de acordo com especialistas em malware, mesmo que você não consiga restaurar seu MBR, ainda poderá acessar e recuperar seus dados montando a unidade.

Se você deseja evitar lidar com a bagunça, o limpador de Coronavírus brilha em você, lembre-se de ser cauteloso. A vigilância ajuda você a identificar tentativas de criminosos cibernéticos de causar infecções em você. Portanto, seja cuidadoso, prenda-os em flagrante e atrapalhe o sucesso deles. Mantenha sua guarda e mantenha seu sistema livre de infecção.