Coronavirus phishing-svindel avtar etter marshøyden

Så snart Coronavirus-pandemien startet, og folk ble hjemme bundet, sosialt distansert, jobbet hjemmefra og mottatt nettbaserte klasser, hadde kjeltringer en feltdag. Cybercrime pigget , og de fleste nettangrepskampanjer begynte å dreie seg om COVID-19 .

Det var falske kart og falske nettsteder , laget av kjeltringer. Det ble opprettet falske apper for å øke spredningen av skadelig programvare. Hackere brukte alle aspekter av pandemien til sin agenda - for å infisere så mange maskiner som mulig. Ransomware-angrep ble florerende, og banktrojanere var på vei opp, så vel som infeksjoner som hadde hatt en jevn nedgang i bruken, plutselig ble gjenopplivet.

Table of Contents

Kapitaliserer på Coronavirus

Cyberkriminelle brukte en rekke taktikker når det gjaldt spredning av infeksjoner. Som nevnt brukte de ødelagte nettsteder, lenker, apper , kart og så videre. Men sannsynligvis forblir den mest effektive måten å spre på via malvertiseringskampanjer. Nettfiskemail ble sendt til bedrifter, myndigheter og helsestasjonsinstitusjoner , privatpersoner. Selv om bare en brøkdel av e-postene gjorde jobben sin og infiserte enheten med skadelig programvare, var det fremdeles en stor prosentandel av ofrene å spionere på, stjele fra eller utpresse.

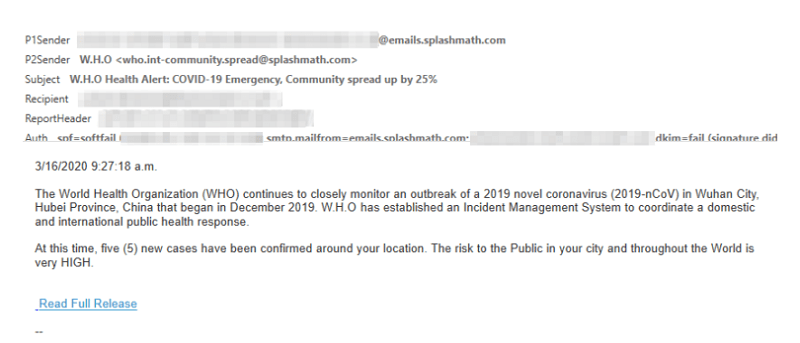

Her er et eksempel på en slik e-post fra en phishing-kampanje, oppdaget i Storbritannia.

Eksempel på e-post med phishing fra Coronavirus. Kilde: Microsoft

Og her er et eksempel på en amerikansk phishing-e-post som bruker Coronavirus som et lokkemiddel:

Eksempel på phonings-e-post fra Coronavirus. Kilde: Microsoft

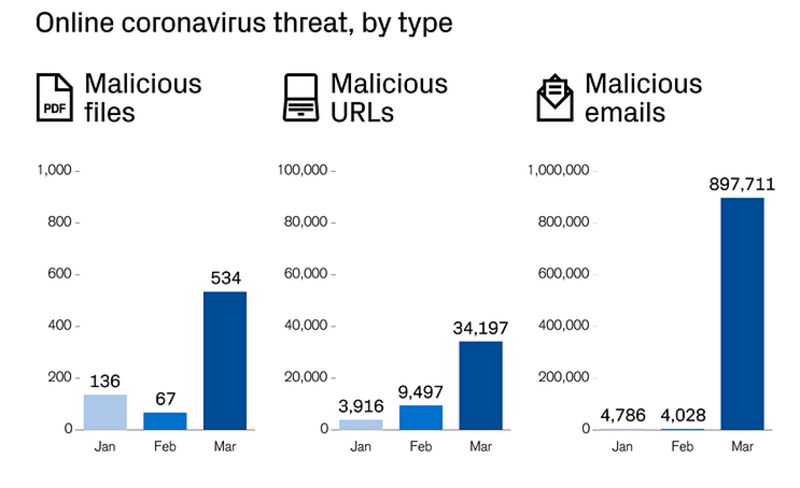

De første to ukene av mars var de sterkeste for nettangrepere med deres nylig modifiserte svindel. Som du kan se fra diagrammet nedenfor, prøvde skurkene å spre en rekke infeksjoner ved å bruke Coronavirus som et agn.

Trenden med COVID-19-relaterte angrep etter WHO merke det som en global krise. Kilde: Microsoft

Toppen av phishing-kampanjer som spredte Coronavirus-relaterte e-poster var i mars. Svindelen gikk fortsatt sterkt i april, men eksperter har bemerket at den har begynt å avta etter det.

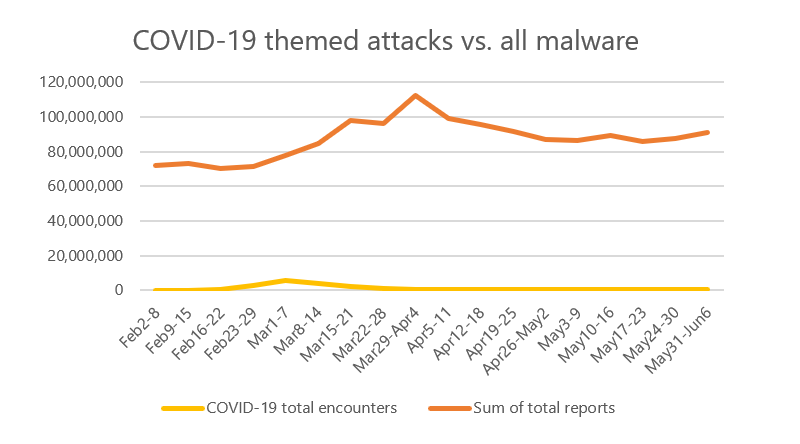

Spike i kampanjer med Coronavirus-tema i mars, og viser en senere nedgang. Kilde: Microsoft

Phishing-kampanjer som bruker COVID-19 lokker reduseres

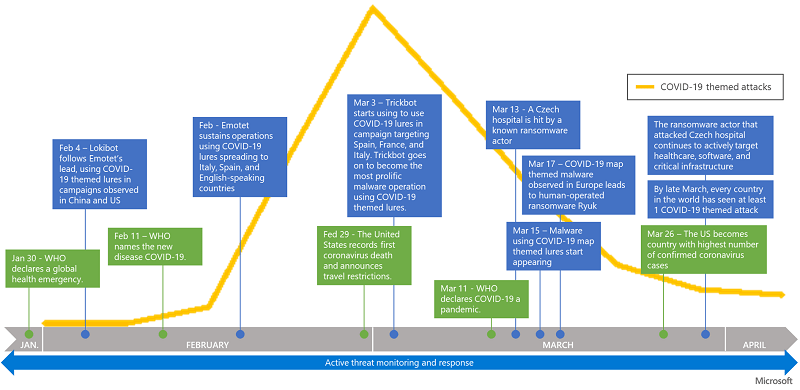

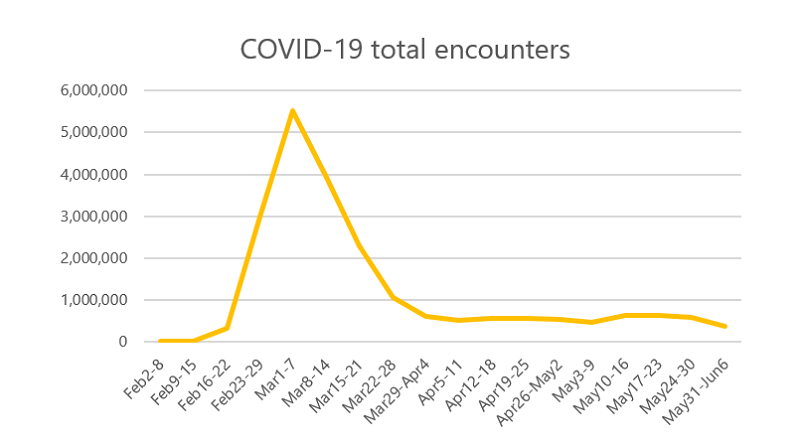

Microsoft Threat Protection Intelligence Team laget en fersk rapport om at phishing-kampanjer og andre COVID-19-relaterte svindel har blitt redusert de siste ukene. Enda mer enn det hevdet disse ekspertene at disse typer Coronavirus-svindel aldri hadde vært en dominerende trussel.

Microsoft-forskerne erkjente at det hadde vært en markant økning i COVID-19-tilkoblede svindel , og brukte pandemien til å agte intetanende brukere til å la malware inn i maskinene sine. Men de fortsatte også å redegjøre for at disse ondsinnede kampanjene bare utgjorde en liten prosentandel av truslene som ble observert de siste fire månedene.

Coronavirus-tema-malware-kampanjer i sammenligning med alle andre angrep på skadelig programvare. Kilde: Microsoft

Som du ser av diagrammet over, er ikke Coronavirus-angrep på langt nær så svimlende som de først oppdaget. I stedet representerer de omtrent 2% av alle nettangrep for hver måned observert av Microsoft.

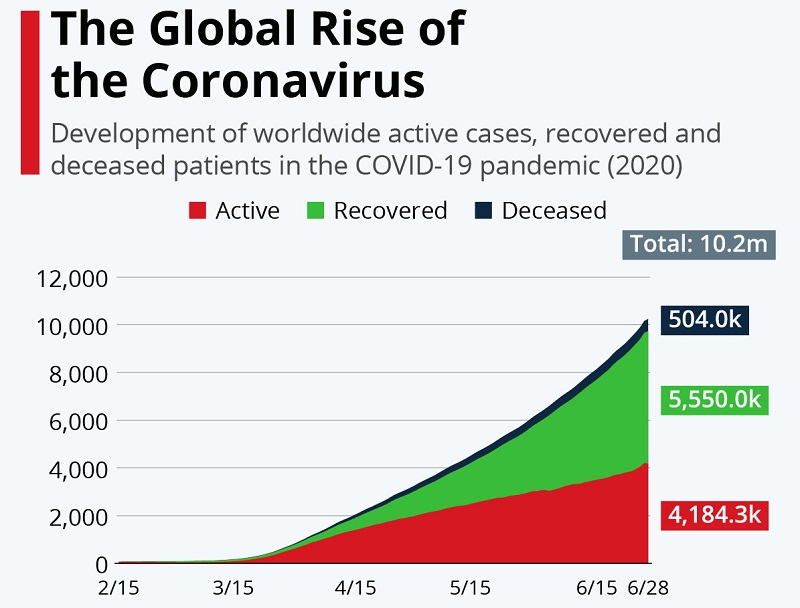

Disse Microsoft-ekspertene inspiserte trender på nettet fra februar til nå. De konkluderte med at kjeltringer begynte å vri seg mot Coronavirus lokker etter 11. februar, da Verdens helseorganisasjon (WHO) erklærte COVID-19 som en global helsehjelp.

Microsofts team bemerker at piggen lett kan forklares ettersom hackere mater av aktuelle hendelser, og tilpasser svindelen deres til å gjenspeile det som skjer lokalt og globalt. De velger og velger å bruke det som passer dem best, enten en global forekomst eller en lokal. Coronavirus ble opprinnelig presentert av media som noe som ikke skulle skape mye bekymring før alt dette endret seg. Mediesalg snakket om at pandemien sammenlignet den med influensa, og undergrav skadene den kan gjøre til de ikke gjorde det. Det virket som om natten skiftet alvorlighetsgraden av viruset.

Den globale økningen av Coronavirus. Kilde: cdn.statcdn.com

Plutselig var det noe av ekstrem betydning, og siden det var en så ny trussel, manglet mange mennesker informasjon om det. Ettersom enkeltpersoner var sultne etter data om COVID-19 og så til eksperter, helsepersonell og medieres representanter, så nettkriminelle en mulighet.

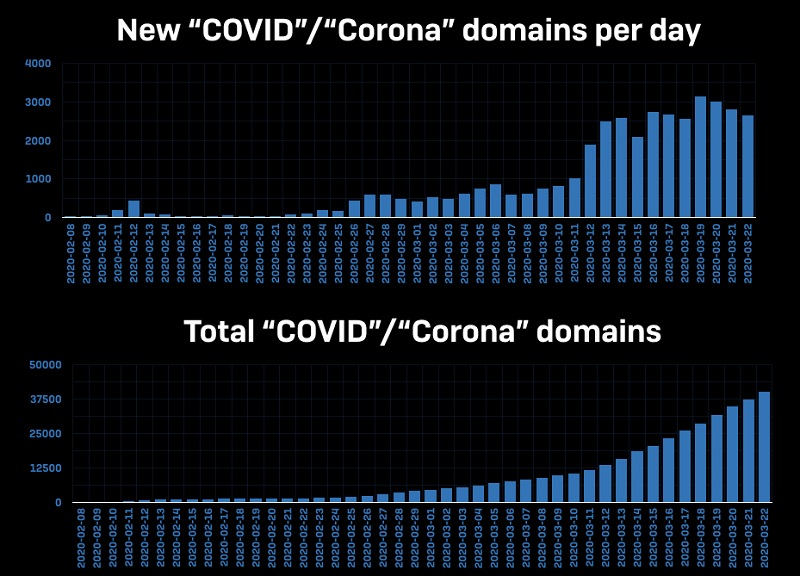

Domener og vertsnavn begynte å bli laget med 'Corona,' inkludert i navnet, til forbløffende tall daglig. Noen er laget av legitime kilder, andre av mennesker med uberørte grunner.

'Corona' domener per dag - nyopprettede domener, og totalt antall. Kilde: news.sophos

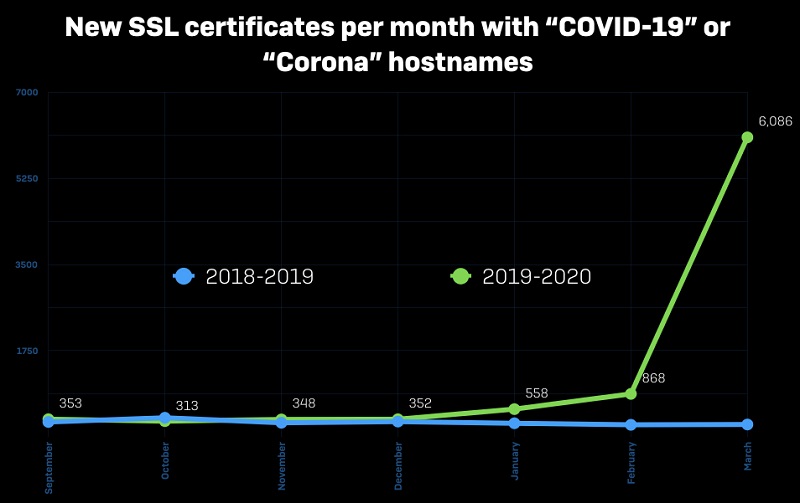

Nylagde sertifikater med navnet COVID-19 eller Corona vertsnavn, i mars. Kilde: news.sophos

Nøye utformede angrep

Crooks utnyttet den COVID-19 nysgjerrigheten for å få den, og modifiserte angrepene sine til å inneholde forskjellige Coronavirus 'informasjon.' Mange av malvertiseringskampanjene deres inkluderte e-postmeldinger som hevdet å komme fra myndigheter som ga nyheter om utviklingen av Coronavirus-situasjonen. De etterlignet e-post fra offisielle kilder som WHO og The Centers for Disease Control (CDC). Impostors ble vellykket med å lure brukere til å tillate skadelig programvare på enhetene sine ved å tro at de laste ned viktige dokumenter eller klikke på nettsteder som inneholdt viktige data.

Den globale virkningen av Coronavirus, frykten og den stadig tilstedeværende sulten på informasjon som dreier seg om COVID-19, gjorde det mye enklere for hackere å invadere datamaskinene dine.

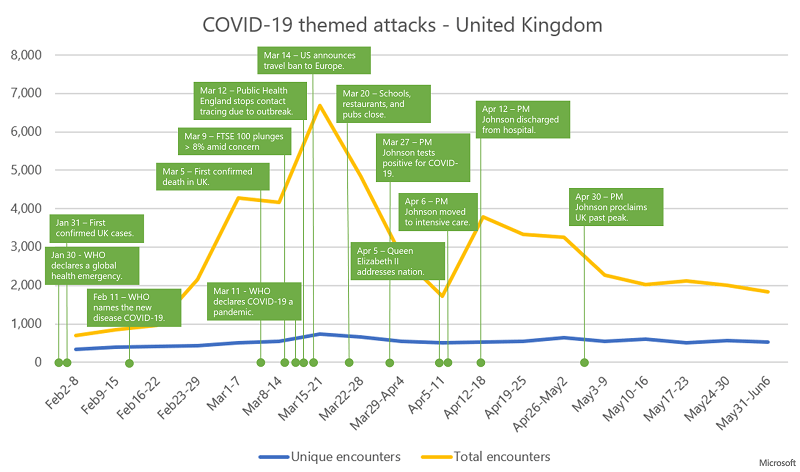

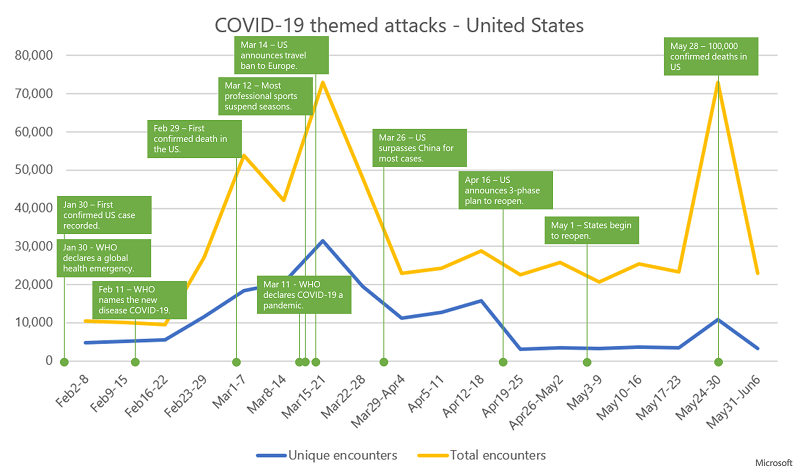

Cyber-angripere endret e-postene deres slik at de passet den globale tilstanden til pandemien og endret dem i henhold til nyhetssyklusen på stedet de målrettet. For eksempel fikk angrepene i Storbritannia piggete etter virusets første død, nyhetsdekning. Så, igjen, etter at det ble kjent at statsministeren deres testet positivt for COVID-19. USA fikk en pigg etter at de også avslørte virusets første død. Også etter deres kunngjøring om å forby reise til Europa.

Nedenfor kan du se detaljerte diagrammer over COVID-19 temaangrep i Storbritannia og USA.

Trenden med angrep med temaet Coronavirus i Storbritannia med unike møter (distinkte skadelige filfiler) og totale møter (antall ganger filene blir oppdaget). Kilde: Microsoft

Trenden med angrep med temaet Coronavirus i USA med unike møter (distinkte malware-filer) og totale møter (antall ganger filene blir oppdaget). Kilde: Microsoft

Coronavirus malvertisingskampanjer forblir en trussel

Ikke gjør feil! Selv om disse angrepene viser en nedgang, ikke bli dyppet! Det betyr ikke at de vil forsvinne helt. De vil sannsynligvis fortsette. Microsoft-forskerne oppgir at så lenge Coronavirus er på nyhetene, forventer de at angrepene ikke vil opphøre. Inntil det ikke er flere ofre for COVID-19, vil hackere fortsette å endre og tilpasse svindelene sine til målbrukere.

For eksempel har det kommet rapporter om at kjeltringer har begynt å lage svindel for å passe tidene. I stedet for å tilby e-postmeldinger som inneholder data om pandemien, for eksempel kart og diagrammer over de berørte områdene, dødsfall og gjenopprettelser, har de byttet fokus til permitteringer, furloughs og utbetalinger. Det skjedde nylig en svindel om gjenopptakelse og skadelig skadelig programvare som lurte brukere til å laste ned vedlegg, som de ikke burde ha.

Hvis du ønsker å unngå å bli offer for svindel, Coronavirus-sentrert eller ikke, må du være på vakt. Utøve årvåkenhet når du er online. Unngå å besøke mistenkelige nettsteder eller klikke på lenker som ser ut. Ikke last ned et vedlegg uten å bekrefte legitimiteten. Det er alltid bedre å være trygg enn å beklage.

Kontroller hver e-post du mottar, og sjekk grundig om den fortjener din tillit. Se etter røde flagg - er grammatikken ok? Kan du finne tegnsetting eller stavefeil, kjenner du igjen avsenderen, er det en sjanse for at det er en forfalsket e-post? Vær grundig, vær årvåken, og din forsiktighet kan lønne seg. Unngå å falle bytte for ondsinnede nettkriminelle som søker å utnytte deg.