Le truffe di phishing sul coronavirus diminuiscono dopo il picco di marzo

Non appena è iniziata la pandemia di Coronavirus e le persone sono diventate legate a casa, a distanza sociale, lavorando da casa e ricevendo lezioni online, i criminali hanno avuto una giornata campale. Il crimine informatico è aumentato e la maggior parte delle campagne di attacco informatico ha iniziato a ruotare attorno a COVID-19 .

C'erano mappe false e siti Web fasulli, realizzati da truffatori. Sono state create app fraudolente per favorire la diffusione del malware. Gli hacker hanno usato ogni aspetto della pandemia per la loro agenda - per infettare quante più macchine possibile. Gli attacchi di ransomware sono diventati dilaganti e i Trojan bancari erano in aumento, così come le infezioni che erano state in costante declino nell'uso sono state improvvisamente rianimate.

Table of Contents

Capitalizzare su Coronavirus

I criminali informatici hanno usato una varietà di tattiche per diffondere le infezioni. Come detto, hanno utilizzato siti, collegamenti, app , mappe danneggiati e così via. Ma, probabilmente, il modo più efficace di diffusione rimane attraverso campagne di malvertising. Le email di phishing sono state inviate ad aziende, enti pubblici e sanitari , privati. Anche se solo una piccola parte delle e-mail ha fatto il proprio lavoro e ha infettato il dispositivo con malware, era ancora una grande percentuale di vittime da spiare, rubare o estorcere.

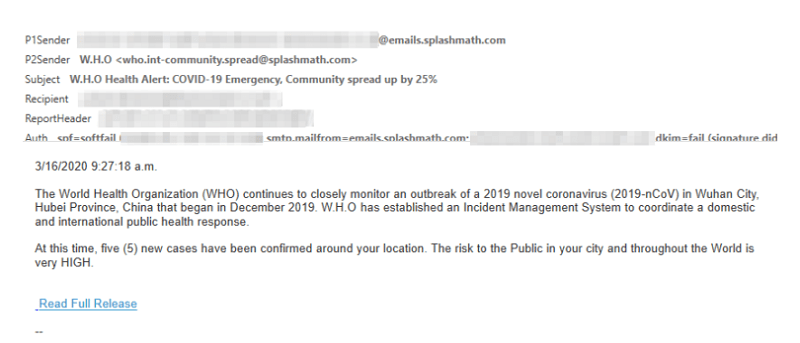

Ecco un esempio di una di queste e-mail da una campagna di phishing, individuata nel Regno Unito.

Esempio di email di phishing sul Coronavirus. Fonte: Microsoft

Ed ecco un esempio di un'e-mail di phishing negli Stati Uniti che utilizza Coronavirus come esca:

Esempio di email di phishing sul Coronavirus. Fonte: Microsoft

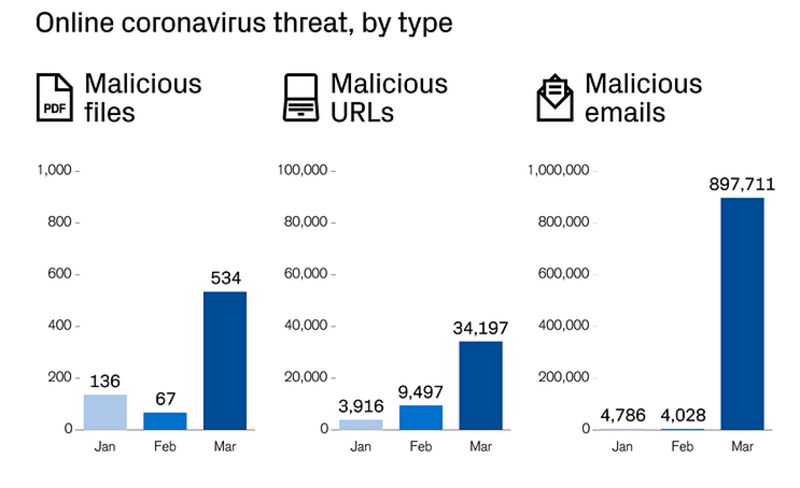

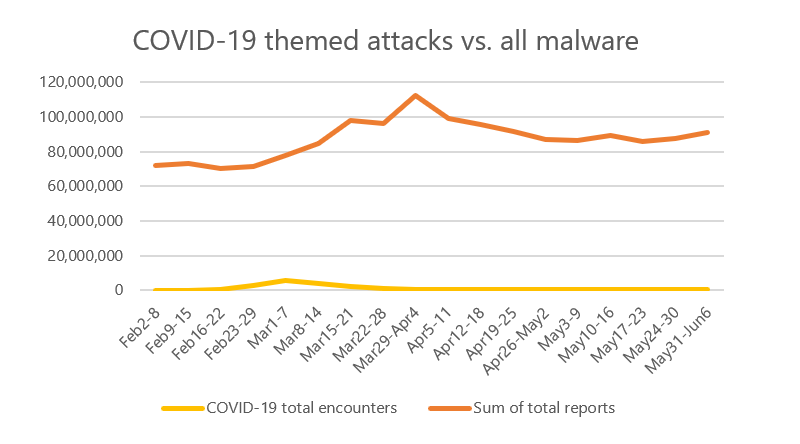

Le prime due settimane di marzo sono state le più forti per gli attacchi informatici con le loro truffe appena modificate. Come puoi vedere dalla tabella qui sotto, i truffatori hanno provato a diffondere una serie di infezioni, usando Coronavirus come esca.

La tendenza degli attacchi correlati a COVID-19 dopo che l'OMS l'ha contrassegnata come un'emergenza globale. Fonte: Microsoft

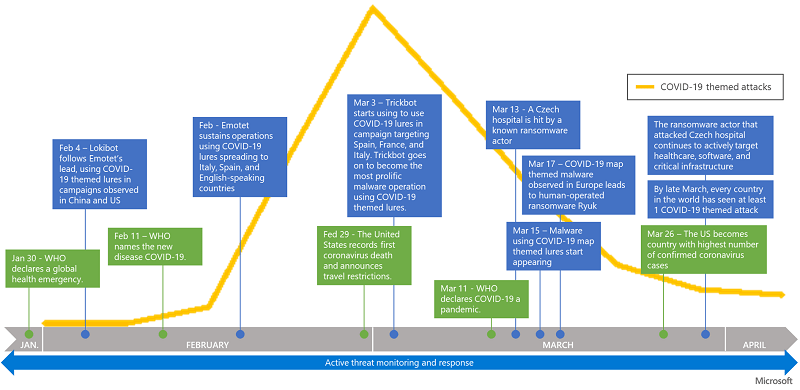

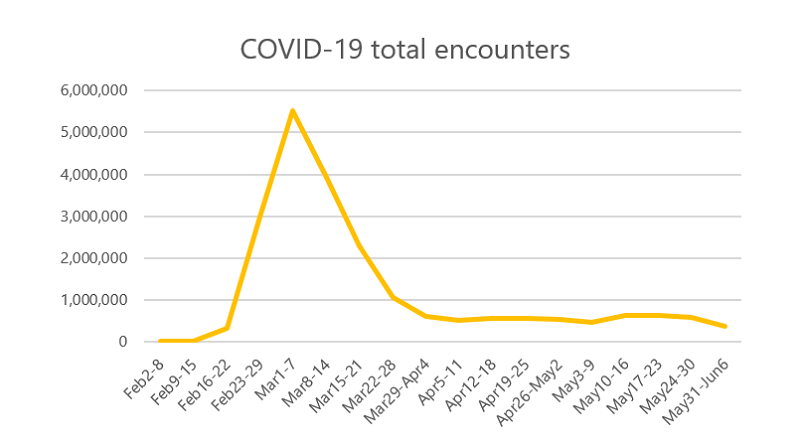

Il picco delle campagne di phishing che diffondono e-mail relative al Coronavirus è stato a marzo. La truffa stava ancora andando forte in aprile, ma gli esperti hanno notato che dopo ha iniziato a diminuire.

Picco nelle campagne a tema Coronavirus a marzo, mostrando un successivo declino. Fonte: Microsoft

Le campagne di phishing che utilizzano COVID-19 diminuiscono le esche

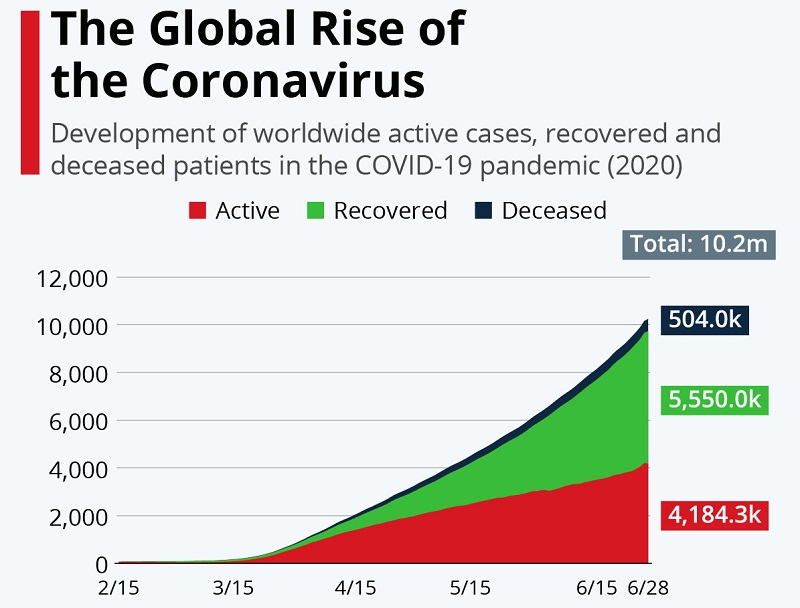

Il Microsoft Intelligence Protection Protection Team ha pubblicato un recente rapporto affermando che le campagne di phishing e altre frodi relative a COVID-19 sono diminuite nelle ultime settimane. Ancor più di questo, questi esperti hanno affermato che questi tipi di truffe da Coronavirus non erano mai state una minaccia dominante.

I ricercatori Microsoft hanno riconosciuto che c'era stato un notevole aumento delle truffe connesse a COVID-19 , usando la pandemia per attirare gli utenti ignari nel consentire il malware nelle loro macchine. Ma hanno anche continuato a spiegare che queste campagne dannose costituivano solo una piccola percentuale delle minacce osservate negli ultimi quattro mesi.

Campagne di malware a tema coronavirus rispetto a tutti gli altri attacchi di malware. Fonte: Microsoft

Come puoi vedere dalla tabella sopra, gli attacchi di Coronavirus non sono così sbalorditivi come inizialmente sono stati fatti. Al contrario, rappresentano circa il 2% di tutti gli attacchi informatici per ogni mese osservato da Microsoft.

Questi esperti Microsoft hanno verificato le tendenze delle frodi online a partire da febbraio fino ad ora. Hanno concluso che i truffatori hanno iniziato a rivolgersi alle esche artificiali di Coronavirus dopo l'11 febbraio, quando l'Organizzazione mondiale della sanità (OMS) ha dichiarato COVID-19 un'emergenza sanitaria globale.

Il team di Microsoft osserva che il picco è facilmente spiegabile in quanto gli hacker si nutrono di eventi attuali e adattano le loro truffe per riflettere ciò che sta accadendo a livello locale e globale. Scelgono e scelgono di usare quello che più si adatta a loro, sia un evento globale che uno locale. Il coronavirus inizialmente è stato presentato dai media come qualcosa che non dovrebbe causare molta preoccupazione fino a quando tutto non è cambiato. I media hanno parlato della pandemia confrontandola con l'influenza e minando il danno che può fare fino a quando non lo hanno fatto. Sembrava da un giorno all'altro, la gravità del virus si spostava.

L'ascesa globale di Coronavirus. Fonte: cdn.statcdn.com

All'improvviso, è stato qualcosa di estremamente importante e, dato che si trattava di una minaccia così nuova, a molte persone mancavano informazioni al riguardo. Dato che le persone avevano fame di dati su COVID-19 e cercavano esperti, assistenza sanitaria e rappresentanti dei media, i criminali informatici hanno visto un'opportunità.

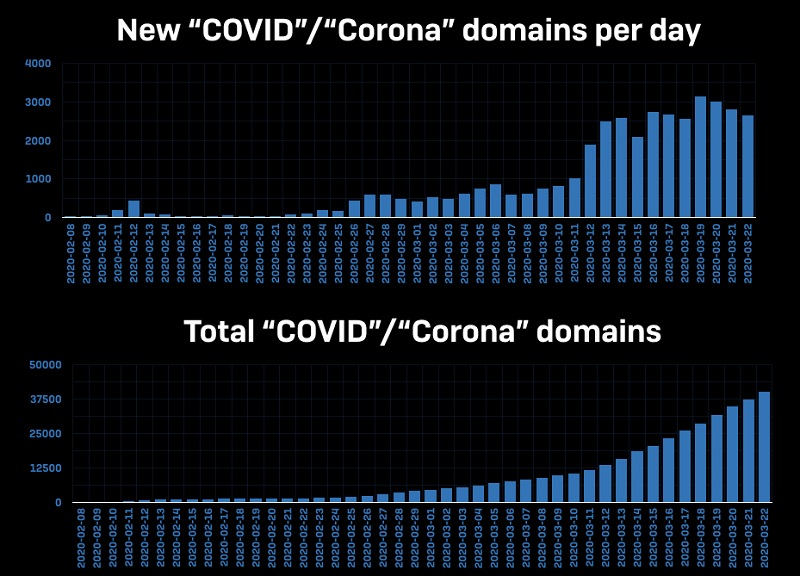

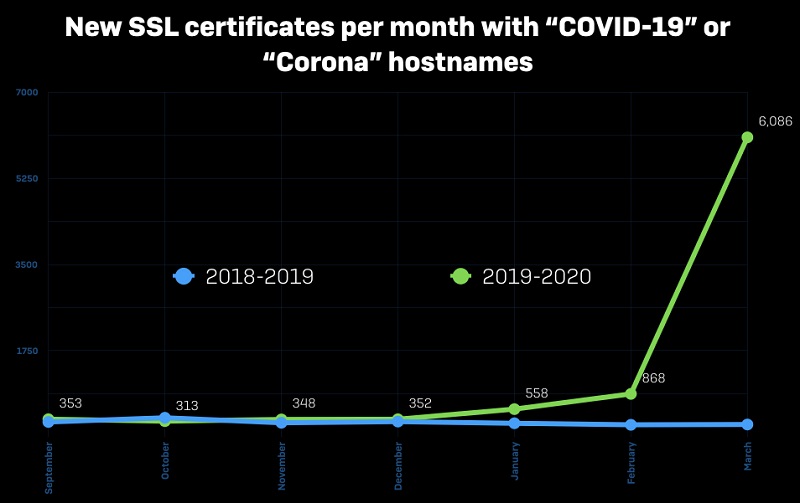

I domini e i nomi host hanno iniziato a essere creati con "Corona", incluso nel nome, per ottenere numeri sbalorditivi ogni giorno. Alcuni realizzati da fonti legittime, altri da persone con ragioni nefaste.

Domini "Corona" al giorno: quelli appena creati e il numero complessivo. Fonte: news.sophos

Certificati di nuova produzione con il nome COVID-19 o nomi host Corona, a marzo. Fonte: news.sophos

Attacchi attentamente realizzati

I truffatori hanno sfruttato quella curiosità COVID-19 per il loro guadagno e hanno modificato i loro attacchi per contenere varie "informazioni" sul Coronavirus. Molte delle loro campagne di malvertising includevano e-mail che affermavano di provenire da funzionari del governo che fornivano notizie sullo sviluppo della situazione del Coronavirus. Hanno imitato le e-mail da fonti ufficiali come l'OMS e The Centers for Disease Control (CDC). Impostors è riuscito a indurre gli utenti a indurre malware nei loro dispositivi pensando di scaricare documenti essenziali o di fare clic su siti che contenevano dati cruciali.

L'impatto globale di Coronavirus, la paura e la sempre presente fame di informazioni che ruotano su COVID-19, hanno reso molto più facile per gli hacker l'invasione dei computer.

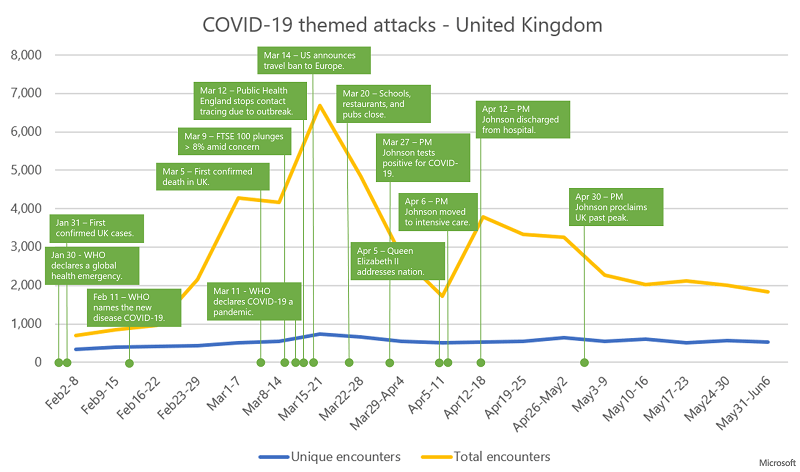

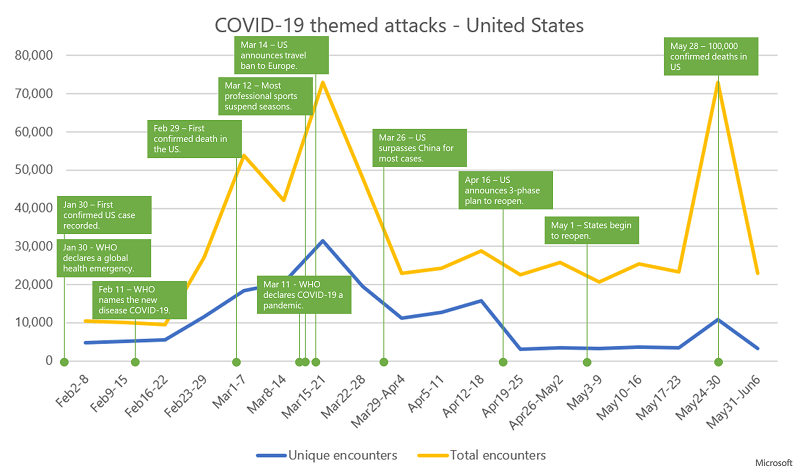

I cyberattaccanti hanno modificato le loro e-mail per adattarle allo stato globale della pandemia e le hanno modificate in base al ciclo di notizie nel luogo in cui erano state prese di mira. Ad esempio, gli attacchi nel Regno Unito sono aumentati dopo il primo decesso del virus e hanno ricevuto notizie. Quindi, ancora una volta, dopo che è diventato noto che il loro primo ministro si è rivelato positivo per COVID-19. Gli Stati Uniti hanno subito un picco dopo aver rivelato anche la prima morte del virus. Inoltre, dopo il loro annuncio di vietare i viaggi in Europa.

Di seguito puoi vedere grafici dettagliati sugli attacchi a tema COVID-19 nel Regno Unito e negli Stati Uniti.

La tendenza degli attacchi a tema Coronavirus nel Regno Unito con incontri unici (file malware distinti) e incontri totali (numero di volte in cui i file vengono rilevati). Fonte: Microsoft

La tendenza degli attacchi a tema Coronavirus negli Stati Uniti con incontri unici (file malware distinti) e incontri totali (numero di volte in cui i file vengono rilevati). Fonte: Microsoft

Le campagne di malvertising del coronavirus rimangono una minaccia

Non fare errori! Sebbene questi attacchi mostrino un declino, non farti ingannare! Ciò non significa che se ne andranno del tutto. Probabilmente continueranno ancora. I ricercatori Microsoft affermano che fino a quando il Coronavirus è nelle notizie, si aspettano che gli attacchi non cessino. Fino a quando non ci saranno più vittime di COVID-19, gli hacker procederanno a modificare e ad adattare le loro truffe agli utenti target.

Ad esempio, è emerso che gli imbroglioni hanno iniziato a fabbricare i loro imbrogli per adattarsi ai tempi. Invece di offrire e-mail che contengono dati sulla pandemia, come mappe e grafici delle aree colpite, morti e recuperi, hanno spostato la loro attenzione su licenziamenti, furti e pagamenti. C'è stata una recente truffa su curriculum e malware di congedo medico che ha indotto gli utenti a scaricare allegati, che non avrebbero dovuto.

Se desideri evitare di cadere vittima di truffe, incentrate sul Coronavirus o meno, fai attenzione. Esercita la vigilanza quando sei online. Evitare di visitare siti Web sospetti o fare clic su collegamenti che sembrano disattivati. Non scaricare un allegato senza verificarne la legittimità. È sempre meglio prevenire che curare.

Verifica ogni e-mail che ricevi e controlla attentamente se merita la tua fiducia. Cerca le bandiere rosse: la grammatica va bene? Riesci a trovare errori di punteggiatura o ortografia, riconosci il mittente, c'è la possibilità che sia un'e-mail falsificata? Sii attento, vigile e la tua attenzione potrebbe ripagare. Evita di cadere in preda a criminali informatici che cercano di sfruttarti.