Les escroqueries par hameçonnage par coronavirus diminuent après le pic de mars

Dès que la pandémie de coronavirus a commencé et que les gens sont devenus confinés à la maison, se distancient socialement, travaillent à domicile et reçoivent des cours en ligne, les escrocs ont eu une journée de terrain. La cybercriminalité a augmenté et la plupart des campagnes de cyberattaques ont commencé à tourner autour de COVID-19 .

Il y avait de fausses cartes et de faux sites Web , créés par des escrocs. Des applications frauduleuses ont été créées pour favoriser la propagation des logiciels malveillants. Les pirates ont utilisé tous les aspects de la pandémie pour leur agenda - pour infecter autant de machines que possible. Les attaques de ransomwares sont devenues monnaie courante, et les chevaux de Troie bancaires étaient en augmentation, ainsi que les infections qui avaient connu une baisse constante de l'utilisation ont soudainement repris.

Table of Contents

Capitaliser sur le coronavirus

Les cybercriminels ont utilisé diverses tactiques pour propager des infections. Comme indiqué, ils ont utilisé des sites corrompus, des liens, des applications , des cartes, etc. Mais, probablement, la manière la plus efficace de se répandre demeure par le biais de campagnes de publicité. Des e-mails de phishing ont été envoyés aux entreprises, au gouvernement et aux établissements de santé , aux particuliers. Même si seule une fraction des e-mails a fait son travail et infecté l'appareil avec des logiciels malveillants, il restait un grand pourcentage de victimes à espionner, voler ou extorquer.

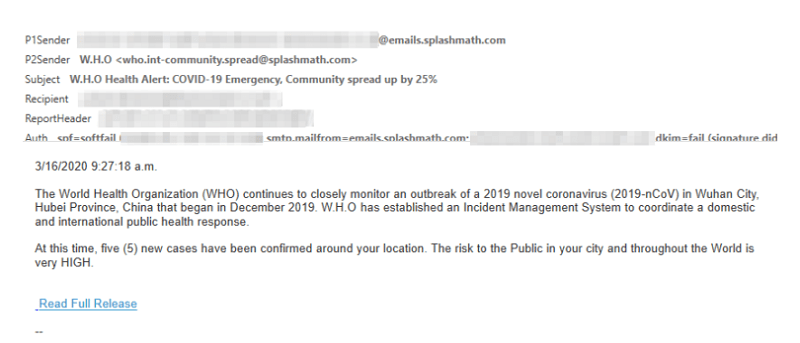

Voici un exemple d'un de ces e-mails provenant d'une campagne de phishing, repéré au Royaume-Uni.

Exemple d'e-mail de phishing de Coronavirus. Source: Microsoft

Et, voici un exemple d'un e-mail de phishing américain qui utilise Coronavirus comme leurre:

Exemple d'e-mail de phishing sur le coronavirus. Source: Microsoft

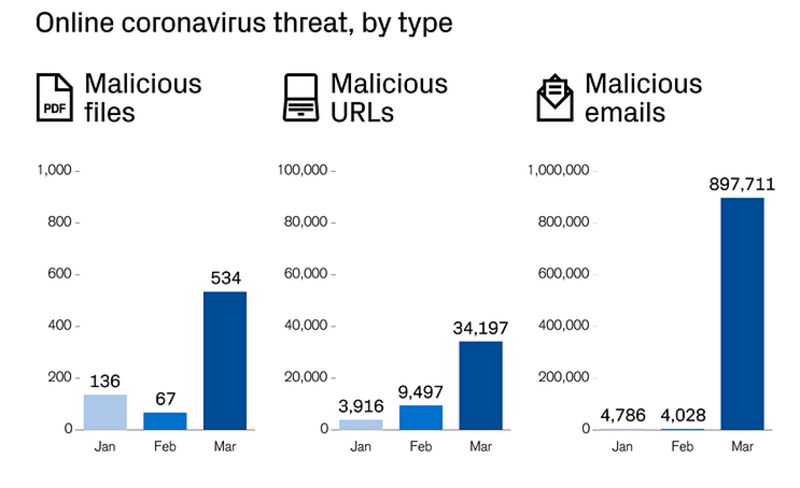

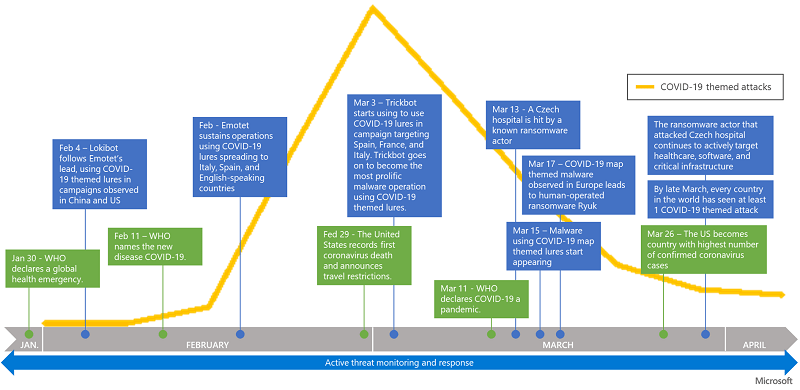

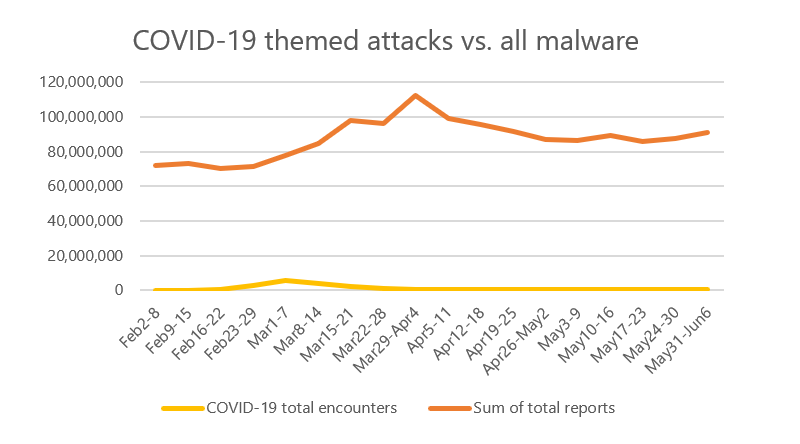

Les deux premières semaines de mars ont été les plus fortes pour les cyber-attaquants avec leurs escroqueries nouvellement modifiées. Comme vous pouvez le voir dans le tableau ci-dessous, les escrocs ont tenté de propager un éventail d'infections en utilisant le coronavirus comme appât.

La tendance des attaques liées au COVID-19 après que l'OMS le qualifie d'urgence mondiale. Source: Microsoft

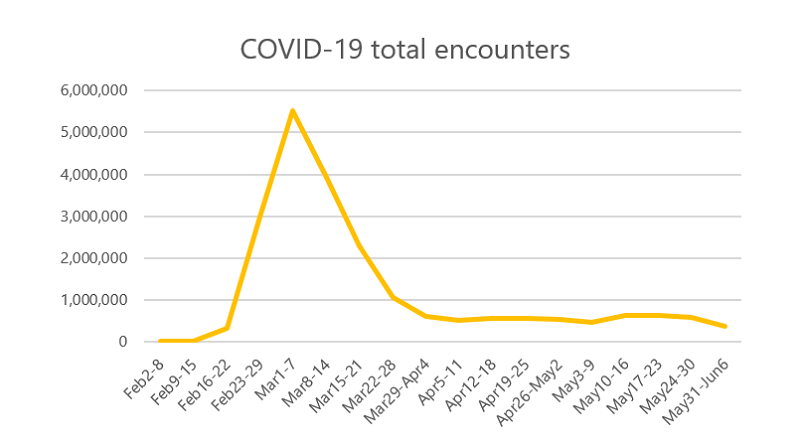

Le pic des campagnes de phishing diffusant des e-mails liés au Coronavirus a eu lieu en mars. L'escroquerie se poursuivait encore en avril, mais les experts ont noté qu'elle avait commencé à décliner après cela.

Augmentation des campagnes sur le thème du coronavirus en mars, affichant une baisse ultérieure. Source: Microsoft

Les campagnes de phishing utilisant les leurres COVID-19 diminuent

L'équipe Microsoft Threat Protection Intelligence a récemment publié un rapport indiquant que les campagnes de phishing et autres simulations liées à COVID-19 avaient diminué au cours des dernières semaines. Plus encore que cela, ces experts ont affirmé que ces types d'escroqueries au coronavirus n'avaient jamais été une menace dominante.

Les chercheurs de Microsoft ont reconnu qu'il y avait eu une augmentation notable des arnaques connectées au COVID-19 , utilisant la pandémie pour inciter les utilisateurs sans méfiance à autoriser les logiciels malveillants dans leurs machines. Mais ils ont également continué de dire que ces campagnes malveillantes ne représentaient qu'un faible pourcentage des menaces observées au cours des quatre derniers mois.

Campagnes de logiciels malveillants sur le thème des coronavirus par rapport à toutes les autres attaques de logiciels malveillants. Source: Microsoft

Comme vous pouvez le voir dans le tableau ci-dessus, les attaques de coronavirus ne sont pas aussi stupéfiantes qu'elles ne le semblaient initialement. Au lieu de cela, ils représentent environ 2% de toutes les cyberattaques pour chaque mois observé par Microsoft.

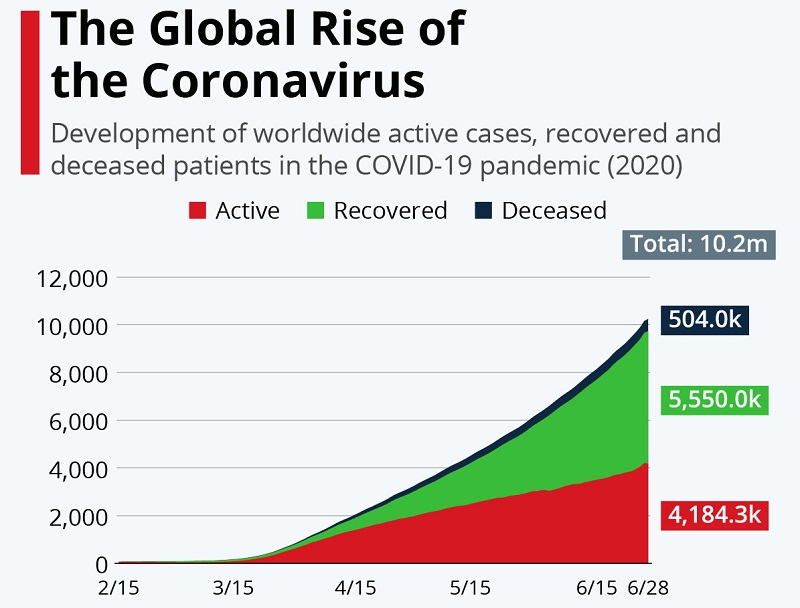

Ces experts Microsoft ont examiné les tendances de la fraude en ligne à partir de février jusqu'à maintenant. Ils ont conclu que les escrocs ont commencé à se tourner vers les leurres à coronavirus après le 11 février, lorsque l'Organisation mondiale de la santé (OMS) a déclaré COVID-19 une urgence sanitaire mondiale.

L'équipe de Microsoft note que le pic est facilement explicable car les pirates se nourrissent des événements actuels et adaptent leurs escroqueries pour refléter ce qui se passe localement et mondialement. Ils choisissent et choisissent d'utiliser celui qui leur convient le mieux, soit un événement mondial ou local. Le coronavirus a d'abord été présenté par les médias comme quelque chose qui ne devrait pas causer beaucoup d'inquiétude jusqu'à ce que tout cela change. Les médias ont parlé de la pandémie en la comparant à la grippe et en sapant les dommages qu'elle peut faire jusqu'à ce qu'ils ne le fassent pas. Il semblait que du jour au lendemain, la gravité du virus a changé.

L'essor mondial du coronavirus. Source: cdn.statcdn.com

Tout d'un coup, c'était quelque chose d'extrêmement important, et comme c'était une nouvelle menace, beaucoup de gens manquaient d'informations à ce sujet. Alors que les individus avaient faim de données sur COVID-19 et recherchaient des experts, des professionnels de la santé et des représentants des médias, les cybercriminels ont vu une opportunité.

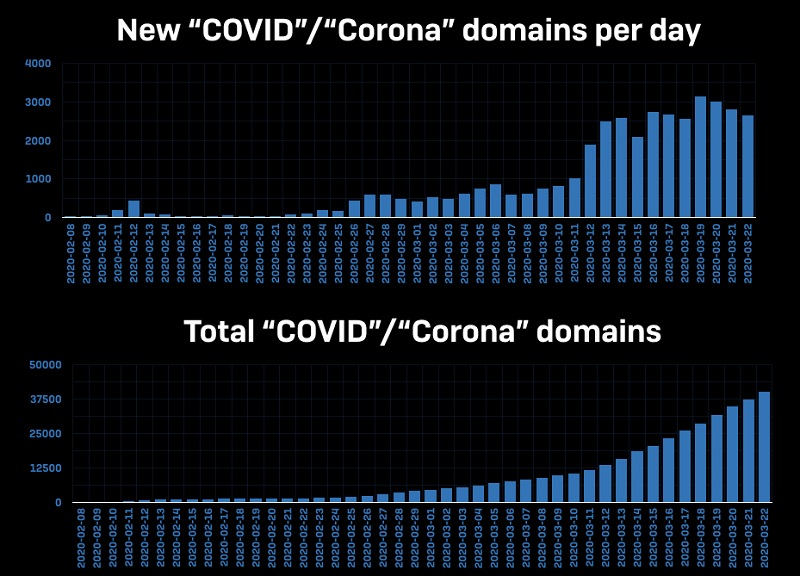

Les domaines et les noms d'hôtes ont commencé à se faire avec «Corona», inclus dans le nom, à des chiffres ahurissants chaque jour. Certains faits par des sources légitimes, d'autres par des personnes pour des raisons néfastes.

Domaines «Corona» par jour - ceux nouvellement créés et nombre total. Source: news.sophos

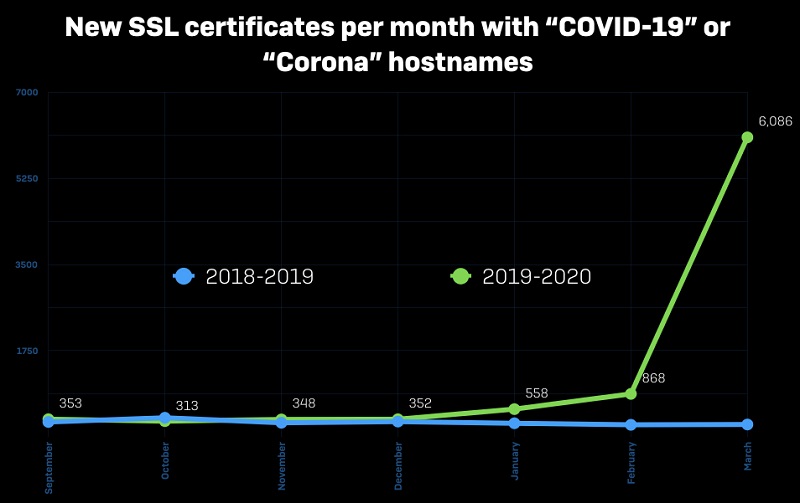

Certificats nouvellement conçus avec le nom COVID-19 ou noms d'hôtes Corona, en mars. Source: news.sophos

Attaques soigneusement conçues

Les escrocs ont exploité cette curiosité de COVID-19 pour leur gain et ont modifié leurs attaques pour contenir diverses informations sur le coronavirus. Beaucoup de leurs campagnes de publicité ont inclus des courriels prétendant provenir de responsables gouvernementaux fournissant des informations sur l'évolution de la situation du coronavirus. Ils ont imité des courriels provenant de sources officielles comme l'OMS et les Centers for Disease Control (CDC). Les imposteurs ont réussi à inciter les utilisateurs à autoriser les logiciels malveillants sur leurs appareils en pensant qu'ils téléchargeaient des documents essentiels ou en cliquant sur des sites contenant des données cruciales.

L'impact mondial du Coronavirus, la peur et la faim toujours présente d'informations sur COVID-19, ont permis aux pirates informatiques d'envahir vos ordinateurs beaucoup plus facilement.

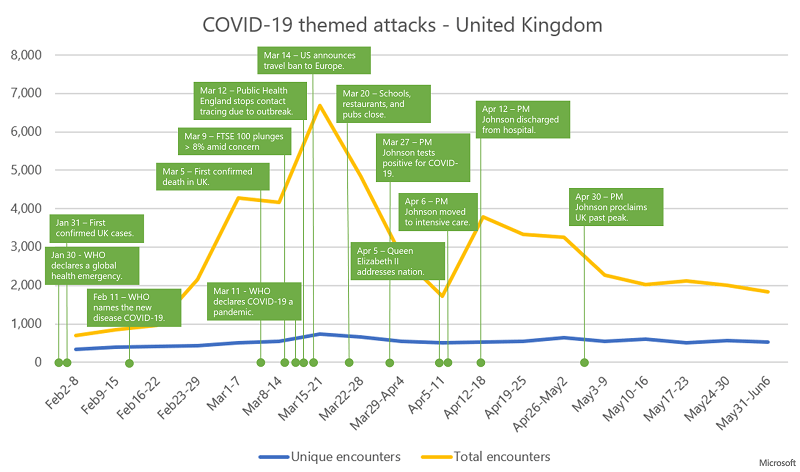

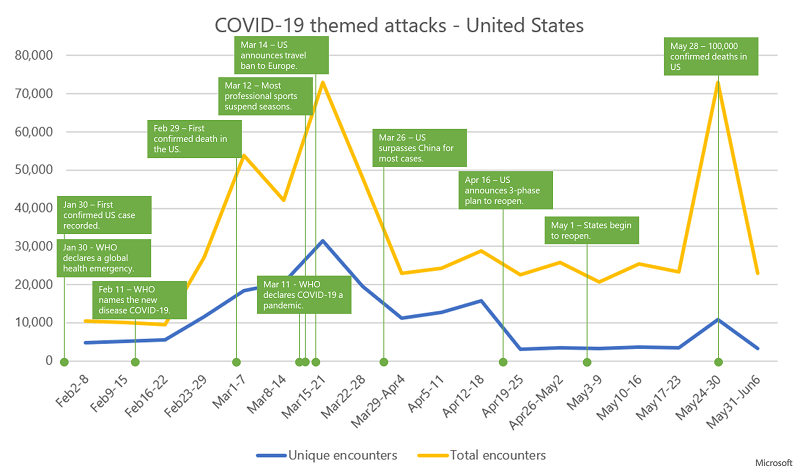

Les cyber-attaquants ont modifié leurs e-mails en fonction de l'état mondial de la pandémie et les ont modifiés en fonction du cycle d'actualités à l'endroit qu'ils visaient. Par exemple, les attaques au Royaume-Uni ont connu un pic après la première mort du virus et ont fait l'objet d'une couverture médiatique. Puis, encore une fois, après avoir appris que leur Premier ministre était positif pour COVID-19. Les États-Unis ont également subi un pic après avoir révélé la première mort par le virus. Aussi, après leur annonce d'interdire les voyages en Europe.

Ci-dessous, vous pouvez voir des graphiques détaillés sur les attaques à thème COVID-19 au Royaume-Uni et aux États-Unis.

La tendance des attaques sur le thème du coronavirus au Royaume-Uni avec des rencontres uniques (fichiers de logiciels malveillants distincts) et des rencontres totales (nombre de fois que les fichiers sont détectés). Source: Microsoft

La tendance des attaques sur le thème du coronavirus aux États-Unis avec des rencontres uniques (fichiers de logiciels malveillants distincts) et des rencontres totales (nombre de fois que les fichiers sont détectés). Source: Microsoft

Les campagnes de malvertisation des coronavirus restent une menace

Ne fais pas d'erreur! Bien que ces attaques affichent un déclin, ne vous laissez pas duper! Cela ne signifie pas qu'ils disparaîtront complètement. Ils vont probablement continuer. Les chercheurs de Microsoft déclarent que tant que le Coronavirus sera diffusé, ils s'attendent à ce que les attaques ne cessent pas. Jusqu'à ce qu'il n'y ait plus de victimes de COVID-19, les pirates procéderont à la modification et à l'adaptation de leurs escroqueries aux utilisateurs cibles.

Par exemple, des rapports ont révélé que des escrocs ont commencé à fabriquer leurs couvre-oreillers en fonction de l'époque. Au lieu de proposer des e-mails contenant des données sur la pandémie, comme des cartes et des graphiques des zones touchées, des décès et des récupérations, ils se sont tournés vers les licenciements, les congés et les paiements. Il y a eu récemment une arnaque sur les curriculum vitae et les logiciels malveillants de congé médical qui a incité les utilisateurs à télécharger des pièces jointes, ce qu'ils ne devraient pas avoir.

Si vous souhaitez éviter d'être victime d'escroqueries, centrées sur les coronavirus ou non, méfiez-vous. Faites preuve de vigilance en ligne. Évitez de visiter des sites Web suspects ou de cliquer sur des liens qui semblent éteints. Ne téléchargez pas de pièce jointe sans vérifier sa légitimité. Il vaut toujours mieux prévenir que guérir.

Vérifiez chaque e-mail que vous recevez et vérifiez soigneusement s'il mérite votre confiance. Recherchez les drapeaux rouges - la grammaire est-elle correcte? Pouvez-vous trouver des signes de ponctuation ou d'orthographe, reconnaissez-vous l'expéditeur, y a-t-il une chance que ce soit un e-mail usurpé? Soyez minutieux, soyez vigilant et votre prudence pourrait porter ses fruits. Évitez de devenir la proie de cybercriminels malveillants qui cherchent à vous exploiter.