コロナウイルスフィッシング詐欺は3月のピーク後に減少

コロナウイルスのパンデミックが始まり、人々が家庭に行き、社会的な距離を置き、自宅で仕事をし、オンラインクラスを受講するやいなや、詐欺師たちは野外の日を過ごしました。サイバー犯罪が急増し、ほとんどのサイバー攻撃キャンペーンはCOVID-19を中心に展開し始めました。

詐欺師によって作成された偽の地図と偽のウェブサイトがありました。マルウェアの拡散を促進するために作成された詐欺的なアプリがありました。ハッカーは、パンデミックのあらゆる側面をアジェンダとして使用し、できるだけ多くのマシンに感染させました。ランサムウェア攻撃が蔓延し、バンキング型トロイの木馬が増加し、使用量が着実に減少していた感染が突然復活しました。

Table of Contents

コロナウイルスを活用する

サイバー犯罪者は、感染の拡大に関してさまざまな戦術を使用しました。述べたように、彼らは破損したサイト、リンク、 アプリ 、地図などを使用しました。しかし、おそらく、最も効果的な拡散方法は、マルバタイジングキャンペーンによるものです。フィッシングメールは、企業、政府、 医療機関 、個人に送信されました。メールの一部しか機能せず、デバイスをマルウェアに感染させたとしても、スパイ、スパイ、または恐喝する被害者の大部分は依然として存在していました。

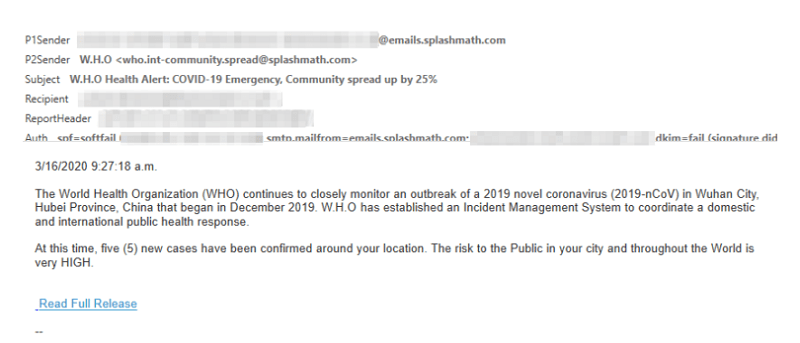

以下は、イギリスで発見されたフィッシングキャンペーンのメールの例です。

コロナウイルスのフィッシングメールの例。ソース:マイクロソフト

また、コロナウイルスをルアーとして使用する米国のフィッシングメールの例を次に示します。

コロナウイルスのフィッシングメールの例。ソース:マイクロソフト

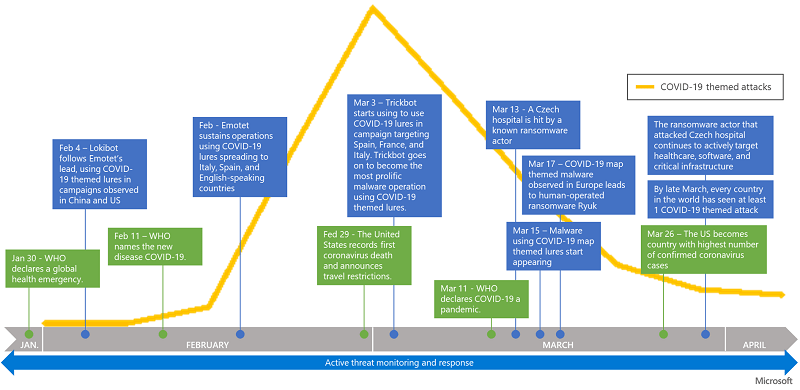

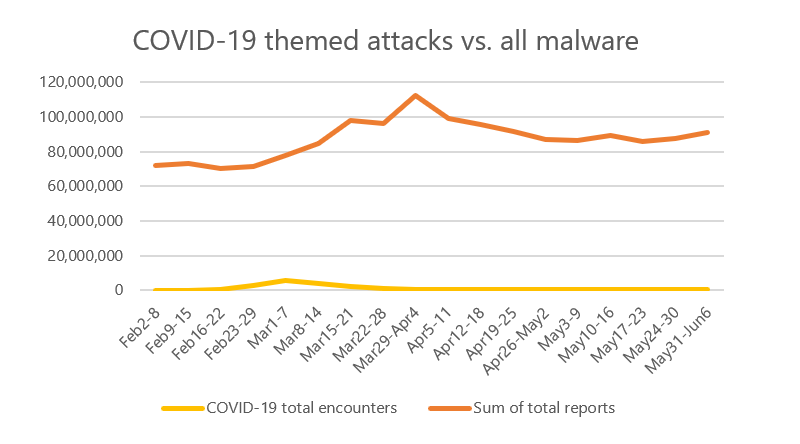

3月の最初の2週間は、新たに変更された詐欺を持つサイバー攻撃者にとって最強でした。下のグラフからわかるように、詐欺師はコロナウイルスを餌として、さまざまな感染を拡大させようとしました。

WHOが世界規模の緊急事態と認定した後のCOVID-19関連の攻撃の傾向。ソース:マイクロソフト

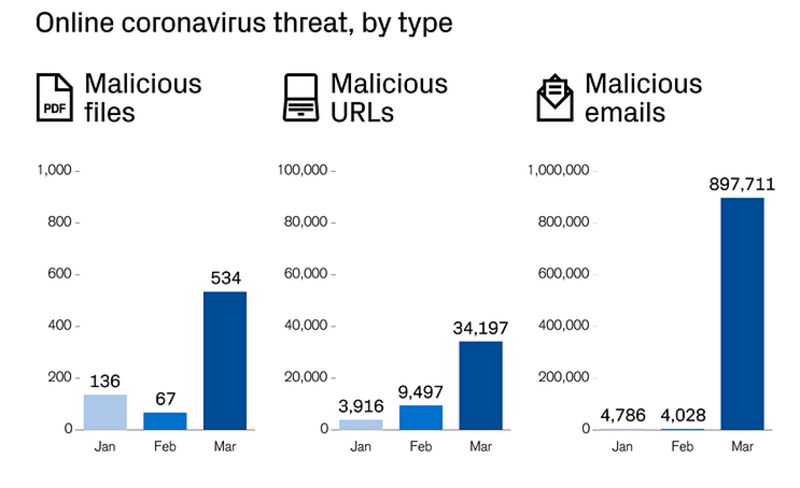

コロナウイルス関連のメールを拡散するフィッシングキャンペーンのピークは3月でした。詐欺は4月も引き続き勢いを増していましたが、専門家は、それがその後減少し始めたと述べています。

3月のコロナウイルスをテーマにしたキャンペーンの急上昇。ソース:マイクロソフト

COVID-19ルアーを使用したフィッシングキャンペーンの減少

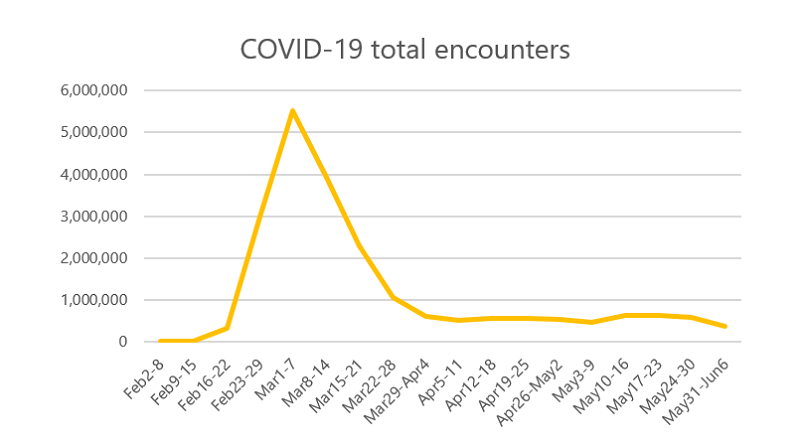

マイクロソフト脅威防止インテリジェンスチームは最近、フィッシングキャンペーンおよび他のCOVID-19関連の詐欺行為が過去数週間で減少したと報告しました。それ以上に、これらの専門家は、これらのタイプのコロナウイルス詐欺が支配的な脅威であったことは一度もないことを主張しました。

マイクロソフトの研究者は、 COVID-19に接続された詐欺が大幅に増加していることを認め、パンデミックを利用して、疑いを持たないユーザーがマルウェアをマシンに侵入させるように仕向けました。しかし、彼らはまた、これらの悪意のあるキャンペーンが過去4か月に観察された脅威のごく一部しか占めていなかったと説明し続けました。

他のすべてのマルウェア攻撃と比較した、コロナウイルスをテーマにしたマルウェアキャンペーン。ソース:マイクロソフト

上のグラフからわかるように、コロナウイルス攻撃は、最初に判明したほど驚異的ではありません。代わりに、マイクロソフトが毎月観察するサイバー攻撃全体の約2%を占めています。

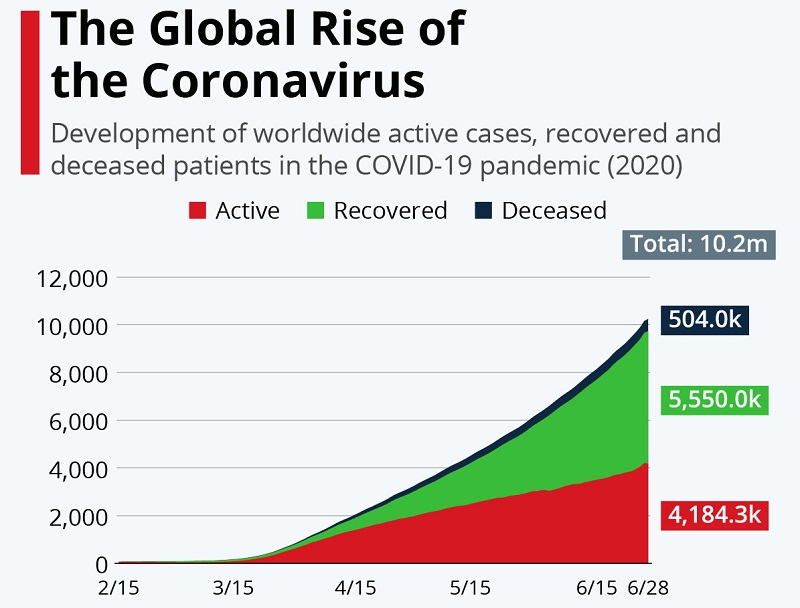

これらのマイクロソフトの専門家は、2月から現在までのオンライン詐欺の傾向を調査しました。彼らは、世界保健機関(WHO)がCOVID-19を世界的な健康緊急事態と宣言した2月11日以降、詐欺師がコロナウイルスのルアーに目を向け始めたと結論付けました。

Microsoftのチームは、ハッカーが現在のイベントを食い止め、ローカルおよびグローバルで何が起こっているのかを反映するように詐欺を適応させているため、スパイクは簡単に説明できると述べています。彼らは、グローバルに発生するものとローカルに発生するもののどちらでも、自分に最も適したものを選択して使用します。コロナウイルスは当初、すべてが変化するまでそれほど心配する必要のないものとしてメディアから紹介されました。マスコミは、パンデミックとインフルエンザを比較し、彼らがそうしないまでそれが与えることができる損害を弱体化させることについて話しました。一晩中、ウイルスの重症度は変化したように見えました。

コロナウイルスの世界的な台頭。出典:cdn.statcdn.com

突然、それは非常に重要なことでした、そして、それはそのような新しい脅威であったので、多くの人々はそれに関する情報を欠いていました。個人がCOVID-19のデータに飢えていて、専門家、ヘルスケア、メディアの代表者を探していたため、サイバー犯罪者は機会を見ました。

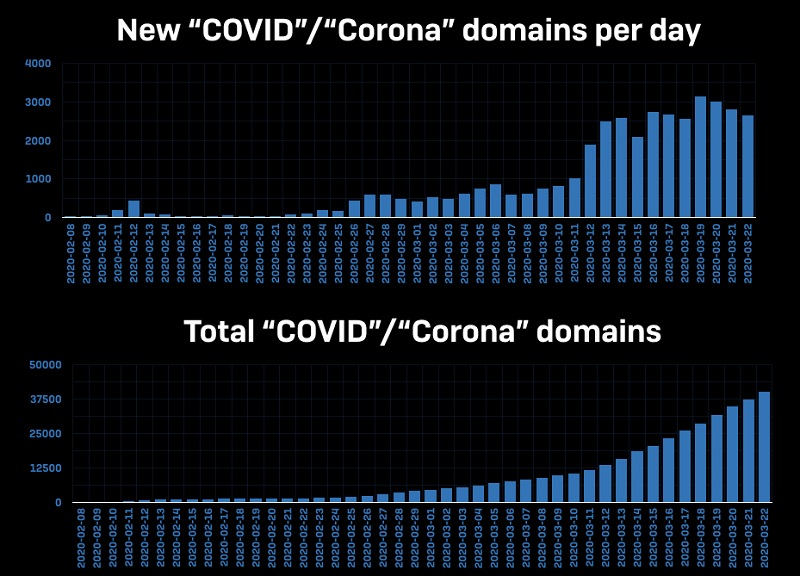

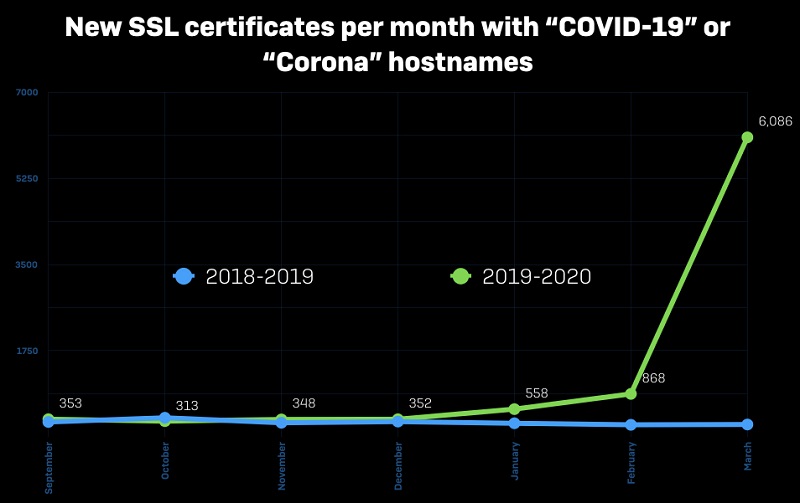

ドメインとホスト名は、名前に含まれる「コロナ」を使って毎日毎日気が遠くなるような数字になり始めました。正当な情報源によって作成されたものもあれば、悪意のある理由で作成されたものもあります。

1日あたりの「コロナ」ドメイン-新しく作成されたドメイン、および全体の数。出典:news.sophos

3月にCOVID-19またはCoronaホスト名の名前で新しく作成された証明書。出典:news.sophos

細工された攻撃

詐欺師はそのCOVID-19の好奇心を悪用し、さまざまなコロナウイルスの「情報」を含むように攻撃を変更しました。彼らのマルバタイジングキャンペーンの多くには、コロナウイルス状況の進展に関するニュースを提供している政府高官から来ると主張する電子メールが含まれていました。彼らはWHOや米国疾病対策センター(CDC)などの公式ソースからのメールを模倣しました。詐欺師は、重要なデータが含まれている重要なドキュメントをダウンロードしたりサイトをクリックしたりすることで、ユーザーをだましてデバイス上のマルウェアを許可することに成功しました。

コロナウイルスの世界的な影響、恐怖、そしてCOVID-19を巡る情報の絶え間ない飢餓により、ハッカーがコンピュータに侵入することがはるかに容易になりました。

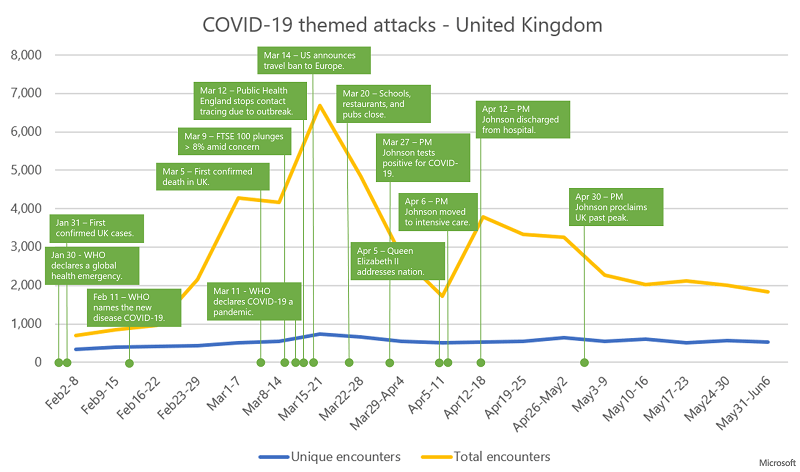

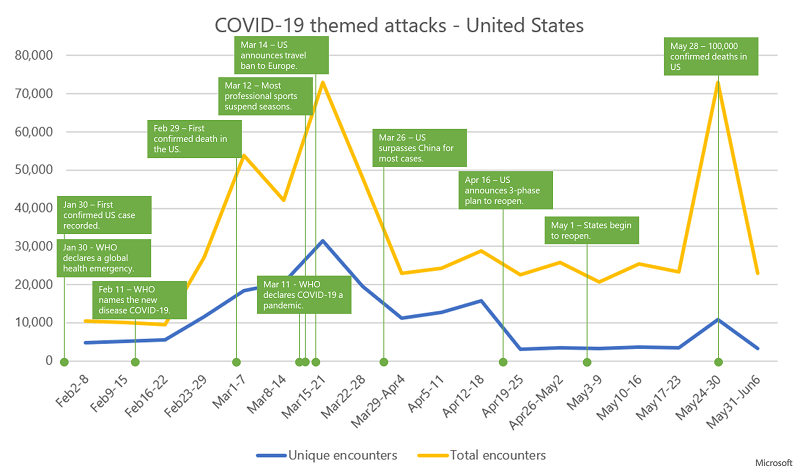

サイバー攻撃者は、パンデミックの世界的な状況に合わせてメールを変更し、標的とした場所のニュースサイクルに応じてメールを変更しました。たとえば、ウイルスによる最初の死の後に急増した英国の攻撃はニュース報道を受けました。その後、再び、首相がCOVID-19の検査で陽性を示したことが判明した後。アメリカもウイルスによる最初の死を明らかにした後、スパイクに苦しみました。また、ヨーロッパへの旅行を禁止する彼らの発表の後。

以下に、英国と米国におけるCOVID-19をテーマにした攻撃の詳細なチャートを示します。

ユニークな遭遇(個別のマルウェアファイル)と合計遭遇(ファイルが検出された回数)を伴う英国でのコロナウイルスをテーマにした攻撃の傾向。ソース:マイクロソフト

ユニークな遭遇(個別のマルウェアファイル)および総遭遇(ファイルが検出された回数)を伴う米国でのコロナウイルスをテーマにした攻撃の傾向。ソース:マイクロソフト

コロナウイルスのマルバタイジングキャンペーンは依然として脅威である

間違いありません!これらの攻撃は減少を示していますが、だまされないでください!それは彼らが完全になくなるという意味ではありません。彼らはまだ続く可能性が高いです。マイクロソフトの研究者は、コロナウイルスがニュースに載っている限り、攻撃は止まらないと予想していると述べています。 COVID-19の犠牲者がなくなるまで、ハッカーは詐欺を修正してターゲットユーザーに適応させます。

たとえば、詐欺師が時代に合わせて自分のシャムを作り始めたという報告が出ています。被災地の地図や図表、死亡、回復などのパンデミックに関するデータを含む電子メールを提供する代わりに、彼らは焦点をレイオフ、ファロー、ペイアウトに切り替えました。最近、 履歴書や医療休暇用マルウェアがユーザーをだまして添付ファイルをダウンロードするように仕向ける詐欺がありました。

コロナウイルスを中心とするかどうかにかかわらず、詐欺の被害に遭わないようにする場合は注意が必要です。オンライン時は警戒してください。不審なWebサイトにアクセスしたり、不審なリンクをクリックしたりしないでください。正当性を確認せずに添付ファイルをダウンロードしないでください。申し訳ありませんが常に安全である方が良いです。

受信するすべての電子メールを確認し、信頼に値するかどうかを徹底的に確認します。赤い旗を探してください–文法は大丈夫ですか?句読点やつづりの間違いを見つけられますか、送信者を認識していますか?それが偽の電子メールである可能性はありますか?徹底し、用心してください、そしてあなたの注意が報われるかもしれません。あなたを悪用しようとする悪意のあるサイバー犯罪者の餌食にならないようにしてください。