Os golpes de phishing do coronavírus diminuem após o pico de março

Assim que a pandemia de Coronavírus começou, e as pessoas ficaram em casa, se distanciaram socialmente, trabalhando em casa e recebendo aulas on-line, os bandidos tiveram um dia de campo. O cibercrime disparou e a maioria das campanhas de ataques cibernéticos começou a girar em torno do COVID-19 .

Havia mapas falsos e sites falsos, criados por bandidos. Foram criados aplicativos fraudulentos para promover a disseminação de malware. Os hackers usavam todos os aspectos da pandemia em sua agenda - para infectar o maior número possível de máquinas. Os ataques de ransomware tornaram-se galopantes, e os cavalos de Troia bancários estavam em alta, assim como as infecções que haviam sofrido um declínio constante no uso subitamente foram revividas.

Table of Contents

Capitalizando o Coronavírus

Os cibercriminosos usaram uma variedade de táticas quando se tratava de espalhar infecções. Conforme declarado, eles usaram sites, links, aplicativos , mapas corrompidos etc. Mas, provavelmente, a maneira mais eficaz de se espalhar permanece por meio de campanhas de malvertising. Os e-mails de phishing foram enviados para empresas, governo e estabelecimentos de saúde , particulares. Mesmo que apenas uma fração dos e-mails fizesse seu trabalho e infectasse o dispositivo com malware, ainda havia uma grande porcentagem de vítimas para espionar, roubar ou extorquir.

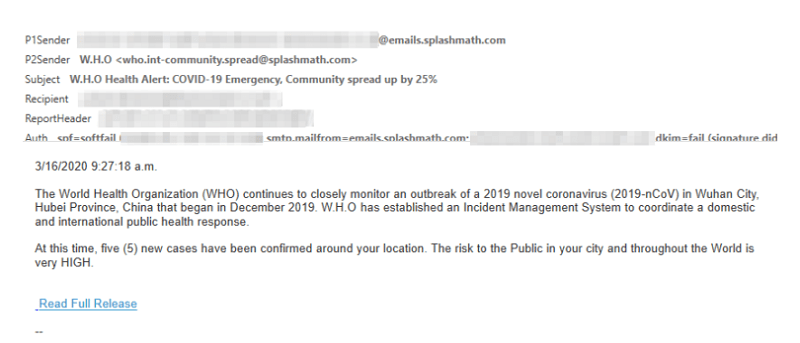

Aqui está um exemplo de um e-mail dessa campanha de phishing, localizado no Reino Unido.

Exemplo de email de phishing do Coronavirus. Fonte: Microsoft

E aqui está um exemplo de um email de phishing nos EUA que usa o Coronavirus como uma atração:

Exemplo de email de phishing do Coronavirus. Fonte: Microsoft

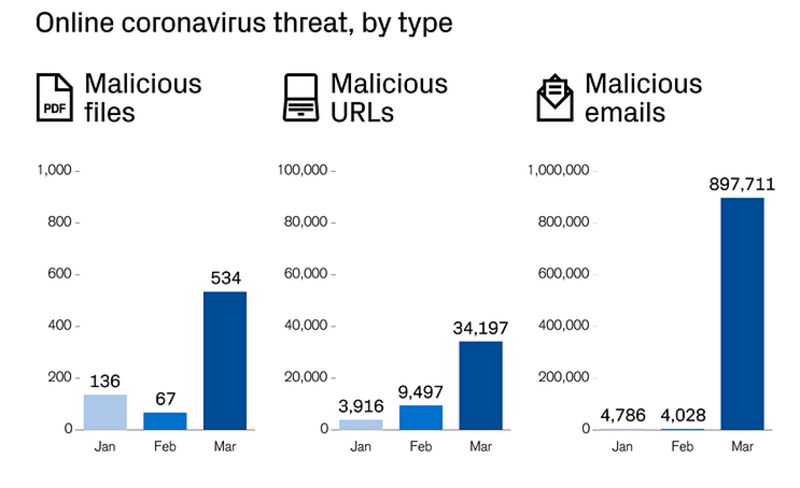

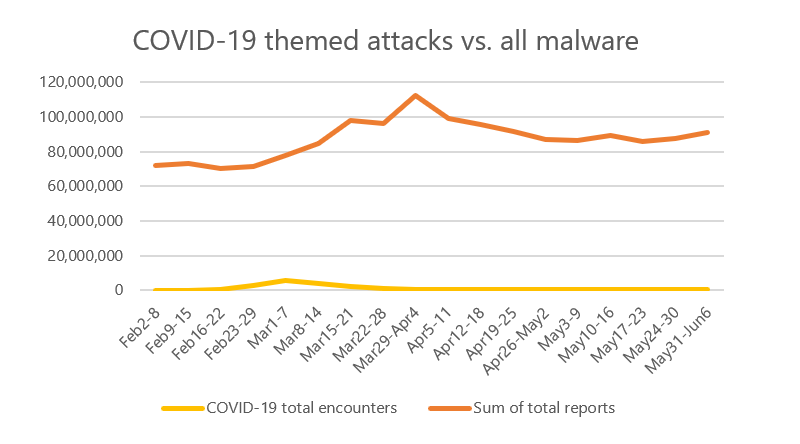

As duas primeiras semanas de março foram as mais fortes para os ciberataques com seus golpes recentemente modificados. Como você pode ver no gráfico abaixo, bandidos tentaram espalhar uma série de infecções, usando o Coronavírus como isca.

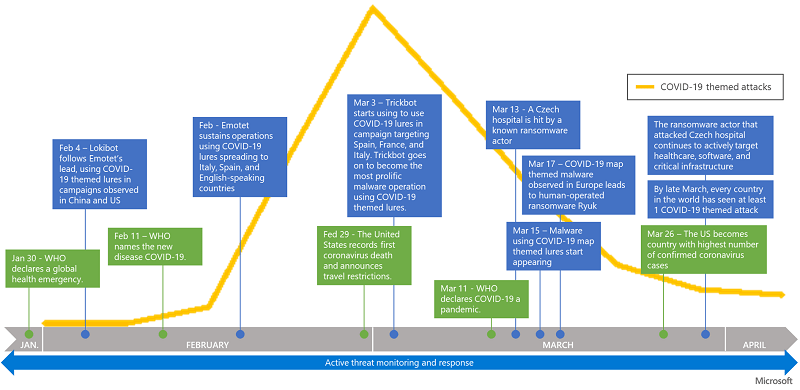

A tendência dos ataques relacionados ao COVID-19, depois da OMS, marca uma emergência global. Fonte: Microsoft

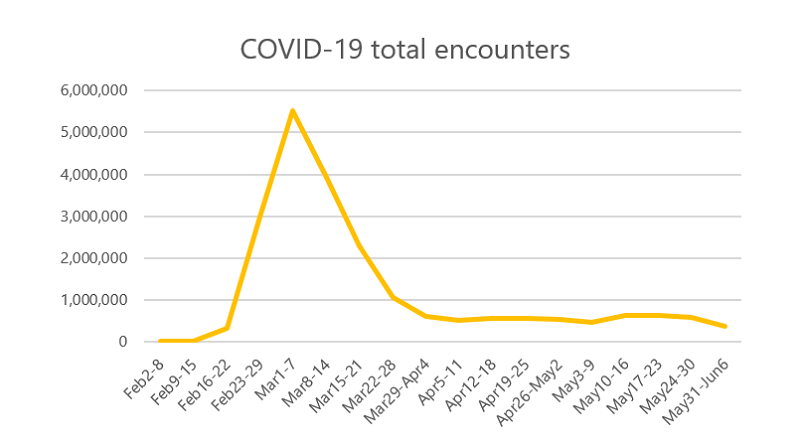

O pico das campanhas de phishing que espalharam emails relacionados ao Coronavírus foi em março. O golpe ainda estava forte em abril, mas especialistas notaram que ele começou a declinar depois disso.

Pico nas campanhas com o tema Coronavírus em março, mostrando um declínio posterior. Fonte: Microsoft

Campanhas de phishing usando iscas COVID-19 diminuem

A equipe de inteligência de proteção contra ameaças da Microsoft fez um relatório recente afirmando que as campanhas de phishing e outros truques relacionados ao COVID-19 diminuíram nas últimas semanas. Ainda mais do que isso, esses especialistas afirmaram que esses tipos de golpes de coronavírus nunca foram uma ameaça dominante.

Os pesquisadores da Microsoft reconheceram que houve um aumento notável nos golpes conectados ao COVID-19 , usando a pandemia para atrair usuários desavisados para permitir malware em suas máquinas. Mas eles também continuaram explicando que essas campanhas maliciosas representavam apenas uma pequena porcentagem das ameaças observadas nos últimos quatro meses.

Campanhas de malware com tema de coronavírus em comparação com todos os outros ataques de malware. Fonte: Microsoft

Como você pode ver no gráfico acima, os ataques de Coronavírus não são tão impressionantes quanto inicialmente foram feitos. Em vez disso, eles representam cerca de 2% de todos os ataques cibernéticos para cada mês observado pela Microsoft.

Esses especialistas da Microsoft inspecionaram as tendências de fraude online a partir de fevereiro até agora. Eles concluíram que bandidos começaram a recorrer a iscas de coronavírus após 11 de fevereiro, quando a Organização Mundial da Saúde (OMS) declarou COVID-19 uma emergência de saúde global.

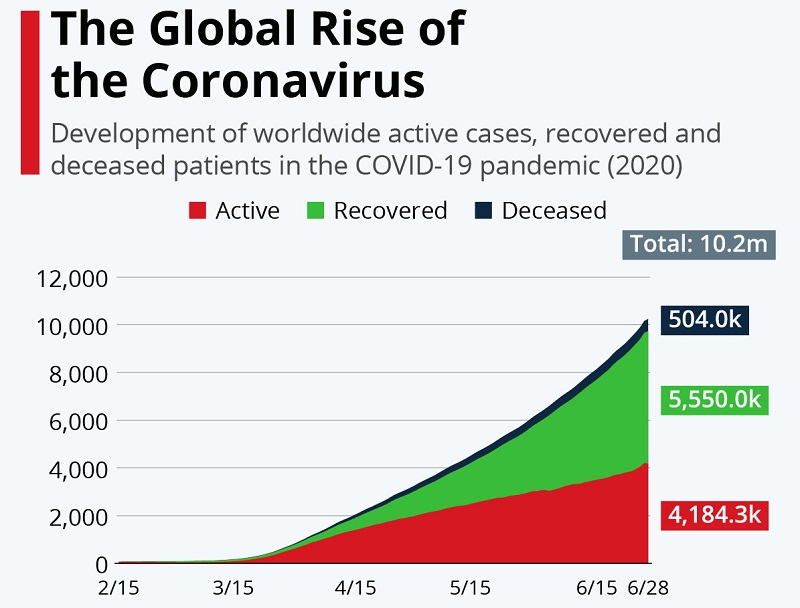

A equipe da Microsoft observa que o aumento é facilmente explicável, pois os hackers se alimentam dos eventos atuais e adaptam seus golpes para refletir o que está acontecendo local e globalmente. Eles escolhem usar o que melhor lhes convier, seja uma ocorrência global ou local. O coronavírus foi inicialmente apresentado pela mídia como algo que não deveria causar muita preocupação até que tudo isso mudasse. Os meios de comunicação falaram sobre a pandemia comparando-a à gripe e minando o dano que ela pode causar até que não o fizessem. Parecia que da noite para o dia a gravidade do vírus mudou.

A ascensão global do coronavírus. Fonte: cdn.statcdn.com

De repente, era algo de extrema importância e, como era uma ameaça tão nova, muitas pessoas careciam de informações sobre ela. Como os indivíduos estavam famintos por dados sobre o COVID-19 e procuravam especialistas, saúde e representantes da mídia, os cibercriminosos viram uma oportunidade.

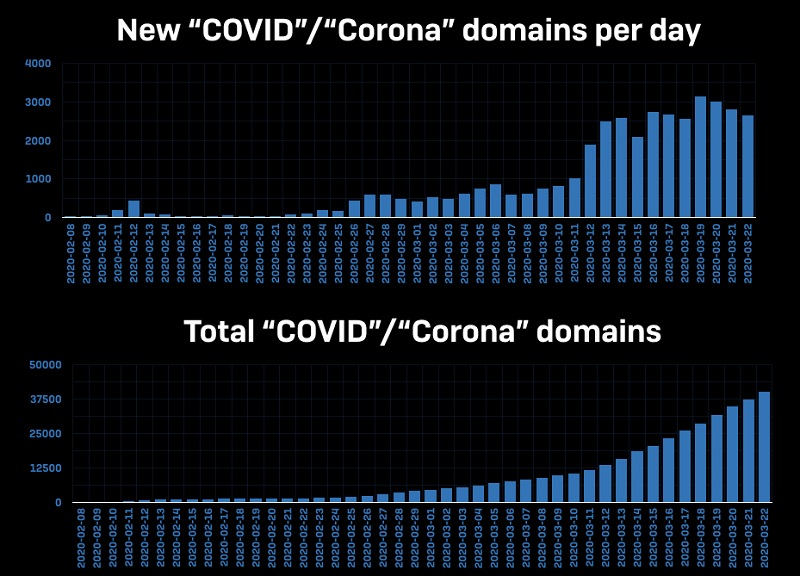

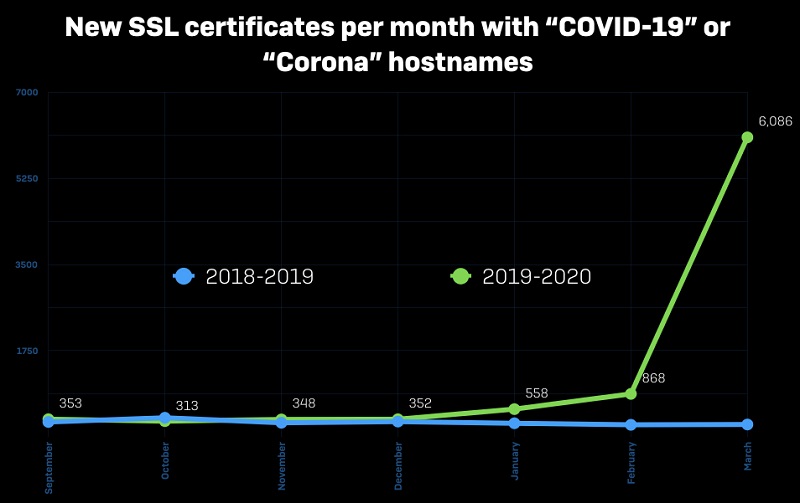

Domínios e nomes de host começaram a ser criados com 'Corona', incluído no nome, para números impressionantes diariamente. Alguns feitos por fontes legítimas, outros por pessoas com razões nefastas.

Domínios 'Corona' por dia - domínios recém-criados e número geral. Fonte: news.sophos

Certificados recém-criados com o nome de nomes de host COVID-19 ou Corona, em março. Fonte: news.sophos

Ataques cuidadosamente elaborados

Os bandidos exploraram a curiosidade do COVID-19 pelo ganho e modificaram seus ataques para conter várias 'informações' do Coronavírus. Muitas de suas campanhas de publicidade enganosa incluíam e - mails que alegavam ser de funcionários do governo, fornecendo notícias sobre o desenvolvimento da situação do Coronavírus. Eles imitaram e-mails de fontes oficiais como a OMS e os Centros de Controle de Doenças (CDC). Os impostores conseguiram enganar os usuários para permitir malware em seus dispositivos, pensando que estavam baixando documentos essenciais ou clicando em sites que continham dados cruciais.

O impacto global do Coronavírus, o medo e a fome sempre presente de informações sobre o COVID-19 tornaram muito mais fácil para os hackers invadir seus computadores.

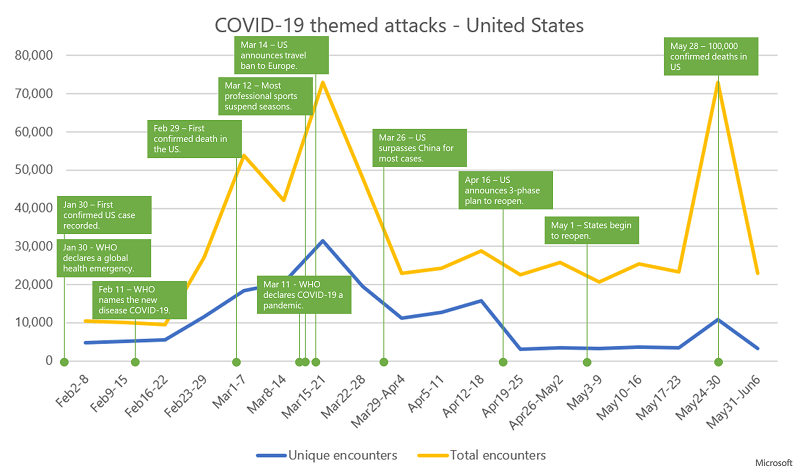

Os ciberataques modificaram seus e-mails para se adequarem ao estado global da pandemia e os alteraram de acordo com o ciclo de notícias no local que eles estavam alvejando. Por exemplo, os ataques do Reino Unido dispararam após a primeira morte pelo vírus, receberam cobertura de notícias. Então, novamente, depois que se soube que seu primeiro ministro deu positivo para COVID-19. Os EUA sofreram um pico depois que revelaram a primeira morte pelo vírus também. Além disso, após o anúncio da proibição de viajar para a Europa.

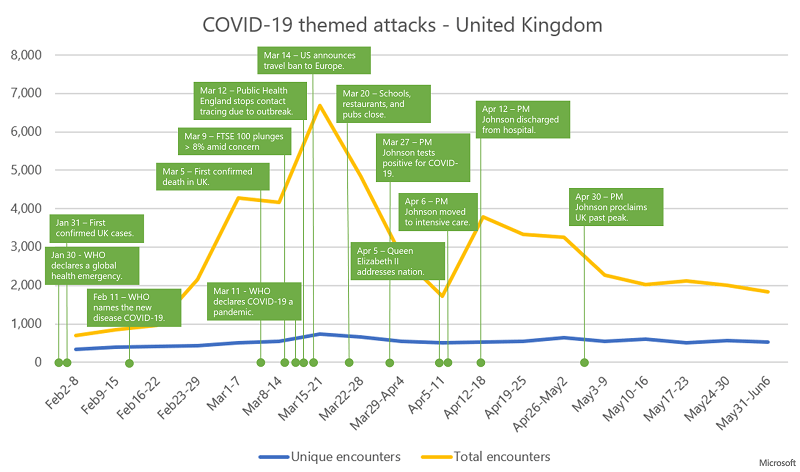

Abaixo, você pode ver gráficos detalhados dos ataques temáticos do COVID-19 no Reino Unido e nos EUA.

A tendência de ataques com tema de coronavírus no Reino Unido com encontros únicos (arquivos de malware distintos) e encontros totais (número de vezes que os arquivos são detectados). Fonte: Microsoft

A tendência de ataques com tema de coronavírus nos EUA com encontros únicos (arquivos de malware distintos) e encontros totais (número de vezes que os arquivos são detectados). Fonte: Microsoft

Campanhas de malvertising de coronavírus permanecem uma ameaça

Não cometa erros! Embora esses ataques mostrem um declínio, não se deixe enganar! Isso não significa que eles se foram completamente. Eles provavelmente continuarão imóveis. Os pesquisadores da Microsoft afirmam que, enquanto o Coronavirus estiver no noticiário, eles esperam que os ataques não cessem. Até que não haja mais vítimas do COVID-19, os hackers continuarão a modificar e adaptar seus golpes aos usuários-alvo.

Por exemplo, surgiram relatos de que bandidos começaram a elaborar suas fraudes para se adequarem aos tempos. Em vez de oferecer e-mails que contenham dados sobre a pandemia, como mapas e gráficos das áreas afetadas, mortes e recuperações, eles mudaram seu foco para demissões, licenças e pagamentos. Houve uma fraude recente sobre currículos e malwares para licenças médicas que induziam os usuários a baixar anexos, que eles não deveriam ter.

Se você deseja evitar ser vítima de golpes, centrado ou não no Coronavírus, tenha cuidado. Tenha vigilância quando estiver online. Evite visitar sites suspeitos ou clicar em links que parecem estar desativados. Não baixe um anexo sem verificar sua legitimidade. É sempre melhor prevenir do que remediar.

Verifique todos os e-mails que você recebe e verifique se ele merece sua confiança. Procure bandeiras vermelhas - a gramática está correta? Você consegue encontrar erros de pontuação ou ortografia, reconhece o remetente, existe a chance de ser um e-mail falsificado? Seja cuidadoso, vigilante, e sua cautela pode valer a pena. Evite ser vítima de cibercriminosos maliciosos que procuram explorá-lo.