再開と医療休暇ファイルに潜むコロナウイルス関連マルウェア

サイバー攻撃者は、トリックボックス内のすべてのツールを利用して、システムにマルウェアを許可するように仕向けます。さまざまなファイル、 マップ 、リンク、およびCOVID-19に接続されていないものを破損させた後、履歴書と医療休暇フォームに切り替えました。

コロナウイルスのために、多数の個人が職を失いました。他の人は病気になりました。したがって、詐欺師たちが悪意のある者をこれらのデバイスの使用に切り替えることを決定したことは驚くに値しません。現在、両方に応募している人がたくさんいます。仕事の履歴書と医療休暇の申請です。悪意のあるサイバー犯罪者は、亀裂をすり抜けてマシンに潜入することを望んでいます。

セキュリティの専門家は、バンキング型トロイの木馬や情報盗用者の蔓延の増加に気づきました。前に述べたように、詐欺師は破損したCVの偽造品を使用し始め、フォームを残して悪意のあるツールを拡散します。世界の現在のパンデミック状態では、それは浸透の幾分効果的な戦略を証明するようです。

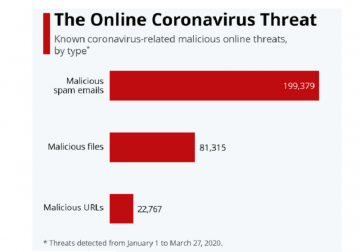

1月1日から3月27日までの、コロナウイルス関連の悪意のある脅威の種類別のグラフ。出典:Trend Micro

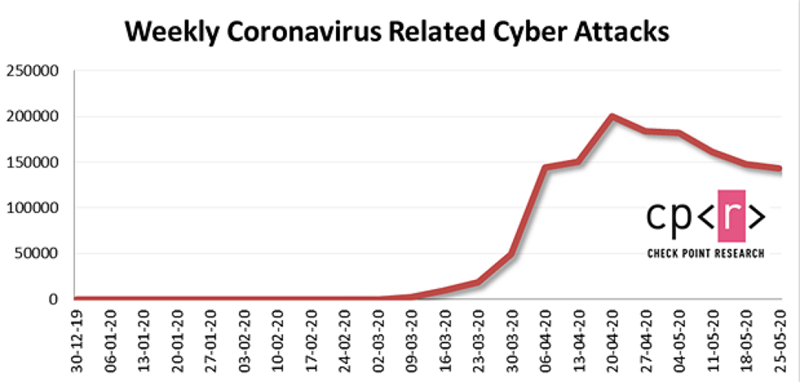

COVID-19の最初の波を乗り越え、次の波を回避することを期待して、ますます多くの企業、施設、組織がドアを再び開くことを敢えてしました。この再開により、サイバー犯罪者は攻撃を拡大するようになりました。マルウェアの専門家は、3月と4月と比較して、5月のサイバー攻撃全体が16%増加したと推定しています。特異な事実は、5月は4月と比較してCOVID-19関連の攻撃が7%減少したことです。

Table of Contents

保持する本当に悪い記録

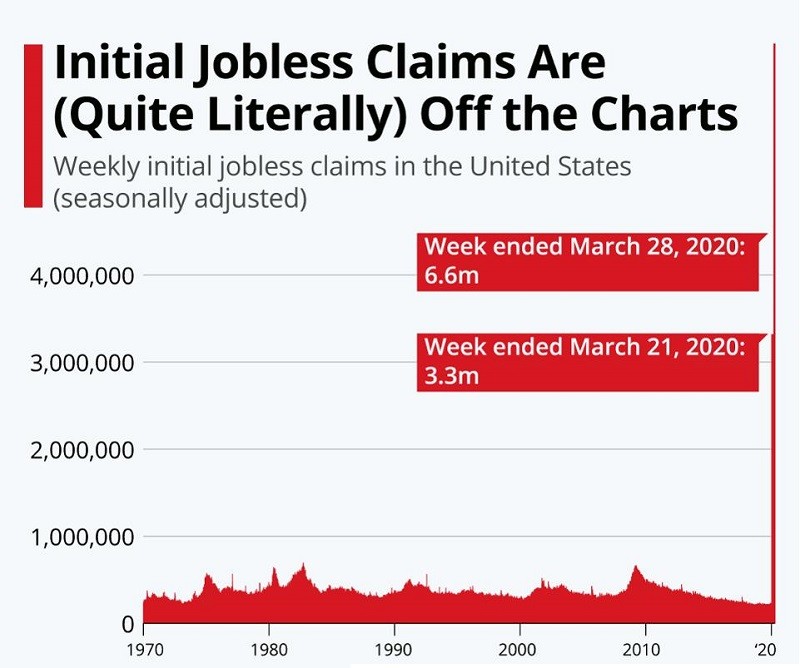

アメリカのネットワーク、CNNは、5月末までに4000万人以上のアメリカ人が初めての失業手当を申請したと報告しました。コロナウイルスによって引き起こされた3月の経済凍結に直接関連する動き。それは気が遠くなるような数字です。この大流行により、1930年代の大恐慌時よりも4人に1人の割合で失業を申請する人が増えました。

1970年から2020年3月28日までの米国の失業保険請求表。出典:米国労働省

それらの4000万人の不幸はハッカーにアイデアを与えました。サイバー専門家は、「雇用」という言葉を含む250の新しいドメインが5月にポップアップしたと報告しています。これらすべてのドメインから、約7%が悪意のあるものとして分類され、9%が疑わしいと見なされました。

米国は履歴書をテーマにしたキャンペーンの増加を示しています。 450の悪意のあるファイルのうち1つがCV関連の詐欺であることが判明しました。

研究者は、 ZloaderマルウェアをPCにプッシュするために、これらの最近の1つを明らかにしました。 Zloaderは、悪名高いZeusマルウェアの変種であるバンキング型トロイの木馬です。

感染が被害者のマシンに侵入すると、その背後にいる詐欺師がクレジットカードや銀行口座の認証情報、メールアドレス、電話番号、写真、ビデオなどの個人情報を含むすべての個人情報を盗みます。ハッカーはあなたがあなたのデバイスに保持しているすべてのものを手に入れます!

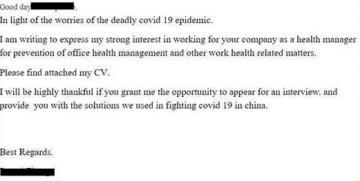

ドキュメントの例。出典:Checkpoint.com

「仕事について」-それは彼らがあなたを得る方法です

攻撃者は破損した ' xls 'ファイルを送信します。彼らはそれらを「 仕事に応募する」 、「仕事に関して」などと名付けます。つまり、ファイルには実際のCVであると思わせるような名前が付けられています。だまされて開くと、「 コンテンツを有効にする」 ように求められます 。その場合、悪意のあるマクロが実行を開始し、最終的なペイロードをダウンロードします。侵入が終了すると、マルウェアの背後にいる人々がシステムを自由に支配し、マシンで金融取引を実行できます。

添付のCVに案内するサンプルメール。出典:Checkpoint.com

専門家によると、一部のメールには「CV from China」という件名のメールが届くそうです。 'ISOファイル( CV.iso )が含まれており、ダウンロードして開いたときに、悪意のある' exe 'ファイル( CV.exe )をドロップしました 。デバイス上で情報を盗むマルウェアを実行するのは、そのEXEファイルです。

すでに述べたように、ユーザーはマルウェアをマシンに落とす偽のCVに苦しんでいるだけではありません。詐欺師も偽の医療休暇フォームを使用した。

このようなフォームを使用してキャンペーンが発見され、Icedidマルウェアが配信されました。これは、金融情報を盗もうとするもう1つのバンキング型トロイの木馬です。

攻撃者は、FMLA( ' 以下は家族と医療休暇法内の休暇のための新しい従業員のリクエストフォームであるなどの件名でメールを送信するには「medical-center.space」または「covid-agency.space」のような、ドメインのさまざまな使用しました)。 「COVID-19 FLMA CENTER.doc」のような名前のドキュメントを含むメール偽のメールのすべての部分が巧妙に作成され、それらを開いてそれらの手順に従います。添付ファイルをダウンロードして開きます。そうすると、マルウェアに行き詰まります。ほとんどの場合、 Trickbotのようなバンキング型トロイの木馬になります。

数字で話そう

5月には、毎週158,000のコロナウイルス関連の攻撃がありました。それは驚異的な数のように見えるかもしれませんが、実際には、4月に受けた攻撃よりも低いです。下の図をご覧ください。

12月から5月までのコロナウイルス関連攻撃の急増と減少を示すグラフ。出典:Checkpoint.com

わずか4週間で、新しく作成された10,704のコロナウイルス関連ドメインが登録されました。綿密な調査の結果、専門家はそれらの2.5%(268)を悪意のあるものとして、1.6%(171)を疑わしいと分類しました。

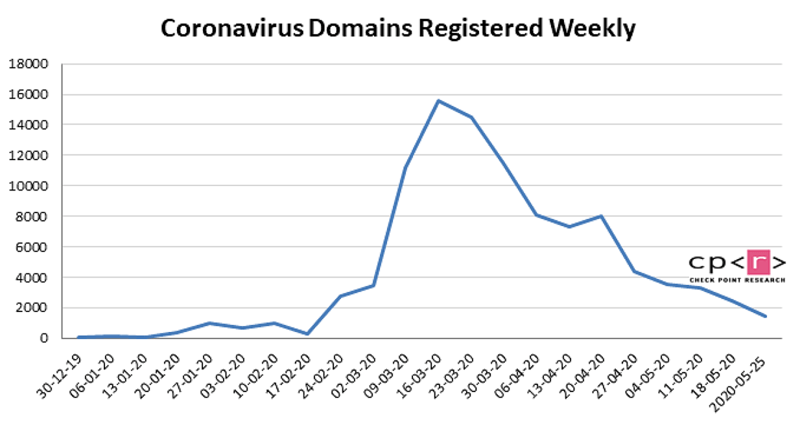

12月から5月までの週あたりのコロナウイルス関連ドメイン登録数を示すグラフ。出典:Checkpoint.com

偽のメールを回避して問題を回避する方法

ほとんどの詐欺師は、正当なブランド、情報源、機関を偽装することが多いことに注意してください。実際のロゴを模倣したり、認識できるドメインを使用したりします。似たようなアカウントを作成しますが、十分に理解していれば、見つけるのはそれほど難しくありません。

スペルと文法の誤りを探します。これは、何かが嘘であるという最もわかりやすい証拠の兆候の1つです。ロゴに色が付いている、タイトルに文字が欠けている、何か問題があるように見えますか?細かいことはすべて重要です。

見た目が悪いメールを受け取った場合は、その日に受け取ることを期待していたのか、それとも驚いたのかを考えてください。既知または未知の送信者ですか?メールを開いて、何らかのアクションを促すメッセージが表示された場合は、警告が表示されます。リンクをクリックするか添付ファイルをダウンロードするように促すメールは、さらに詳しく調べる必要があります。

また、受信する「特別オファー」メールに注意してください。彼らはかつて、新しいiPhoneを獲得したり、オンラインセールのクーポンコードを取得したりすることに専念していました。現在、ほとんどのオファーはCOVID-19の「治療法」を対象としています。もちろん、これは単なる偽物にすぎません。

すべてのメールを細かく調べ、含まれている可能性のある指示に従う前に細心の注意を払ってください。少し特別な注意を払っても、不満の渦を回避できます。