DeathRansom: Ransomware Hellbent при уничтожении файлов на зараженных компьютерах с помощью шифрования

Вымогатели превратились в такую глобальную проблему для пользователей компьютеров и предприятий, жертвы недавних угроз обратились к бюджету на атаку, чтобы они могли заплатить требуемый выкуп и вернуть свой компьютер в рабочее состояние без промедления. Угрозы вымогателей, такие как DeathRansom, являются более изощренными и неустанными в своем стремлении вымогать деньги у жертв, оставляя их без многих вариантов регресса.

DeathRansom - это угроза вымогателей, которая шифрует ваши данные и требует выкуп для их восстановления. Жертвы сообщают, что они обязаны платить криптовалютой в течение определенного периода времени, что, в случае несоблюдения, приведет к полной потере данных. Однако не рекомендуется выполнять эти требования, поскольку они, скорее всего, будут неэффективными и могут привести не только к бесполезной трате денег, но и к тому, что ваш компьютер может заразиться другими угрозами.

Table of Contents

Что делает DeathRansom

Что интересно в этой конкретной угрозе вымогателей, так это то, что она не зашифровывала файлы жертвы ... или, по крайней мере, сначала. Оказывается, что первоначальная версия DeathRansom Ransomware просто притворялась зашифровывать данные, и затронутые пользователи смогли снова сделать свои файлы пригодными для использования. В идеальном мире все, что нужно было сделать пользователю-жертве, - это удалить расширение .wctc для каждого файла. Примером такого закодированного файла будет «1.docx.wctc».

К сожалению, простое изменение расширения файлов, затронутых DeathRansom, больше не является решением. С тех пор, как число жертв DeathRansom увеличилось, угроза изменила свою тактику и теперь может шифровать личные файлы своих жертв, но без включения расширения .wctc. Пока что единственный способ выяснить, зашифровал ли ваши вымогатель DeathRansom ваши данные, - открыть уязвимый файл и проверить маркер в конце шифрования. Согласно сообщениям, маркер файла должен гласить «AB EF CD AB».

Эта вредоносная угроза DeathRansom нацелена на пользователей Microsoft Windows. Сразу после заражения угроза шифрует все файлы на устройстве жертвы, кроме тех, чьи полные пути имеют следующие строки:

- Данные программы

- $ recycle.bin

- программные файлы

- окна

- все пользователи

- данные приложения

- read_me.txt

- autoexec.bat

- desktop.ini

- autorun.inf

- ntuser.dat

- IconCache.db

- bootsect.bak

- boot.ini

- Ntuser.dat.log

- thumbs.db

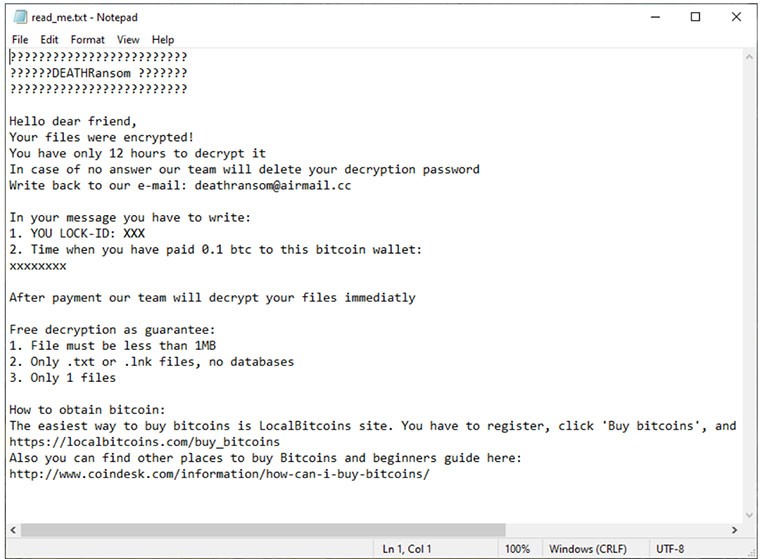

После процесса шифрования файла вымогатель создаст текстовый файл (read_me.txt) в каждой папке, где есть зашифрованные данные, так что жертва может легко ее увидеть.

Примечание выкупа

Файл read_me.txt является запиской с требованием выкупа, оставленной создателями DeathRansom. Как уже упоминалось, «обновленная» версия Ransomware теперь может шифровать данные, но без добавления каких-либо расширений. Похоже, что небольшие изменения были внесены в записку с требованием выкупа. Это сообщение информирует пользователя о том, что его файлы были зашифрованы, и если они не хотят удалять их навсегда, у них есть 12 часов, чтобы выполнить данные инструкции и заплатить криптовалютой.

Записка включает в себя персональный LOCK-ID и номер биткойн-кошелька, на который нужно отправить 0,1 BTC. Жертвы получают указание написать электронное письмо по указанному адресу и указать LOCK-ID и время оплаты.

Интересно, что они предлагают бесплатно дешифровать один файл по вашему выбору, чтобы доказать, что у них есть инструмент дешифрования и завоевать ваше доверие. Помимо указанных временных рамок и суммы, которую вы должны заплатить, в примечании с требованием выкупа также указаны данные для «тестового файла», который вы будете отправлять. Должно быть:

- не более 1 МБ

- файл .txt или .lnk, без баз данных

Наконец, в записке с требованием выкупа представлены источники, из которых вы можете купить биткойны.

Как распространяется вымогатель>

До сих пор, обнаруженный в результате исследований экспертов по компьютерной безопасности вредоносных программ, таких как GrujaRS , особый метод распространения, используемый этой угрозой, не был найден. Скорее всего, он распространяется как другие паразиты-вымогатели. Такие методы включают в себя:

- мошеннические электронные письма со спамом

- торрент-файлы

- вредоносная реклама

- поддельные сообщения об обновлениях

- ненадежные сторонние установки

- Вирусы троянских коней

Традиционно для пользователей компьютеров довольно легко быть введенными в заблуждение электронной почтой с привлекательным заголовком. Такие спам-кампании могут напугать пользователей заголовками типа «Ваш банковский счет будет удален !!!». Эксперты по компьютерной безопасности, как правило, предупреждают компьютеры, чтобы они не спешили открывать каждое электронное письмо, которое вы видите, или те, у которых есть заманчивая тема или сообщения, пришедшие из вашего банка или любимого сайта в социальных сетях. В некоторых случаях сообщения могут претендовать от известной компании или одной из крупнейших социальных сетей, таких как Facebook или Twitter. Лучше всего проверить электронную почту отправителя и сравнить ее с официальным адресом фактической компании. Тогда вы точно будете знать, является ли электронная почта законной или нет.

Исследователи вредоносных программ обычно рекомендуют получать обновления программного обеспечения только из надежных источников, а не нажимать на случайные всплывающие окна, которые требуют, чтобы вы переходили по теневой ссылке.

Пользователи, как известно, пропускают важные детали в процессе установки. Чтобы пользователи компьютеров не могли случайно установить вредоносное ПО вместе с нужной программой, лучше всего искать дополнительное программное обеспечение, включенное в установщик. Известно, что вредоносные программы маскируют себя как дополнительные программы, поэтому лучше отказаться от таких незнакомых установок.

Удаление DeathRansom и восстановление данных

Даже если создатели DeathRansom призывают связаться с ними и оплачивать их услуги по расшифровке, лучше избегать их требований. Вместо этого специалисты рекомендуют полностью избавиться от угрозы. Для этой цели предлагается использовать надежное программное обеспечение, которое может безопасно обнаруживать и удалять DeathRansom.

Что касается восстановления данных, лучший вариант - полагаться на резервные копии файлов, которые хранятся в облачных базах данных или на внешних устройствах. Помимо этого, из надежных источников можно найти продвинутые инструменты дешифрования, которые особенно подходят для этого вымогателя. Главное, есть варианты, помимо того, что разработчики DeathRansom могут объяснить. Лучше все обдумать, прежде чем решать, что делать, потому что нет никакой гарантии, что все зашифрованные файлы будут восстановлены, если кто-то решит выполнить требования вымогателей.