DeathRansom: Ransomware é um problema em matar arquivos em computadores infectados por meio de criptografia

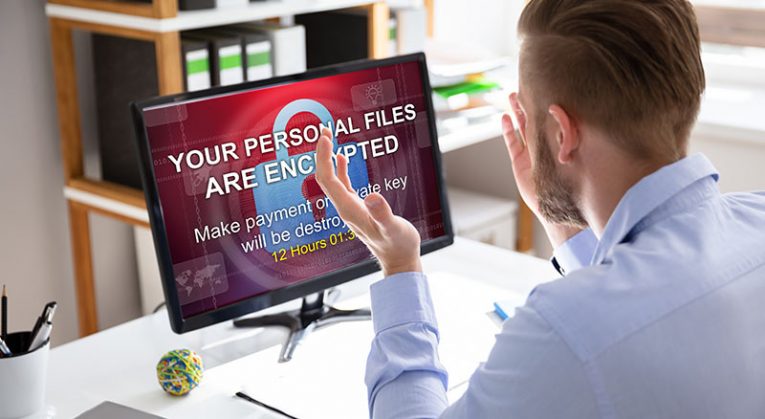

O ransomware se transformou em um problema global para usuários e empresas de computadores. As vítimas de ameaças recentes se voltaram para o orçamento de um ataque, para que possam pagar o resgate exigido e fazer com que o computador volte ao funcionamento sem demora. As ameaças de ransomware, como o DeathRansom, são mais sofisticadas e implacáveis em sua tentativa de extorquir dinheiro das vítimas, deixando-as sem muitas opções de recurso.

DeathRansom é uma ameaça de ransomware que criptografa seus dados e exige um resgate para recuperá-los. As vítimas relatam que são obrigadas a pagar em criptomoeda em um período de tempo específico, que, se não for atendido, resultará em perda completa de dados. No entanto, não é recomendável que você siga essas demandas, pois elas provavelmente serão ineficazes e podem resultar não apenas em você desperdiçar dinheiro por nada, mas também em colocar seu computador em risco de ser infectado por outras ameaças.

Table of Contents

O que DeathRansom faz

O curioso sobre essa ameaça específica de ransomware é que ela não criptografou os arquivos da vítima ... ou pelo menos não a princípio. Acontece que a versão inicial do ransomware DeathRansom estava apenas fingindo criptografar dados, e os usuários afetados conseguiram tornar seus arquivos utilizáveis novamente. Em um mundo perfeito, tudo o que um usuário de computador vitimado precisava fazer era remover a extensão .wctc em cada arquivo. Um exemplo desse arquivo codificado seria '1.docx.wctc'.

Infelizmente, simplesmente alterar a extensão dos arquivos afetados pelo DeathRansom não é mais a solução. Desde que o número de vítimas do DeathRansom aumentou, a ameaça mudou de tática e agora pode criptografar os arquivos pessoais de suas vítimas, mas sem a inclusão da extensão .wctc. Até agora, a única maneira de descobrir se o DeathRansom ransomware criptografou seus dados é abrir o arquivo afetado e verificar o marcador no final da criptografia. Segundo relatos, o marcador de arquivo deve ser 'AB EF CD AB'.

Essa ameaça maliciosa do DeathRansom é direcionada aos usuários do Microsoft Windows. Logo após a infiltração, a ameaça criptografa todos os arquivos no dispositivo da vítima, exceto aqueles cujos nomes de caminho completo têm as seguintes seqüências de caracteres:

- dados do Programa

- $ recycle.bin

- arquivos de Programas

- janelas

- todos os usuários

- dados do aplicativo

- read_me.txt

- autoexec.bat

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- boot.ini

- ntuser.dat.log

- thumbs.db

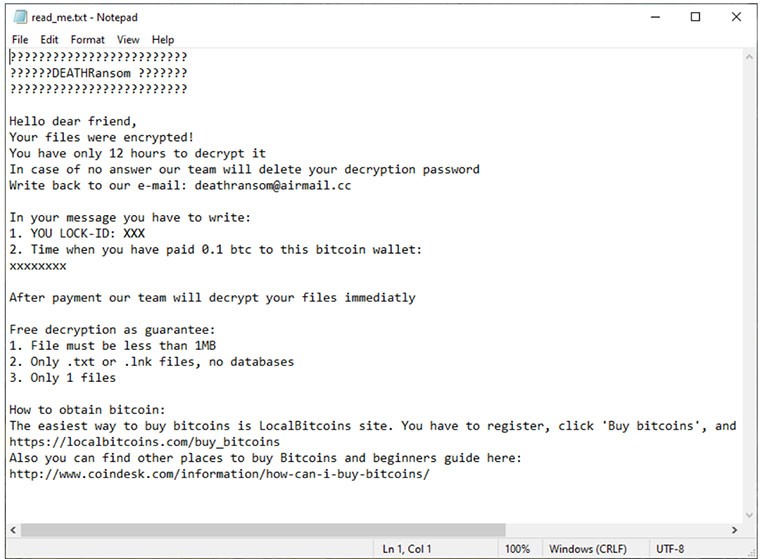

Após o processo de criptografia de arquivos, o ransomware criará um arquivo de texto (read_me.txt) em todas as pastas em que houver dados criptografados, para que a vítima possa vê-lo facilmente.

A nota de resgate

O arquivo read_me.txt é uma nota de resgate deixada pelos criadores do DeathRansom. Como já mencionado, a versão 'atualizada' do ransomware agora pode criptografar dados, mas sem anexar nenhuma extensão. Parece que pequenas alterações foram feitas na nota de resgate também. Esta mensagem informa ao usuário que seus arquivos foram criptografados e, se não quiserem excluí-los permanentemente, eles terão 12 horas para seguir as instruções fornecidas e pagar em criptomoeda.

A nota inclui um ID de LOCK pessoal e o número da carteira de bitcoin para a qual você precisa enviar 0,1 BTC. As vítimas são instruídas a escrever um e-mail para o endereço fornecido e incluir o ID do LOCK e a hora do pagamento.

Curiosamente, eles oferecem descriptografar um arquivo de sua escolha gratuitamente, para provar que possuem uma ferramenta de descriptografia e ganhar sua confiança. Além do prazo especificado e da quantia que você deve pagar, o que há de novo na nota de resgate são as especificações fornecidas para o 'arquivo de teste' que você enviará. Tem que ser:

- não maior que 1 MB

- um arquivo .txt ou .lnk, sem bancos de dados

Por fim, a nota de resgate fornece fontes das quais você pode comprar bitcoins.

Como o Ransomware se espalha>

Até o momento, encontrado através da pesquisa de especialistas em segurança de malware de computadores como o GrujaRS , um método de distribuição específico usado por essa ameaça não foi encontrado. Ele provavelmente se espalha como outros parasitas de ransomware por aí. Tais métodos incluem:

- e-mails fraudulentos de spam

- arquivos torrent

- anúncios maliciosos

- mensagens falsas de atualização

- instalações de terceiros não confiáveis

- Vírus de cavalo de Tróia

Tradicionalmente, é muito fácil para os usuários de computador serem enganados por um email com um título atraente. Essas campanhas de spam podem tentar assustar os usuários com títulos como "Sua conta bancária será encerrada !!!". Os especialistas em segurança de computadores normalmente alertam os computadores para não abrirem todos os emails que você vê ou aqueles que têm uma linha de assunto atraente ou parecem vir do seu banco ou site de mídia social favorito. Em alguns casos, as mensagens podem fingir ser de uma empresa conhecida ou de uma das maiores redes de mídia social, como o Facebook ou o Twitter. É melhor verificar o email do remetente e compará-lo com o endereço oficial da empresa. Então, você terá certeza se o email é legítimo ou não.

Os pesquisadores de malware geralmente recomendam obter atualizações de software apenas de fontes confiáveis, em vez de clicar em um pop-up aleatório que deseja que você siga um link obscuro.

Sabe-se que os usuários ignoram detalhes essenciais durante um processo de instalação. Para garantir que os usuários de computador não instalem acidentalmente malware junto com o programa desejado, é melhor procurarem software adicional incluído no instalador. Sabe-se que o malware se disfarça de programas opcionais; portanto, é melhor optar por não usar essas instalações desconhecidas.

Remoção e recuperação de dados DeathRansom

Mesmo que os criadores do DeathRansom insistam em contatá-los e pagar por seus serviços de descriptografia, é melhor evitar o cumprimento de suas demandas. Em vez disso, os especialistas recomendam se livrar completamente da ameaça. Para esse fim, é sugerido o uso de software confiável, capaz de detectar e remover com segurança o DeathRansom.

Quanto à recuperação de dados, a melhor opção é confiar em backups de arquivos mantidos em bancos de dados em nuvem ou dispositivos externos. Fora isso, ferramentas avançadas de descriptografia podem ser encontradas em fontes confiáveis, que funcionam especialmente para este ransomware. O principal é que existem opções além do que os desenvolvedores do DeathRansom podem explicar. É melhor pensar em tudo antes de decidir o que fazer, porque não há garantia de que todos os arquivos criptografados serão recuperados se optar por cumprir as demandas do ransomware.