DeathRansom: Ransomware Hellbent over het doden van bestanden op geïnfecteerde pc's via codering

Ransomware is een wereldwijd probleem geworden voor computergebruikers en bedrijven. Slachtoffers van recente bedreigingen zijn overgestapt op het budgetteren van een aanval, zodat ze het gevraagde losgeld kunnen betalen en hun computer onmiddellijk weer in bedrijf kunnen nemen. Ransomware-bedreigingen, zoals DeathRansom, zijn geavanceerder en meedogenlozer in hun zoektocht om geld van slachtoffers af te persen, waardoor ze zonder veel verhaalsmogelijkheden blijven.

DeathRansom is een ransomware-bedreiging die uw gegevens codeert en een losgeld vereist om deze te herstellen. Slachtoffers melden dat ze verplicht zijn te betalen in cryptocurrency in een specifiek tijdsbestek, wat, als niet wordt voldaan, zou resulteren in volledig gegevensverlies. Er wordt echter niet gesuggereerd dat u aan deze eisen voldoet, omdat ze hoogstwaarschijnlijk niet effectief zullen zijn en niet alleen ertoe kunnen leiden dat u geld voor niets verspilt, maar ook uw computer in gevaar dreigt te raken met andere bedreigingen.

Table of Contents

Wat DeathRansom doet

Wat nieuwsgierig is aan deze specifieke ransomware-bedreiging is dat het de bestanden van het slachtoffer niet heeft gecodeerd ... of althans niet in het begin. Het bleek dat de oorspronkelijke versie van DeathRansom ransomware net deed alsof hij gegevens codeerde en dat de getroffen gebruikers hun bestanden weer bruikbaar konden maken. In een perfecte wereld hoefde een computergebruiker alleen maar de .wctc-extensie van elk bestand te verwijderen. Een voorbeeld van zo'n gecodeerd bestand is '1.docx.wctc'.

Helaas is het eenvoudigweg niet langer de oplossing om de bestandsextensie te wijzigen van bestanden die zijn getroffen door DeathRansom. Sinds het aantal slachtoffers van DeathRansom toenam, veranderde de dreiging van tactiek en kan nu de persoonlijke bestanden van zijn slachtoffers coderen, maar zonder de .wctc-extensie op te nemen. Tot nu toe is de enige manier om erachter te komen of DeathRansom ransomware uw gegevens heeft gecodeerd, het getroffen bestand openen en de markering aan het einde van de codering controleren. Volgens rapporten zou de bestandsmarkering 'AB EF CD AB' moeten lezen.

Deze kwaadaardige DeathRansom-dreiging richt zich op Microsoft Windows-gebruikers. Direct na infiltratie versleutelt de dreiging alle bestanden op het apparaat van het slachtoffer, behalve de bestanden waarvan de volledige padnamen de volgende tekenreeksen hebben:

- programma gegevens

- $ recycle.bin

- programmabestanden

- ramen

- alle gebruikers

- app data

- read_me.txt

- autoexec.bat

- desktop.ini

- autorun.inf

- ntuser.dat

- iconcache.db

- bootsect.bak

- boot.ini

- Ntuser.dat.log

- thumbs.db

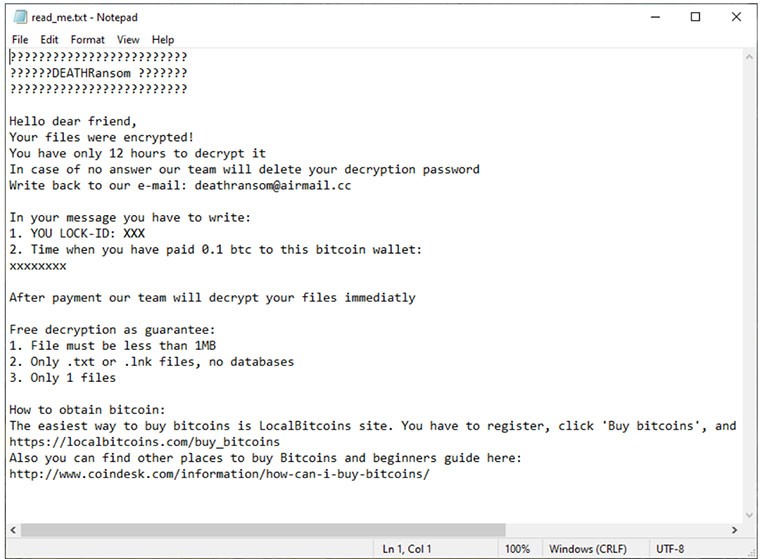

Na het bestandscoderingsproces maakt de ransomware een tekstbestand (read_me.txt) in elke map met gecodeerde gegevens, zodat het slachtoffer deze gemakkelijk kan zien.

The Ransom Note

Het bestand read_me.txt is een losgeldbrief van de makers van DeathRansom. Zoals eerder vermeld, is de 'bijgewerkte' versie van ransomware nu in staat om gegevens te coderen, maar zonder extensies toe te voegen. Het lijkt erop dat er ook kleine wijzigingen in het losgeld zijn aangebracht. Dit bericht informeert de gebruiker dat hun bestanden zijn gecodeerd en als ze ze niet permanent willen laten verwijderen, hebben ze 12 uur om de gegeven instructies te volgen en in cryptocurrency te betalen.

De notitie bevat een persoonlijke LOCK-ID en het nummer van de bitcoin-portemonnee waarnaar u 0.1 BTC moet sturen. Slachtoffers krijgen de opdracht om een e-mail te schrijven naar het opgegeven adres en de LOCK-ID en het tijdstip van betaling te vermelden.

Interessant is dat ze aanbieden om een bestand van je keuze gratis te decoderen, om te bewijzen dat ze een decoderingstool hebben en je vertrouwen winnen. Afgezien van het opgegeven tijdsbestek en de hoeveelheid geld die u moet betalen, is ook nieuw in het losgeld de gegeven specificaties voor het 'testbestand' dat u verzendt. Het moet zo zijn:

- niet groter dan 1MB

- een .txt- of .lnk-bestand, geen databases

Ten slotte biedt de losgeldbrief bronnen waaruit u bitcoins kunt kopen.

Hoe verspreidt Ransomware>

Tot nu toe is door onderzoek van malware-computerbeveiligingsexperts zoals GrujaRS geen specifieke distributiemethode gevonden die door deze dreiging wordt gebruikt. Het verspreidt zich waarschijnlijk zoals andere ransomware-parasieten die er zijn. Dergelijke methoden omvatten:

- misleidende spam e-mails

- torrent-bestanden

- kwaadaardige advertenties

- nep updateberichten

- onbetrouwbare installaties van derden

- Trojaanse paardenvirussen

Traditioneel is het voor computergebruikers vrij eenvoudig om te worden misleid door een e-mail met een aantrekkelijke kop. Dergelijke spamcampagnes kunnen proberen gebruikers bang te maken met titels als 'Uw bankrekening wordt beëindigd !!!'. Computerbeveiligingsexperts zullen computers doorgaans waarschuwen om niet elke e-mail te openen die u ziet of e-mails met een verleidelijke onderwerpregel of afkomstig van uw bank of favoriete sociale mediasite. In sommige gevallen kunnen berichten zich voordoen als van een bekend bedrijf of een van de grootste sociale media-netwerken, zoals Facebook of Twitter. Het is het beste om de e-mail van de afzender te controleren en te vergelijken met het officiële adres van het bedrijf zelf. Dan weet je zeker of de e-mail legitiem is of niet.

Malware-onderzoekers bevelen meestal aan om alleen software-updates van betrouwbare bronnen te krijgen, in plaats van te klikken op een willekeurige pop-up die wil dat u een schaduwrijke link volgt.

Het is bekend dat gebruikers essentiële details tijdens een installatieproces over het hoofd zien. Om ervoor te zorgen dat computergebruikers niet per ongeluk malware samen met een gewenst programma installeren, is het het beste dat ze uitkijken naar extra software die is opgenomen in het installatieprogramma. Van malware is bekend dat het zichzelf vermomt als optionele programma's, dus het is het beste om u af te melden voor dergelijke onbekende installaties.

DeathRansom Removal en Data Recovery

Zelfs als de makers van DeathRansom erop aandringen contact met hen op te nemen en te betalen voor hun decoderingsdiensten, is het het beste om te voorkomen dat ze aan hun eisen voldoen. In plaats daarvan raden specialisten aan om de dreiging volledig weg te nemen. Voor dit doel wordt het gebruik van betrouwbare software, die DeathRansom veilig kan detecteren en verwijderen, voorgesteld.

Wat betreft het gegevensherstel, is de beste optie om te vertrouwen op bestandsback-ups die worden bewaard in clouddatabases of externe apparaten. Anders dan dat, kunnen geavanceerde decoderingstools worden gevonden van betrouwbare bronnen, die met name voor deze ransomware werken. Het belangrijkste is dat er opties zijn, afgezien van wat de ontwikkelaars van DeathRansom mogelijk uitleggen. Het is het beste om alles goed door te denken voordat u besluit wat u moet doen, omdat er geen garantie is dat alle gecodeerde bestanden worden hersteld als u ervoor kiest om aan de eisen van de ransomware te voldoen.