DeathRansom: Ransomware Hellbent om at dræbe filer på inficerede pc'er via kryptering

Ransomware har forvandlet sig til et sådant globalt problem for computerbrugere og virksomheder, ofre for nylige trusler har henvendt sig til budgettering for et angreb, så de kan betale det krævede løsepenge og få deres computer tilbage til funktionsdygtig omgående. Ransomware-trusler, såsom DeathRansom, er mere sofistikerede og ubarmhjertige i deres søgen efter at udpresse penge fra ofre, hvilket efterlader dem uden mange muligheder for anvendelse.

DeathRansom er en ransomware-trussel, der krypterer dine data og kræver en løsepenge for at gendanne dem. Ofre rapporterer, at de er forpligtet til at betale i cryptocurrency inden for en bestemt tidsramme, som, hvis ikke opfyldt, ville resultere i fuldstændigt datatab. Det foreslås dog ikke, at du følger op med disse krav, da de sandsynligvis vil være ineffektive og ikke kun kunne resultere i, at du spilder penge for intet, men også sætter din computer i fare for at blive inficeret med andre trusler.

Table of Contents

Hvad DeathRansom gør

Det, der er nysgerrig efter denne særlige ransomware-trussel, er, at det ikke krypterede offerets filer ... eller i det mindste ikke først. Det viser sig, at den oprindelige version af DeathRansom ransomware lige foregik at kryptere data, og påvirkede brugere var i stand til at gøre deres filer anvendelige igen. I en perfekt verden var alt det, der var blevet offer for en computerbruger, at fjerne .wctc-udvidelsen på hver fil. Et eksempel på en sådan kodet fil ville være '1.docx.wctc'.

Desværre er det bare at ændre filtypenavnet til filer, der er berørt af DeathRansom, ikke længere. Lige siden antallet af DeathRansom's ofre steg, ændrede truslen dens taktik og er nu i stand til at kryptere de personlige filer fra ofrene, men uden inkluderingen af .wctc-udvidelsen. Indtil videre er den eneste måde at finde ud af om DeathRansom ransomware har krypteret dine data at åbne den berørte fil og kontrollere markøren i slutningen af krypteringen. Ifølge rapporter skal filmarkøren læse 'AB EF CD AB.'

Denne ondsindede trussel om DeathRansom er rettet mod Microsoft Windows-brugere. Lige efter infiltration krypterer truslen alle filer på offerets enhed, undtagen dem, hvis fulde stienavne har følgende strenge:

- ProgramData

- $ recycle.bin

- programfiler

- vinduer

- alle brugere

- appdata

- read_me.txt

- autoexec.bat

- Desktop.ini

- autorun.inf

- Ntuser.dat

- iconcache.db

- bootsect.bak

- boot.ini

- ntuser.dat.log

- Thumbs.db

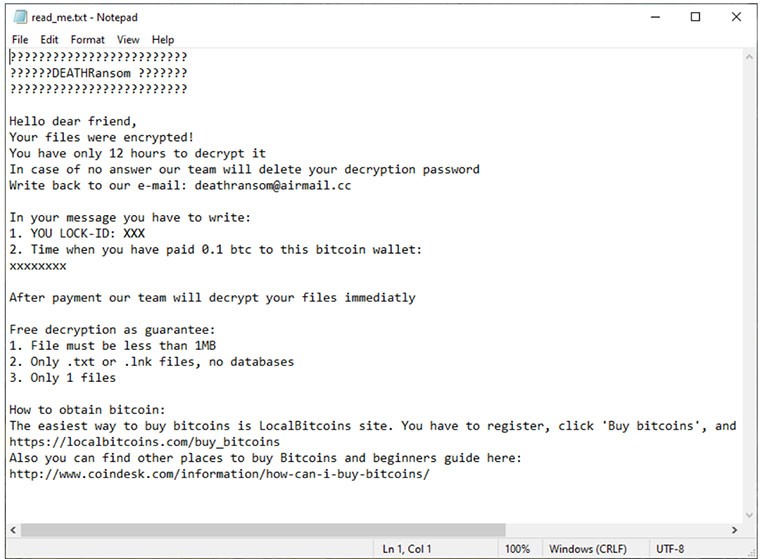

Efter filkrypteringsprocessen opretter ransomware en tekstfil (read_me.txt) i hver mappe, hvor der er krypterede data, så offeret let kan se det.

Ransom-note

Filen read_me.txt er en løsepenge, der er efterladt af skaberne af DeathRansom. Som allerede nævnt er ransomwares 'opdaterede' version nu i stand til at kryptere data, men uden at tilføje nogen udvidelser. Det ser ud til, at der også blev foretaget mindre ændringer i løsepenge. Denne meddelelse informerer brugeren om, at deres filer blev krypteret, og hvis de ikke ønsker at få dem permanent slettet, har de 12 timer på at følge de givne instruktioner og betale i cryptocurrency.

Noten indeholder et personligt LOCK-ID og nummeret på den bitcoin-tegnebog, du har brug for at sende 0,1 BTC til. Ofre instrueres i at skrive en e-mail til den givne adresse og inkluderer LOCK-ID og tidspunktet for betaling.

Interessant nok tilbyder de at dekryptere en fil, du vælger, gratis, for at bevise, at de har et dekrypteringsværktøj og får din tillid. Bortset fra den angivne tidsramme og det beløb, du skal betale, er det, der også er nyt i løsepenge, de givne specifikationer for den 'testfil', du sender. Det skal være:

- ikke større end 1 MB

- enten en .txt- eller .lnk-fil, ingen databaser

Endelig indeholder løsepenge-kilder kilder, hvorfra du kan købe bitcoins.

Hvordan spredes Ransomware>

Indtil videre fundet gennem undersøgelse af malware-computersikkerhedseksperter som GrujaRS , er der ikke fundet en specifik distributionsmetode, der bruges af denne trussel. Det spreder sandsynligvis som andre ransomware-parasitter derude. Sådanne metoder inkluderer:

- vildledende spam-e-mails

- torrentfiler

- ondsindede annoncer

- falske opdateringsmeddelelser

- upålidelige tredjepartsinstallationer

- Trojanske hestevirus

Traditionelt er det temmelig let for computerbrugere at blive vildledt af en e-mail med en attraktiv overskrift. Sådanne spam-kampagner kan muligvis forsøge at skræmme brugere med titler som 'Din bankkonto bliver afsluttet !!!'. Computersikkerhedseksperter advarer typisk computere om ikke at skynde sig at åbne enhver e-mail, du ser, eller dem, der har en lokkende emnelinje eller ser ud til at komme fra din bank eller dit yndlingswebsted med sociale medier. I nogle tilfælde kan meddelelser foregive at være fra et kendt firma eller et af de største sociale medienetværk, som Facebook eller Twitter. Det er bedst at tjekke afsenderens e-mail og sammenligne den med den faktiske virksomheds officielle adresse. Derefter ved du med sikkerhed, om e-mailen er legitim eller ej.

Malware-forskere anbefaler ofte, at du kun får softwareopdateringer fra pålidelige kilder, snarere end at klikke på en tilfældig pop-up, der vil have dig til at følge et lyssky link.

Det er kendt, at brugerne overser væsentlige detaljer under en installationsproces. For at sikre, at computerbrugere ved et uheld installerer malware sammen med et ønsket program, er det bedst, at de ser efter yderligere software, der er inkluderet i installationsprogrammet. Malware er kendt for at forklæde sig som valgfri programmer, så det er bedst at fravælge sådanne ukendte installationer.

DeathRansom fjernelse og gendannelse af data

Selv hvis skaberne af DeathRansom opfordrer til at kontakte dem og betale for deres dekrypteringstjenester, er det bedst at undgå at overholde deres krav. I stedet anbefaler specialister at slippe af med truslen. Til dette formål foreslås brugen af pålidelig software, som sikkert kan registrere og fjerne DeathRansom.

Hvad angår gendannelse af data, er den bedste mulighed at stole på fil-sikkerhedskopier, der opbevares på skydatabaser eller eksterne enheder. Bortset fra det kan der findes avancerede dekrypteringsværktøjer fra pålidelige kilder, der især fungerer til denne løsepenge. Det vigtigste er, at der er muligheder bortset fra hvad udviklerne af DeathRansom kan forklare. Det er bedst at tænke det hele igennem, inden man beslutter, hvad man skal gøre, fordi der ikke er nogen garanti for, at alle krypterede filer gendannes, hvis man vælger at overholde ransomwares krav.