Esquema pop-up de 'Erro crítico de ameaça IP detectada'

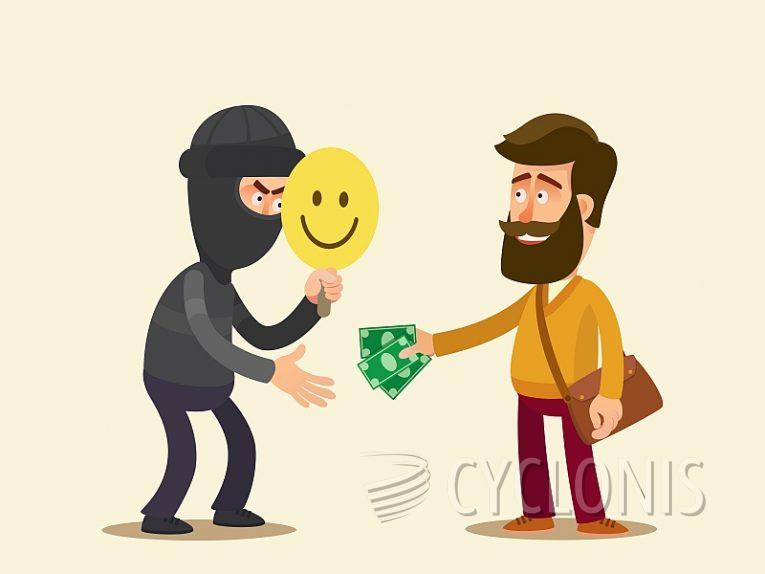

Após investigação, foi determinado que "Critical Error IP Threat Detected" é, na verdade, uma fraude de suporte técnico. Ele opera sob o disfarce de “Suporte Microsoft”, com a intenção de enganar os usuários para que entrem em contato com técnicos falsos, emitindo avisos falsos sobre ameaças e problemas inexistentes em seus dispositivos.

É crucial enfatizar que esse golpe não tem qualquer afiliação com o Windows ou com seu desenvolvedor, a Microsoft Corporation. Os sites que hospedam o esquema "Critical Error IP Threat Detected" imitam o site oficial da Microsoft. Quando os visitantes acessam esses sites, eles recebem uma verificação de sistema falsificada e vários avisos pop-up sobre ameaças fictícias. Durante todo o golpe, os visitantes são solicitados a entrar em contato com o “Suporte da Microsoft”.

Os golpes de suporte técnico geralmente promovem linhas de apoio fraudulentas e a forma como procedem quando uma vítima entra em contato com os golpistas pode variar muito. O golpe pode se desenvolver inteiramente durante a(s) chamada(s) telefônica(s), durante as quais o chamador é induzido a divulgar informações confidenciais, realizar transações financeiras, visitar sites maliciosos ou baixar/instalar malware como trojans, ransomware ou criptomineradores.

Em muitos casos, os golpistas de suporte técnico solicitam acesso remoto aos computadores das vítimas, geralmente usando software legítimo como UltraViewer, TeamViewer ou AnyDesk. Enquanto estiverem conectados, os cibercriminosos podem causar danos significativos. Mantêm a pretensão de serem “suporte” ou “técnicos especializados” durante todo o processo. Esse desvio permite que os golpistas desabilitem ou removam ferramentas de segurança, instalem programas antivírus falsos, extraiam dados confidenciais e até mesmo introduzam malware real no dispositivo da vítima.

Os cibercriminosos empregam vários métodos para obter informações, incluindo enganar os usuários para que as revelem por telefone, apresentando-lhes sites de phishing ou arquivos camuflados como páginas de login ou formulários de registro, ou usando malware para roubo de dados. As informações que procuram incluem credenciais de login (por exemplo, e-mail, redes sociais, comércio eletrónico, serviços bancários online, carteiras de criptomoedas), detalhes de identificação pessoal e dados financeiros (por exemplo, detalhes de contas bancárias, números de cartão de crédito).

Além disso, os golpistas costumam cobrar taxas exorbitantes por seus “serviços” e preferem métodos difíceis de rastrear para receber pagamentos, como criptomoedas, vouchers pré-pagos, cartões-presente ou dinheiro oculto em pacotes enviados pelo correio. Além do mais, as vítimas que caíram em tais fraudes são frequentemente alvo de ataques repetidos.

Em resumo, confiar numa fraude como "Critical Error IP Threat Detected" pode resultar em infecções do sistema, graves violações de privacidade, perdas financeiras e até roubo de identidade.

Se você achar impossível fechar uma página enganosa, encerre o processo do navegador usando o Gerenciador de Tarefas do Windows. Se você concedeu aos golpistas acesso remoto ao seu dispositivo, desconecte-o da Internet, desinstale o programa de acesso remoto que eles usaram e execute uma verificação completa do sistema com software antivírus para eliminar quaisquer ameaças identificadas.

Quais são os sinais típicos de um golpe de suporte técnico?

Os golpes de suporte técnico podem ser enganosos e prejudiciais, por isso é essencial reconhecer os sinais comuns de tais golpes para se proteger de ser vítima. Aqui estão os sinais típicos de um golpe de suporte técnico:

- Mensagens pop-up inesperadas: uma mensagem pop-up repentina e alarmante em seu computador ou navegador da web, alegando ser de uma empresa de tecnologia respeitável como Microsoft, Apple ou Google, é um sinal de alerta. Esses pop-ups geralmente alertam sobre infecções por vírus, violações de segurança ou erros de sistema.

- Cold Calls: Receber ligações não solicitadas de alguém que afirma ser um agente de suporte técnico de uma empresa conhecida é um forte sinal de fraude. Empresas de tecnologia legítimas não fazem ligações não solicitadas aos clientes.

- Táticas assustadoras: os golpistas de suporte técnico costumam usar táticas assustadoras para criar urgência e medo. Eles podem alegar que seu computador está infectado com um vírus perigoso, que suas contas estão comprometidas ou que seus dados estão em risco.

- Solicitação de acesso remoto: os golpistas podem solicitar acesso remoto ao seu computador, alegando que precisam diagnosticar e corrigir o problema. Conceder esse acesso pode ser altamente arriscado, pois pode comprometer seu sistema ou roubar seus dados.

- E-mails não solicitados: receber e-mails inesperados com avisos sobre a segurança do seu computador ou problemas de sistema, juntamente com detalhes de contato para “suporte técnico”, é um possível sinal de fraude.

- Gramática pouco profissional ou ruim: mensagens fraudulentas, pop-ups ou sites geralmente contêm erros ortográficos e gramaticais. Empresas de tecnologia legítimas mantêm comunicação profissional.

- Cobranças inesperadas: os golpistas podem solicitar pagamento por seus supostos serviços ou insistir na compra de software ou serviços desnecessários.

- Solicitação de informações pessoais ou financeiras: agentes legítimos de suporte técnico não solicitarão informações confidenciais, como senhas ou detalhes de cartão de crédito. Os golpistas, por outro lado, podem tentar roubar esses dados.

- Pressão para agir rapidamente: os golpistas de suporte técnico geralmente criam um senso de urgência, pressionando você a tomar decisões imediatamente. Eles podem alegar que o atraso pode levar a consequências graves.