Estafa emergente "Error crítico: se detectó una amenaza IP"

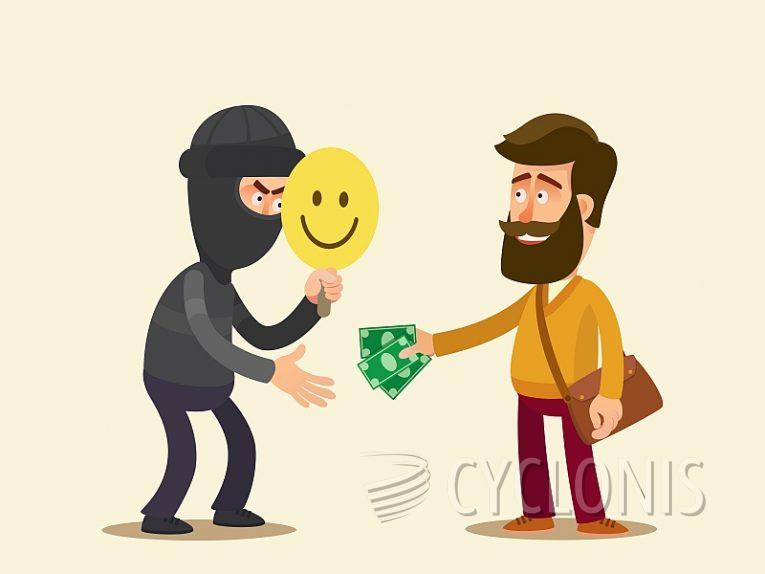

Tras la investigación, se determinó que "Se detectó una amenaza IP de error crítico" es, de hecho, una estafa de soporte técnico. Opera bajo la apariencia de "Soporte de Microsoft", con la intención de engañar a los usuarios para que se pongan en contacto con técnicos falsos emitiendo advertencias falsas sobre amenazas y problemas inexistentes en sus dispositivos.

Es crucial enfatizar que esta estafa no tiene afiliación alguna con Windows o su desarrollador, Microsoft Corporation. Los sitios web que albergan la estafa "Error crítico de amenaza IP detectada" imitan el sitio oficial de Microsoft. Cuando los visitantes acceden a estos sitios, se les presenta un análisis del sistema falso y numerosas advertencias emergentes sobre amenazas ficticias. A lo largo de la estafa, se solicita a los visitantes que se comuniquen con el "Soporte de Microsoft".

Las estafas de soporte técnico suelen promover líneas de ayuda fraudulentas y la forma en que proceden cuando una víctima contacta a los estafadores puede variar ampliamente. La estafa puede desarrollarse por completo durante las llamadas telefónicas, durante las cuales se engaña a la persona que llama para que divulgue información confidencial, realice transacciones financieras, visite sitios web maliciosos o descargue/instale malware como troyanos, ransomware o criptomineros.

En muchos casos, los estafadores de soporte técnico solicitan acceso remoto a las computadoras de las víctimas, a menudo utilizando software legítimo como UltraViewer, TeamViewer o AnyDesk. Mientras están conectados, los ciberdelincuentes pueden causar daños importantes. Mantienen la pretensión de ser “de apoyo” o “técnicos expertos” durante todo el proceso. Este desvío permite a los estafadores desactivar o eliminar herramientas de seguridad, instalar programas antivirus falsos, extraer datos confidenciales e incluso introducir malware real en el dispositivo de la víctima.

Los ciberdelincuentes emplean varios métodos para obtener información, incluido engañar a los usuarios para que la revelen por teléfono, presentarles sitios web de phishing o archivos camuflados como páginas de inicio de sesión o formularios de registro, o utilizar malware para robar datos. La información que buscan incluye credenciales de inicio de sesión (por ejemplo, correo electrónico, redes sociales, comercio electrónico, banca en línea, billeteras de criptomonedas), detalles de identificación personal y datos financieros (por ejemplo, detalles de cuentas bancarias, números de tarjetas de crédito).

Además, los estafadores suelen cobrar tarifas exorbitantes por sus "servicios" y prefieren métodos difíciles de rastrear para recibir pagos, como criptomonedas, vales prepagos, tarjetas de regalo o efectivo oculto en paquetes enviados por correo. Es más, las víctimas que han caído en este tipo de estafas suelen ser atacadas repetidamente.

En resumen, confiar en una estafa como "Error crítico de amenaza IP detectada" puede provocar infecciones del sistema, violaciones graves de la privacidad, pérdidas financieras e incluso robo de identidad.

Si le resulta imposible cerrar una página web engañosa, finalice el proceso del navegador utilizando el Administrador de tareas de Windows. Si les ha otorgado a los estafadores acceso remoto a su dispositivo, desconéctelo de Internet, desinstale el programa de acceso remoto que usaron y realice un análisis completo del sistema con software antivirus para eliminar cualquier amenaza identificada.

¿Cuáles son los signos típicos de una estafa de soporte técnico?

Las estafas de soporte técnico pueden ser engañosas y dañinas, por lo que es esencial reconocer los signos comunes de dichas estafas para protegerse de ser víctima. Estos son los signos típicos de una estafa de soporte técnico:

- Mensajes emergentes inesperados: un mensaje emergente repentino y alarmante en su computadora o navegador web que dice ser de una empresa de tecnología acreditada como Microsoft, Apple o Google es una señal de alerta. Estas ventanas emergentes suelen advertir sobre infecciones de virus, violaciones de seguridad o errores del sistema.

- Llamadas en frío: recibir llamadas telefónicas no solicitadas de alguien que dice ser un agente de soporte técnico de una empresa conocida es una fuerte señal de estafa. Las empresas de tecnología legítimas no realizan llamadas no solicitadas a los clientes.

- Tácticas de miedo: los estafadores de soporte técnico suelen utilizar tácticas de miedo para crear urgencia y miedo. Es posible que afirmen que su computadora está infectada con un virus peligroso, que sus cuentas están comprometidas o que sus datos están en riesgo.

- Solicitud de acceso remoto: los estafadores pueden solicitar acceso remoto a su computadora, alegando que necesitan diagnosticar y solucionar el problema. Otorgar este acceso puede ser muy riesgoso, ya que puede comprometer su sistema o robar sus datos.

- Correos electrónicos no solicitados: Recibir correos electrónicos inesperados con advertencias sobre la seguridad de su computadora o problemas del sistema, junto con detalles de contacto para "soporte técnico", es una señal potencial de una estafa.

- Gramática deficiente o poco profesional: los mensajes fraudulentos, las ventanas emergentes o los sitios web a menudo contienen errores ortográficos y gramaticales. Las empresas de tecnología legítimas mantienen una comunicación profesional.

- Cargos inesperados: los estafadores pueden solicitar el pago de sus supuestos servicios o insistir en comprar software o servicios innecesarios.

- Solicitar información personal o financiera: los agentes legítimos de soporte técnico no solicitarán información confidencial como contraseñas o detalles de tarjetas de crédito. Los estafadores, por otro lado, pueden intentar robar estos datos.

- Presión para actuar rápidamente: los estafadores de soporte técnico a menudo crean una sensación de urgencia, presionándolo para que tome decisiones de inmediato. Pueden afirmar que retrasarlo podría tener consecuencias graves.