LEAKSランサムウェアを削除する

LEAKS Ransomwareは、すべてのコストをコンピューターから遠ざけなければならない脅威です。これは、攻撃からの回復が非常に複雑な課題になる可能性があるためです。従来のマルウェアとは異なり、脅威を排除するだけではLEAKSランサムウェアの攻撃から回復することはできません。このランサムウェアの目的は、デバイス上のファイルを暗号化してから、金銭を強要することです。残念ながら、マルウェアを削除しても、マルウェアが引き起こした損害を元に戻すことはできません。データにアクセスすることはできません。

LEAKS Ransomwareは、高度なマルウェアファミリーのようであり、暗号化する前にファイルを盗みます。これはランサムウェアの作成者の間で増加している傾向です–それは彼らに金のために犠牲者を恐喝する別の機会を与えます。彼らは復号化ツールを販売しているだけでなく、オンラインで盗んだデータを漏らすと脅迫しています。言うまでもなく、後者は被害者が絶対に避けたい状況です。

リークランサムウェアはファイルを盗み、オンラインで公開すると脅迫します

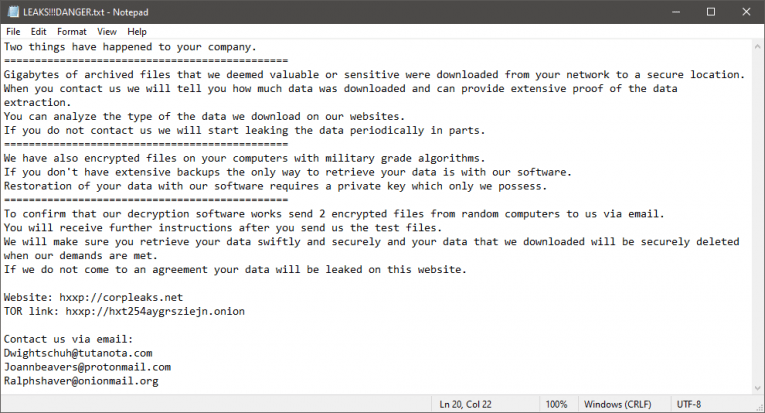

データ盗難機能も備えたランサムウェアは、企業や組織に対する攻撃でよく使用されます。これは、データを非公開にするために身代金を支払うことに同意する可能性が高いためです。 LEAKS Ransomwareがロックするファイルは、名前を変更することで認識できます。元の名前の横に「.LEAKS」拡張子が付いています。 LEAKS Ransomwareがもたらすもう1つのシステム変更は、シャドウボリュームコピーを消去し、「LEAKS !!! DANGER.txt」ドキュメントを削除することです。このファイルには、犯罪者の連絡先の詳細がリストされています。

- 公開ウェブサイトcorpleaks.net–他のランサムウェアファミリーでも使用されています。

- メールDwightschuh @ tutanota.com、Joannbeavers @ protonmail.com、およびRalphshaver@onionmail.org。

- TORベースの支払いポータル。

LEAKSランサムウェアの被害者?犯罪者の申し出を受け入れるべきではありません。あなたが支払いをしたとしても、彼らはあなたを詐欺したり、あなたからより多くのお金を強要しようとしたりするかもしれません。続行するための最良の方法は、ウイルス対策ツールの助けを借りて悪意のあるソフトウェアを排除することです。この後、人気のあるデータ回復ソフトウェアを試してみてください。