Quitar LEAKS Ransomware

El LEAKS Ransomware es una amenaza que debe mantener alejada de su computadora a toda costa. Esto se debe a que recuperarse de su ataque puede ser un desafío muy complejo. A diferencia del malware tradicional, no puede recuperarse del ataque de LEAKS Ransomware simplemente eliminando la amenaza. El objetivo de este ransomware es cifrar los archivos en su dispositivo y luego extorsionarlo por dinero. Desafortunadamente, eliminar el malware no deshará el daño que causó; aún no podrá acceder a sus datos.

LEAKS Ransomware parece ser una familia de malware avanzada, que también roba archivos antes de cifrarlos. Esta es una tendencia creciente entre los creadores de ransomware: les da otra oportunidad de extorsionar a la víctima por dinero. No solo venden una herramienta de descifrado, sino que también amenazan con filtrar los datos que robaron en línea. Huelga decir que esta última es una situación que las víctimas ciertamente quieren evitar.

LEAKS Ransomware roba archivos y amenaza con publicarlos en línea

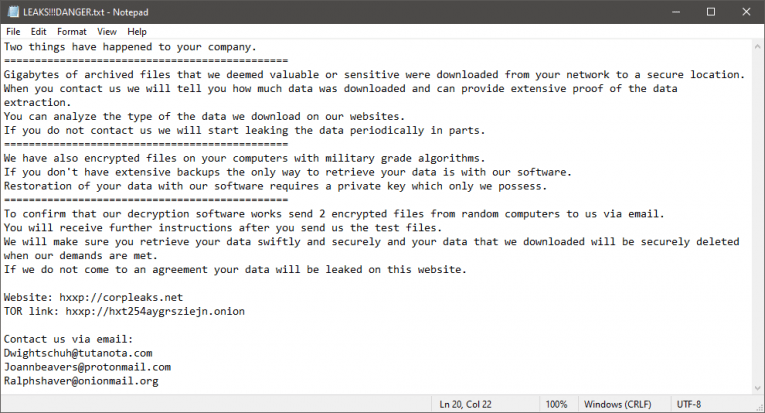

El ransomware que también presenta la funcionalidad de robo de datos se emplea a menudo en ataques contra empresas y organizaciones. Esto se debe a que es más probable que acepten pagar una tarifa de rescate para mantener la privacidad de sus datos. Los archivos que bloquea LEAKS Ransomware serán reconocibles mediante un cambio en su nombre; tendrán la extensión '.LEAKS' junto a su nombre original. Otro cambio de sistema que trae LEAKS Ransomware es eliminar las instantáneas de volumen y eliminar el documento 'LEAKS !!! DANGER.txt'. Este archivo enumera los datos de contacto de los delincuentes:

- El sitio web público corpleaks.net, también utilizado por otras familias de ransomware.

- Los correos electrónicos Dwightschuh@tutanota.com, Joannbeavers@protonmail.com y Ralphshaver@onionmail.org.

- Un portal de pagos basado en TOR.

¿Víctima del ransomware LEAKS? No debe aceptar la oferta de los criminales. Incluso si paga, pueden optar por estafarlo o intentar extorsionarlo para obtener más dinero. La mejor forma de proceder es eliminar el software malicioso con la ayuda de una herramienta antivirus. Después de esto, experimente con el popular software de recuperación de datos.