Usuń LEAKS Ransomware

Oprogramowanie LEAKS Ransomware jest zagrożeniem, które należy trzymać z dala od komputera wszelkimi kosztami. Dzieje się tak, ponieważ odzyskanie sił po ataku może być bardzo złożonym wyzwaniem. W przeciwieństwie do tradycyjnego złośliwego oprogramowania, nie można odzyskać po ataku LEAKS Ransomware, po prostu eliminując zagrożenie. Celem tego ransomware jest zaszyfrowanie plików na twoim urządzeniu, a następnie wyłudzenie pieniędzy. Niestety usunięcie złośliwego oprogramowania nie cofnie wyrządzonych przez nie szkód – nadal nie będziesz mieć dostępu do swoich danych.

Ransomware LEAKS wydaje się być zaawansowaną rodziną złośliwego oprogramowania, które również kradnie pliki przed ich zaszyfrowaniem. To rosnący trend wśród twórców ransomware – daje im kolejną szansę na wyłudzenie od ofiary pieniędzy. Nie tylko sprzedają narzędzie deszyfrujące, ale także grożą wyciekiem danych, które ukradli online. Nie trzeba dodawać, że to ostatnie jest sytuacją, której ofiary z pewnością chcą uniknąć.

LEAKS Ransomware kradnie pliki i grozi opublikowaniem ich online

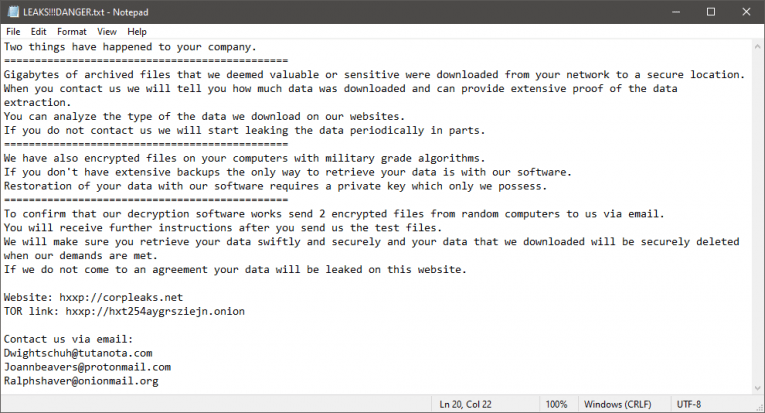

Oprogramowanie ransomware, które zawiera również funkcję kradzieży danych, jest często wykorzystywane w atakach na firmy i organizacje. Dzieje się tak, ponieważ są bardziej skłonni zgodzić się na zapłacenie okupu, aby zachować prywatność swoich danych. Pliki, które blokuje LEAKS Ransomware, będą rozpoznawalne po zmianie ich nazwy – będą miały rozszerzenie „.LEAKS” obok ich oryginalnej nazwy. Inną zmianą systemową, którą wprowadza Ransomware LEAKS, jest usunięcie ukrytych kopii woluminu i usunięcie dokumentu „LEAKS!!!NIEBEZPIECZEŃSTWO.txt”. Ten plik zawiera dane kontaktowe przestępców:

- Publiczna strona internetowa corpleaks.net – wykorzystywana również przez inne rodziny ransomware.

- E-maile Dwightschuh@tutanota.com, Joannbeavers@protonmail.com i Ralphshaver@onionmail.org.

- Portal płatniczy oparty na TOR.

Ofiara ransomware'a LEAKS? Nie powinieneś przyjmować oferty przestępców. Nawet jeśli zapłacisz, mogą zdecydować się na oszustwo lub próbować wyłudzić od Ciebie więcej pieniędzy. Najlepszym sposobem postępowania jest wyeliminowanie złośliwego oprogramowania za pomocą narzędzia antywirusowego. Następnie poeksperymentuj z popularnym oprogramowaniem do odzyskiwania danych.