Remover LEAKS Ransomware

O LEAKS Ransomware é uma ameaça que você deve manter longe do seu computador a todos os custos. Isso ocorre porque a recuperação de seu ataque pode ser um desafio muito complexo. Ao contrário do malware tradicional, você não pode se recuperar do ataque do LEAKS Ransomware simplesmente eliminando a ameaça. O objetivo deste ransomware é criptografar os arquivos em seu dispositivo e, em seguida, extorquir você por dinheiro. Infelizmente, remover o malware não desfará o dano que ele causou - você ainda não conseguirá acessar seus dados.

O LEAKS Ransomware parece ser uma família de malware avançado, que também rouba arquivos antes de criptografá-los. Essa é uma tendência crescente entre os criadores de ransomware - dá a eles outra chance de extorquir a vítima por dinheiro. Eles não apenas vendem uma ferramenta de descriptografia, mas também ameaçam vazar os dados que roubaram online. Desnecessário dizer que esta é uma situação que as vítimas certamente desejam evitar.

LEAKS Ransomware rouba arquivos e ameaça publicá-los online

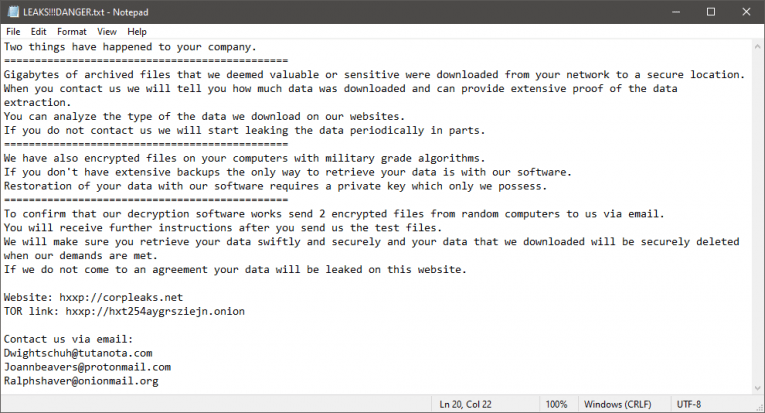

O ransomware que também apresenta a funcionalidade de roubo de dados é frequentemente empregado em ataques contra empresas e organizações. Isso ocorre porque eles são mais propensos a concordar em pagar uma taxa de resgate para manter seus dados privados. Os arquivos que o LEAKS Ransomware bloqueia serão reconhecíveis por uma alteração em seu nome - eles terão a extensão '.LEAKS' ao lado de seu nome original. Outra mudança de sistema que o LEAKS Ransomware traz é eliminar o Shadow Volume Copies e remover o documento 'LEAKS !!! DANGER.txt'. Este arquivo lista os detalhes de contato dos criminosos:

- O site público corpleaks.net - também usado por outras famílias de ransomware.

- Os e-mails Dwightschuh@tutanota.com, Joannbeavers@protonmail.com e Ralphshaver@onionmail.org.

- Um portal de pagamento baseado em TOR.

Vítima do LEAKS Ransomware? Você não deve aceitar a oferta dos criminosos. Mesmo que você pague, eles podem optar por enganá-lo ou tentar extorquir mais dinheiro de você. A melhor maneira de proceder é eliminando o software malicioso com a ajuda de uma ferramenta antivírus. Depois disso, experimente um software popular de recuperação de dados.