Rimuovere LEAKS ransomware

Il LEAKS Ransomware è una minaccia che devi tenere lontano dal tuo computer a tutti i costi. Questo perché riprendersi dal suo attacco può essere una sfida molto complessa. A differenza del malware tradizionale, non è possibile recuperare dall'attacco di LEAKS Ransomware semplicemente eliminando la minaccia. L'obiettivo di questo ransomware è crittografare i file sul tuo dispositivo e quindi estorcerti denaro. Sfortunatamente, la rimozione del malware non annullerà il danno che ha causato: non sarai comunque in grado di accedere ai tuoi dati.

Il LEAKS Ransomware sembra essere una famiglia di malware avanzata, che ruba anche i file prima di crittografarli. Questa è una tendenza in crescita tra i creatori di ransomware: offre loro un'altra possibilità di estorcere denaro alla vittima. Non solo vendono uno strumento di decrittazione, ma minacciano anche di far trapelare i dati che hanno rubato online. Inutile dire che quest'ultima è una situazione che le vittime sicuramente vogliono evitare.

LEAKS Ransomware ruba file e minaccia di pubblicarli online

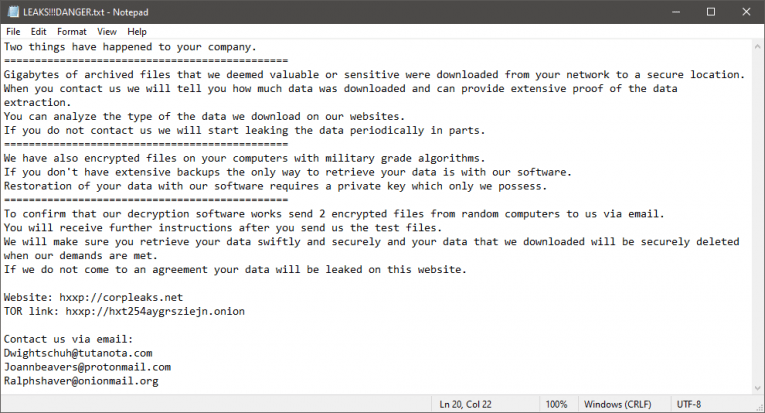

Il ransomware che include anche la funzionalità di furto di dati viene spesso impiegato negli attacchi contro aziende e organizzazioni. Questo perché è più probabile che accettino di pagare una tassa di riscatto per mantenere privati i propri dati. I file bloccati da LEAKS Ransomware saranno riconoscibili da una modifica al loro nome: avranno l'estensione '.LEAKS' accanto al loro nome originale. Un'altra modifica al sistema apportata da LEAKS Ransomware è l'eliminazione delle copie shadow del volume e l'eliminazione del documento "LEAKS!!!DANGER.txt". Questo file elenca i dettagli di contatto dei criminali:

- Il sito web pubblico corpleaks.net, utilizzato anche da altre famiglie di ransomware.

- Le email Dwightschuh@tutanota.com, Joannbeavers@protonmail.com e Ralphshaver@onionmail.org.

- Un portale di pagamento basato su TOR.

Vittima del ransomware LEAKS? Non dovresti accettare l'offerta dei criminali. Anche se paghi, potrebbero decidere di truffarti o cercare di estorcerti più soldi. Il modo migliore per procedere è eliminare il software dannoso con l'aiuto di uno strumento antivirus. Successivamente, sperimenta con il popolare software di recupero dati.