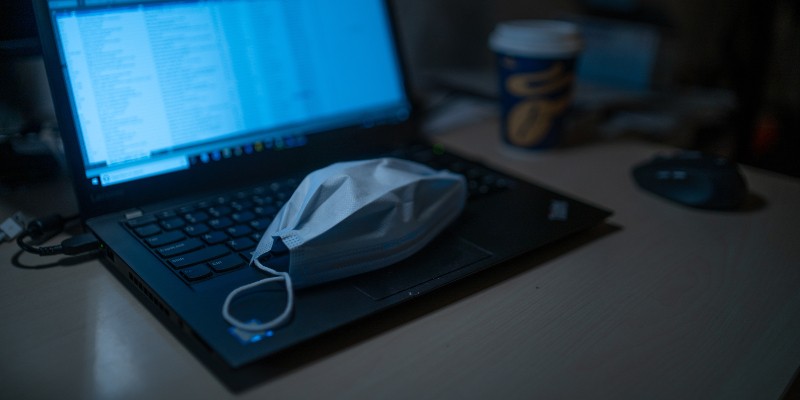

Киберпреступники используют спам на тему коронавируса для распространения вредоносного ПО

Уханский коронавирус (также известный как 2019-nCoV) по-прежнему доминирует в новостях, и, к сожалению, вряд ли это изменится в ближайшее время. Число погибших растет с угрожающей скоростью, и люди находятся на грани паники, что является хорошей новостью для киберпреступников.

В последние несколько дней хакеры использовали спам-сообщения на тему коронавируса для распространения вредоносных программ. Согласно ThreatPost, исследователи из Kaspersky и IBM X-Force обнаружили несколько различных кампаний по рассылке спама, в которых смертельный вирус используется в качестве приманки.

Многие спамеры пытаются воспользоваться вспышкой коронавируса

Судя по всему, электронные письма, обнаруженные исследователями Касперского, были отправлены несколькими различными группами хакеров. К сожалению, эксперты не вдавались в подробности о том, как были установлены ловушки. Существует не так много информации о содержании электронной почты и вредоносных программ.

Исследователи, однако, сказали, что они видели десять различных вложений, распространяющих большое количество троянов и червей, которые могут похищать, уничтожать и изменять данные и мешать работе вашего компьютера и сети. Файлы используют коронавирус в качестве приманки и маскируются под документы PDF и DOC, а также видео в формате MP4.

Некоторые спамеры больше думают о своих кампаниях, чем другие

В отличие от Касперского, IBM сообщила об одной кампании, организованной группой, которая выглядит как более искушенные киберпреступники. Хакеры используют ботнет для отправки большого количества электронных писем пользователям в разных частях Японии.

Сообщения на японском языке, и якобы они приходят от местного поставщика услуг по инвалидности. Жертвы вводят в заблуждение, полагая, что электронное письмо отправлено организациями в их собственных префектурах, что делает сообщение более убедительным, и для правильной меры преступники включили правильные контактные данные для указанных организаций в нижний колонтитул.

Жертвам говорят, что в их регионе были зарегистрированы новые случаи заболевания коронавирусом, и им настоятельно рекомендуется открыть прилагаемый документ Word, который предположительно дает им советы о том, что они могут сделать, чтобы защитить себя. Однако те, кто открывает вложение, видят обычное сообщение Office 365, призывающее их нажать кнопку «Включить содержимое». Когда это будет сделано, макро-инструкции запускают запутанный скрипт VBA, который загружает и устанавливает Emotet на свой компьютер.

Хакеры действительно пытались максимально увеличить свои шансы на успех с помощью этой кампании. Географическая близость Японии к эпицентру вспышки в сочетании с убедительно выглядящими электронными письмами, безусловно, может одурачить многих людей. Однако даже кампании, которые не так хорошо спроектированы, как эта, могут быть успешными, потому что люди полностью напуганы угрозой нового коронавируса.

Эта болезнь действительно ужасна, и новости из Китая и других стран мира не очень хороши. Люди напуганы, что дает мошенникам прекрасную возможность обмануть их разными способами.

Печальная правда в том, что какими бы ужасными ни были новостные репортажи, вы должны сохранять остроумие о себе, как в Интернете, так и в реальном мире.