Gli hacker spostano il focus e mirano al settore dell'educazione

Il coronavirus non mostra segni di rallentamento mentre il numero di infetti continua a crescere. Mentre alcuni paesi stanno migliorando con la risposta a COVID-19, altri non sono così fortunati. È un momento di grande fermento mentre individui e governi sono alla ricerca della migliore strategia per combattere la pandemia, gli ordini di rimanere a casa e rispettare le linee guida sul distanziamento sociale. Ciò che NON aiuta affatto la situazione è la persistente ingerenza dei criminali informatici.

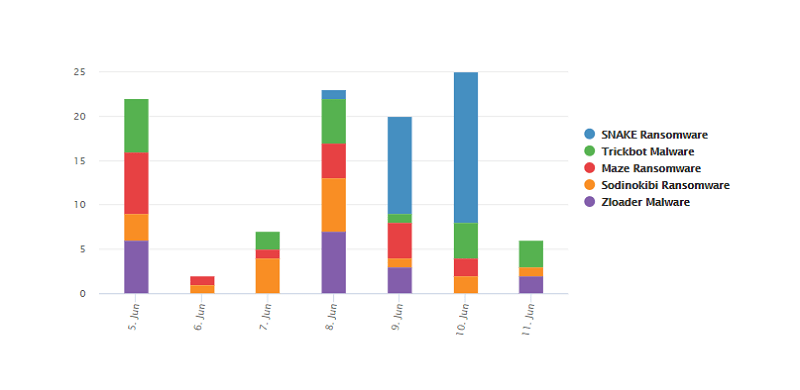

Questo grafico mostra il malware di tendenza correlato all'epidemia di Coronavirus tra il 5 giugno e l'11 giugno. Ci sono stati diversi "rilasci" per gli strumenti malware da cui gli hacker sembravano allontanarsi, come Zloader, per uno.

Tendenza del malware correlato a COVID-19 tra il 05 giugno e l'11 giugno. Fonte: cdn2.hubspot.net

I criminali malintenzionati non hanno rallentato i loro attacchi informatici. Invece, hanno amplificato il loro hacking e hanno preso di mira governi e individui di ogni settore. C'è stato un tempo in cui il settore sanitario era una delle vittime preferite del loro hacking. Al giorno d'oggi, l'industria sanitaria sembra lasciare il posto al settore dell'istruzione come obiettivo principale delle attività informatiche.

Molti funzionari governativi hanno chiesto agli hacker di cessare i loro attacchi al settore sanitario, il che ha portato alcuni truffatori a spostare l'attenzione sul settore dell'istruzione. E ora sta mostrando un picco di attacchi.

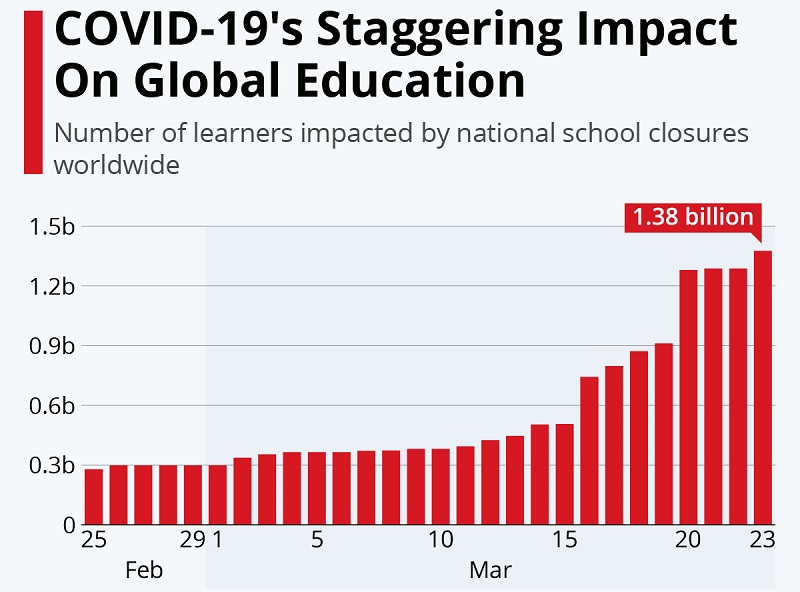

È abbastanza grave il modo in cui la pandemia COVID-19 ha influenzato il settore dell'istruzione, ma ora che gli hacker ci stanno guardando, probabilmente peggiorerà ancora.

Impatto del coronavirus sul settore dell'istruzione. Fonte: cdn.statcdn.com

Scuole, college e università hanno subito tagli di bilancio, il che non li aiuta a difendersi da persone maligne e dai loro attacchi. La maggior parte di questi stabilimenti non ha i fondi necessari per installare le difese adeguate, come gli strumenti di sicurezza informatica e educare le persone che lavorano lì (come gli amministratori ) a cosa cercare: malvertising, e-mail di spam, collegamenti corrotti e così via. E non riescono a proteggersi dagli attacchi informatici.

Inoltre, non sono solo i rappresentanti degli stabilimenti a metterli in pericolo di consentire agli hacker l'accesso indesiderato. Sono anche gli studenti. Alcuni non lo sanno meglio e sono inclini a comportamenti online rischiosi. Ad esempio, visitando i siti, non dovrebbero andare o fare clic su collegamenti sospetti o aprire un allegato che sembra abbastanza innocuo ma dannoso. Gli studenti sono un altro gateway nel sistema scolastico, che gli hacker possono utilizzare.

Il coronavirus semplifica questi attacchi.

Gli attacchi di Truffatori sono stati resi più facili a causa della pandemia di Coronavirus e della scolarizzazione remota che ha imposto agli studenti di tutte le età. Le lezioni online sono attualmente la norma, e questa è ancora un'altra lattina di worm. Zoom , Google Hangouts, quasi tutte le piattaforme che offrono ai gruppi la possibilità di riunirsi online, sono suscettibili di hacking.

Il più delle volte, questi stabilimenti sono in preda agli attacchi di ransomware. Questo è uno dei modi più redditizi in cui gli hacker possono trarre profitto dal forzare malware nel loro sistema.

Il ransomware si insinua nel sistema, crittografa tutti i dati conservati lì, quindi richiede il pagamento per la decrittazione. È uno schema semplice, ma efficace.

Di seguito, vedrai un grafico del pagamento medio di ransomware effettuato nel 2018 e nel 2019. Poiché gli attacchi di ransomware sono più dilaganti quest'anno, le statistiche per il 2020 saranno probabilmente sbalorditive.

L'impressionante crescita dei pagamenti di ransomware effettuati nel 2019 rispetto al 2018. Fonte: ninjarmm.com

La ricerca sottolinea che gli attacchi ransomware occupano l'80% degli incidenti legati al malware in questo settore: l'istruzione. Ecco alcuni esempi di strutture mirate che sono state vittime del ransomware.

A marzo, la Wichita State University nel Kansas, negli Stati Uniti, ha avvisato i suoi studenti di un incidente di sicurezza, che ha portato a "un accesso non autorizzato a un server che la WSU utilizzava per gestire vari portali web di studenti e dipendenti". I funzionari universitari hanno stimato che ha avuto un impatto fino a 1.762 persone.

A maggio, l'Università della Corsica ha dovuto fare lo stesso annuncio. Ha informato i suoi studenti di un incidente simile. Gli hacker sono riusciti a prendere il controllo della rete della scuola e hanno chiesto un riscatto per il suo rilascio.

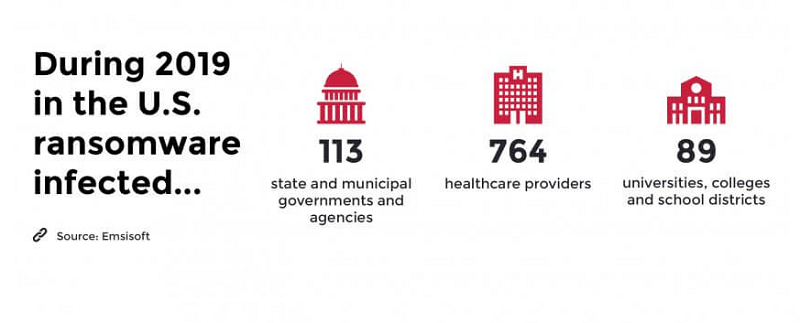

Ecco ancora un altro grafico fatto di dati del 2019 sugli obiettivi di ransomware nello stesso anno negli Stati Uniti. I numeri nel 2020 mostreranno probabilmente una netta differenza poiché gli attacchi di malware a istituti governativi, sanitari e di istruzione sono cresciuti solo quest'anno rispetto al precedente.

Obiettivi di ransomware negli Stati Uniti nel 2019. Fonte: ninjarmm.com

In che modo i truffatori ti ingannano?

C'è stata una serie di trucchi, a cui ricorrono i criminali informatici nel tentativo di ingannarti nel consentire il malware nella tua macchina. Per quanto riguarda COVID-19, ci sono state mappe false, applicazioni di tracciamento dei contatti falsi, truffe fraudolente di messaggi di testo , siti Web dannosi. E, tanti altri metodi, gli hacker usano ancora per ingannare le loro vittime.

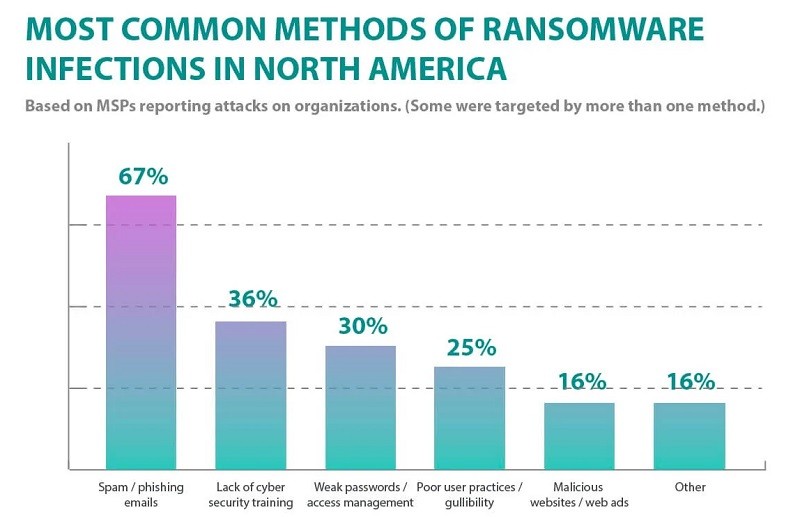

Le campagne di malvertising e phishing rimangono il mezzo più comunemente usato per diffondere le bugie degli hacker. È uno dei modi più semplici per raggiungere il maggior numero di persone.

Questo grafico mostra i tipi di attacchi di tendenza relativi agli attacchi di infrastrutture critiche. È evidente che il phishing prende il comando.

Metodi di infiltrazione più comuni utilizzati negli attacchi ransomware in Nord America. Fonte: safetydetectives.com

Prestare sempre attenzione quando si è online. Fai attenzione ai siti che visiti e a tutto ciò che fai clic. I criminali informatici sono esperti e alcune delle loro truffe sono più difficili da individuare rispetto ad altri. Quando ricevi un'email, poniti alcune domande prima di aprirlo. Conosci il mittente? Ti aspettavi un'email da questo mittente o ti ha sorpreso? Noti qualcosa con l'indirizzo e-mail del mittente? Spesso i truffatori imitano gli indirizzi e-mail legittimi. Non permettere a un'e-mail falsificata di ingannarti facendoti cadere in una truffa! Guarda i contenuti delle e-mail con un granello di sale. Verifica che provengano da una fonte verificata. Le bandiere rosse tendono a includere errori grammaticali, ortografici e di punteggiatura. Rimanere cauti e non seguire ciecamente le istruzioni, come scaricare un allegato o fare clic su un collegamento. L'attenzione extra non farà male, ma può farti risparmiare un sacco di problemi.