Hackers Shift Focus y Target Sector educativo

El coronavirus no muestra signos de desaceleración a medida que aumenta el número de infectados. Si bien algunos países están mejorando con la respuesta a COVID-19, otros no son tan afortunados. Es un momento de gran agitación ya que las personas y los gobiernos están buscando la mejor estrategia para combatir la pandemia, las órdenes de quedarse en casa y cumplir con las pautas de distanciamiento social. Lo que NO ayuda en absoluto a la situación es la intromisión persistente de los ciberdelincuentes.

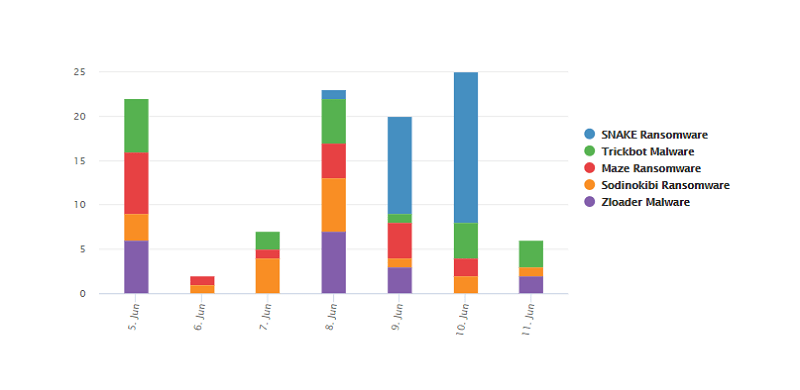

Este gráfico muestra la tendencia del malware relacionado con el brote de Coronavirus entre el 5 y el 11 de junio. Ha habido varios 'reavivamientos' para las herramientas de malware de las que los hackers parecen haberse alejado, como Zloader, por una.

Tendencias del malware relacionado con COVID-19 entre el 5 de junio y el 11 de junio. Fuente: cdn2.hubspot.net

Los delincuentes maliciosos no han frenado sus ataques cibernéticos. En cambio, han aumentado su piratería y se han dirigido a gobiernos e individuos de todos los sectores. Hubo un momento en que el sector de la salud era una víctima preferida de su piratería. Hoy en día, la industria de la salud parece estar dando paso al sector educativo como un objetivo principal de las actividades cibernéticas.

Muchos funcionarios gubernamentales han suplicado a los piratas informáticos que cesen sus ataques contra la industria de la salud, lo que ha llevado a algunos delincuentes a cambiar su enfoque en el sector educativo. Y ahora muestra un aumento en los ataques.

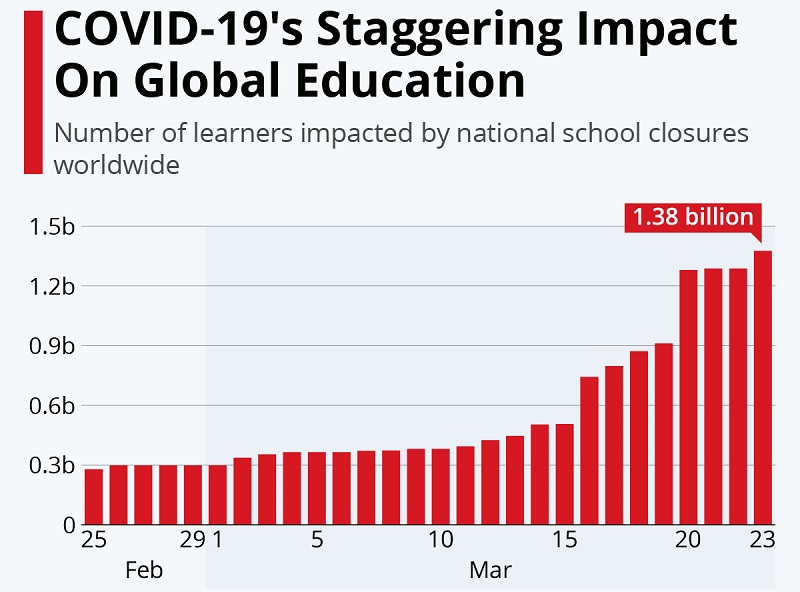

Ya es bastante malo cómo la pandemia de COVID-19 afectó al sector educativo, pero ahora que los piratas informáticos se están enfocando en eso, probablemente empeorará.

Impacto del coronavirus en el sector educativo. Fuente: cdn.statcdn.com

Las escuelas, colegios y universidades han sufrido recortes presupuestarios, lo que no les ayuda a defenderse contra las personas maliciosas y sus ataques. La mayoría de estos establecimientos no tienen los fondos necesarios para instalar las defensas adecuadas, como herramientas de seguridad cibernética y educar a las personas que trabajan allí (como los administradores ) a qué deben prestar atención: publicidad maliciosa, correos electrónicos no deseados, enlaces corruptos, etc. Y no logran protegerse de los ataques cibernéticos.

Además, no son solo los representantes de los establecimientos los que los ponen en peligro de permitir a los piratas informáticos el acceso no deseado. También son los estudiantes. Algunos no lo saben mejor y son propensos a comportamientos riesgosos en línea. Al igual que visitar sitios, no deberían ir a ellos, hacer clic en enlaces sospechosos o abrir un archivo adjunto que parece bastante inofensivo pero es malicioso. Los estudiantes son otra puerta de entrada al sistema escolar, que los hackers pueden utilizar.

El coronavirus facilita estos ataques.

Los ataques de los ladrones se han hecho más fáciles debido a la pandemia de Coronavirus y la escolarización remota que forzó a los estudiantes de todas las edades. Las clases en línea son actualmente la norma, y esa es otra lata de gusanos. Zoom , Google Hangouts, casi todas las plataformas que ofrecen a los grupos la capacidad de reunirse en línea, son susceptibles de piratería.

La mayoría de las veces, estos establecimientos son víctimas de ataques de ransomware. Esa es una de las formas más lucrativas de cómo los piratas informáticos pueden sacar provecho de forzar el malware en su sistema.

El ransomware se abre paso en el sistema, encripta todos los datos almacenados allí y luego exige el pago por el descifrado. Es un esquema simple, pero efectivo.

A continuación, verá un gráfico del pago promedio de ransomware realizado en 2018 y 2019. Dado que los ataques de ransomware son más rampantes este año, las estadísticas para 2020 probablemente serán alucinantes.

El impresionante crecimiento de los pagos de ransomware realizados en 2019 en comparación con 2018. Fuente: ninjarmm.com

La investigación señala que los ataques de ransomware ocupan el 80% de los incidentes relacionados con malware en este sector: la educación. Aquí hay algunos ejemplos de establecimientos específicos que han sido víctimas de ransomware.

En marzo, la Universidad Estatal de Wichita en Kansas, EE. UU., Alertó a sus estudiantes de un incidente de seguridad que condujo a "un acceso no autorizado a un servidor de computadora que WSU utilizó para operar varios portales web de estudiantes y empleados". Funcionarios de la universidad estimaron que impactó hasta 1,762 personas.

En mayo, la Universidad de Córcega tuvo que hacer el mismo anuncio. Notificó a sus estudiantes de un incidente similar. Los hackers lograron tomar el control de la red de la escuela y exigieron un rescate por su liberación.

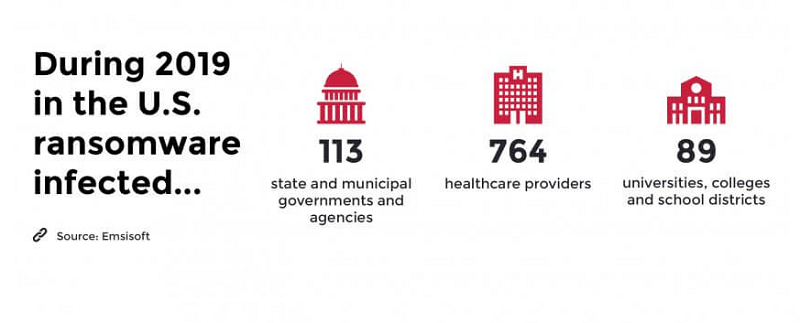

Aquí hay otra tabla hecha de datos de 2019 sobre objetivos de ransomware ese mismo año en los EE. UU. Es probable que las cifras en 2020 muestren una marcada diferencia, ya que los ataques de malware en establecimientos gubernamentales, de salud y educativos solo han crecido este año en comparación con el anterior.

Objetivos de ransomware en los EE. UU. En 2019. Fuente: ninjarmm.com

¿Cómo te engañan los estafadores?

Ha habido una serie de trucos, a los que los ciberdelincuentes recurren en un intento de engañarlo para que permita que el malware ingrese a su máquina. Con respecto a COVID-19, ha habido mapas falsos, aplicaciones de rastreo de contactos falsas, estafas de mensajes de texto fraudulentos, sitios web maliciosos. Y, con tantos métodos más, los hackers todavía usan para engañar a sus víctimas.

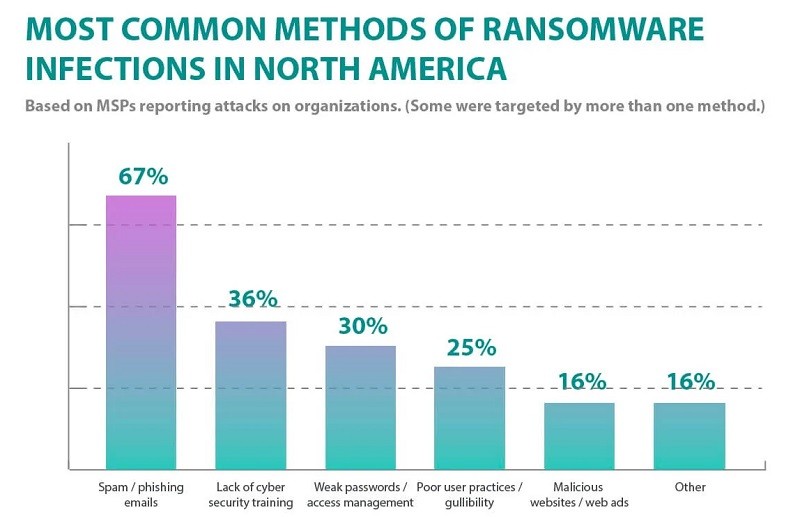

Las campañas de publicidad maliciosa y suplantación de identidad siguen siendo el medio más utilizado para difundir las mentiras de los hackers. Es una de las formas más fáciles de llegar a la mayor cantidad de personas.

Este gráfico muestra los tipos de ataques de tendencia relacionados con los ataques de infraestructura crítica. Es visible que el phishing toma la delantera.

Los métodos más comunes de infiltración utilizados en los ataques de ransomware en América del Norte. Fuente: safetydetectives.com

Siempre tenga cuidado cuando esté en línea. Tenga cuidado con los sitios que visita y con todo lo que hace clic. Los cibercriminales son inteligentes y algunas de sus estafas son más difíciles de detectar que otras. Cuando reciba un correo electrónico, hágase algunas preguntas antes de abrirlo. ¿Conoces al remitente? ¿Esperaba un correo electrónico de este remitente o lo tomó por sorpresa? ¿Notas algo fuera de la dirección de correo electrónico del remitente? Muchas veces, los delincuentes imitan direcciones de correo electrónico legítimas. ¡No permita que un correo electrónico fraudulento lo engañe para caer en una estafa! Mire el contenido de los correos electrónicos con un grano de sal. Verifique que provienen de una fuente verificada. Las banderas rojas tienden a incluir errores gramaticales, ortográficos y de puntuación. Sea cauteloso y no siga ciegamente las instrucciones, como descargar un archivo adjunto o hacer clic en un enlace. La atención extra no hará daño, pero puede ahorrarle un montón de problemas.