Las campañas de phishing utilizan COVID-19 y problemas falsos de FedEx, DHL y UPS para difundir malware

Estamos viviendo una pandemia. El coronavirus, o más precisamente COVID-19, se ha apoderado del mundo y ha causado ondas en todo el mundo.

Se alienta a las personas a quedarse en casa e implementar el distanciamiento social en sus rutinas diarias. Los funcionarios gubernamentales y representantes de la Organización Mundial de la Salud (OMS) y los Centros para el Control y la Prevención de Enfermedades (CDC) instan a las personas a evitar el contacto con los demás tanto como puedan ayudarlo. Solo las empresas esenciales permanecen abiertas: supermercados, farmacias, bancos. Otras tiendas que tienden a atraernos a gastar nuestro dinero allí permanecen cerradas por el momento. Eso lleva a un aumento en las compras en línea. No solo es una herramienta que le permite reabastecer y reabastecer artículos considerados 'no esenciales' (tinte para el cabello, laca, libros, juegos de mesa), sino que también es una distracción bienvenida. Sin mencionar, todos los restaurantes, cafeterías y otros establecimientos que ofrecen entregas a domicilio que las personas pueden aprovechar hoy en día. Dado que muchas personas compran en línea y utilizan los servicios de entrega al mismo tiempo, naturalmente, ha llamado la atención de los ciberdelincuentes.

Las personas maliciosas con propósitos nefastos decidieron centrarse en los compradores en línea. Ahora existe una estafa que gira en torno a los correos más conocidos responsables de la entrega de paquetes: FedEx, UPS y DHL.

Los delincuentes cibernéticos han decidido capitalizar la situación mediante la creación de estafas utilizando problemas de entrega de Coronavirus. Enviaron correos electrónicos que afirman que giran en torno a las entregas de personas, y afirman que debido a complicaciones de Coronavirus, algo ha cambiado: fechas, método de entrega, precios. Adjuntan un documento malicioso o colocan un enlace dañado y le piden al destinatario del correo electrónico que haga clic y lo vea por sí mismo. Si presionan el enlace o descargan el archivo adjunto, involuntariamente invitan malware a su sistema. Es la estafa más simple, pero eficiente de todos modos.

Estas estafas de phishing explotan la pandemia de COVID-19 para llenar sus bolsillos.

Los trucos del oficio.

Los ciberdelincuentes elaboran sus correos electrónicos llenándolos de mentiras mientras se aseguran de que sean creíbles. Cuanto más apetecibles sus reclamos, más personas caen en él. Muchos de los correos electrónicos que envían afirman que se ha retenido un paquete debido a la pandemia. Dicen que el bloqueo del gobierno tiene la culpa de la demora. Uno de esos correos electrónicos engañosos supuestamente proviene de DHL y culpa a la crisis de Coronavirus por la retención inesperada del paquete. El correo electrónico insta al destinatario a realizar las correcciones necesarias en el documento de envío del archivo adjunto. Tan pronto como se abre ese archivo adjunto, el troyano Bsymem aterriza en su máquina y usted está en problemas. Otro correo electrónico ofrece la misma historia con la misma solicitud, pero afirma que proviene de FedEx.

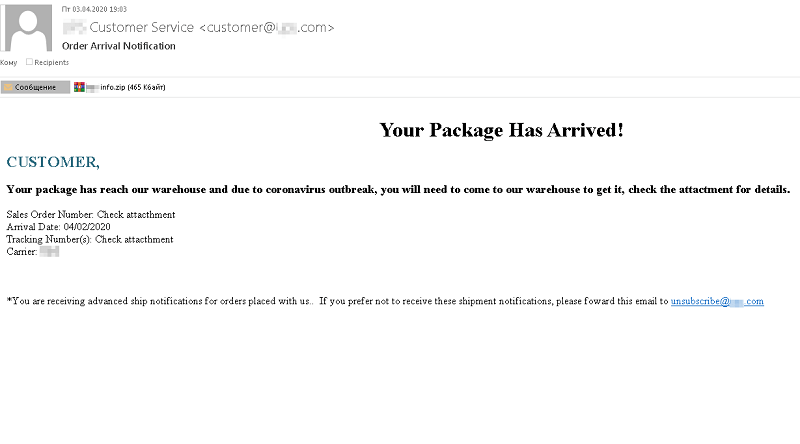

Notificación de entrega falsa por correo electrónico. Fuente: media.kasperskydaily.com

Otros correos electrónicos afirman que provienen de UPS y ofrecen una historia ligeramente diferente. Supuestamente, el correo electrónico proviene del servicio al cliente de UPS y le informa que su paquete permanece en la instalación, listo para ser recogido. El correo electrónico ofrece el brote de Coronavirus como una excusa para las molestias y le insta a abrir el archivo adjunto que contiene, para que pueda ver las instrucciones sobre cómo recoger su paquete. El archivo adjunto en el que se le pide que haga clic es, en realidad, un ejecutable malicioso, que descarga e instala el troyano de acceso remoto (RAT) Remcos. Tan pronto como el RAT se instala en su sistema, la persona detrás de él tiene acceso a todo lo que tiene en su computadora.

Algunos estafadores han recurrido a adjuntar imágenes en sus correos electrónicos. Bueno, al menos lo que parece ser una imagen. El archivo adjunto que te instan a abrir es un archivo ' jpg '. Para aumentar su curiosidad, a menudo agregan una imagen en su correo electrónico, asegurándose de que sea ilegible, lo que garantiza que tendrá que abrir el archivo ' jpg ' para ver la información de la imagen. Afirman que es un recibo, información de entrega o cualquier otra cosa que pueda hacer que desee verlo. El archivo adjunto no es un archivo ' jpg ', sino un archivo ejecutable ACE (formato de archivo comprimido) que contiene el programa espía Noon.

Servicio de entrega falso por correo electrónico con un archivo con doble extensión. Fuente: media.kasperskydaily.com

Estos delincuentes también explotan al gobierno al usarlo para disculpar los 'retrasos'. Uno de los correos electrónicos que circulan afirma que el gobierno prohibió toda importación de bienes y, por lo tanto, su paquete fue devuelto al remitente. Si desea reenviar su artículo, todo lo que debe hacer es abrir el archivo adjunto que tiene el correo electrónico. Presumiblemente, ese archivo adjunto contiene un número de seguimiento de pedido y le permitiría solicitar un reenvío después de que disminuyan las restricciones de salud relacionadas con el virus. En realidad, tiene malware. Al abrir ese archivo malicioso, se obtiene la instalación de la puerta trasera de Androm, que permite a los ciberatacantes detrás de él acceder de forma remota a su computadora.

Los estafadores culpan al gobierno por no entregar el envío. Fuente: media.kasperskydaily.com

Más vale prevenir que lamentar.

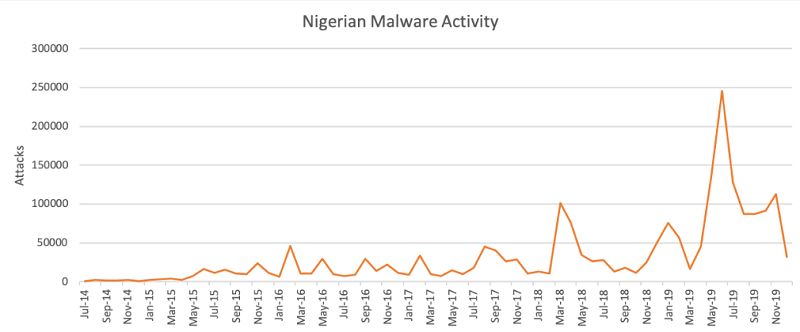

Desde principios de 2020, los investigadores informan un aumento del 30,000% en los ataques de phishing que explotan la pandemia de coronavirus. Nuevos dominios, aprovechando COVID-19, aparecen diariamente. Los ciberdelincuentes no se están desacelerando, sino que están acelerando sus agendas maliciosas. Su objetivo final sigue siendo el mismo: infectar su sistema con malware, robar credenciales y, en general, ganar dinero con usted.

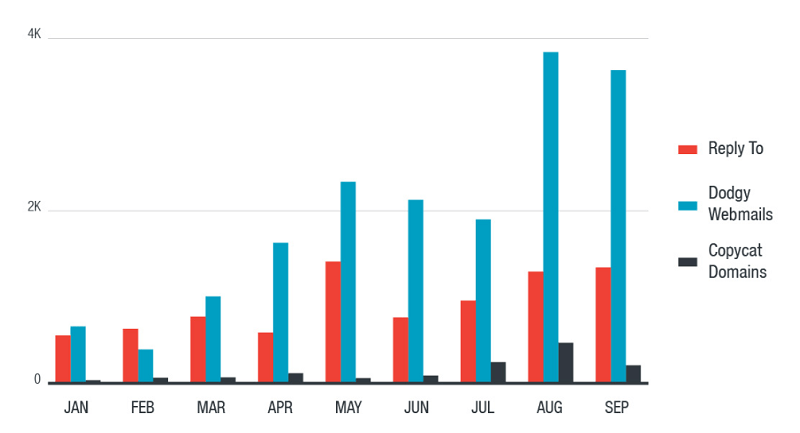

Gráfico que muestra el aumento de las amenazas con el tema COVID-19 en solo tres meses. Fuente: zscaler.com

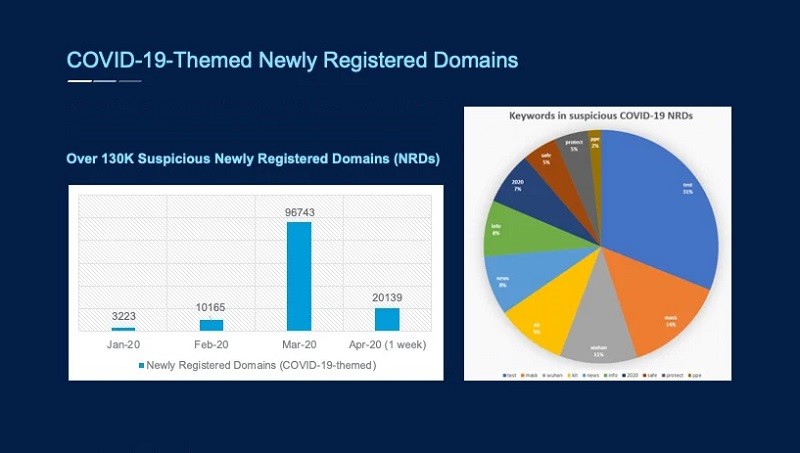

Dominios recién registrados, desde enero de 2020 hasta la primera semana de abril. Fuente: zscaler.com

Si se encuentra el destinatario de un correo electrónico de este tipo, uno, que dice provenir de una empresa de entrega, tenga cuidado. Es mejor no abrirlos, pero si lo hace, NO siga las instrucciones con fe ciega. Lea los contenidos y busque cualquier cosa que parezca desagradable: gramática, puntuación. Busque cualquier error, ya que es un regalo muerto para los delincuentes. Puede sorprenderle cuán equivocados tienden a estar la mayoría de estos correos electrónicos de phishing. A continuación, puede ver un ejemplo de uno de esos correos electrónicos que dice provenir de una empresa de entrega, pero la dirección es diferente.

Un correo electrónico de phishing que se entrega con su dirección. Fuente: media.kasperskydaily.com

Si recibe un correo electrónico que no parece despertar sus sospechas pero le preocupa su paquete, NO haga clic en nada y NO abra ningún documento que contenga. Elija, en cambio, ir al sitio web de su respectivo servicio de mensajería y rastrear su paquete desde allí. Si hay algún problema con esto, lo sabrá de una fuente confiable. Lamentablemente, los correos electrónicos rara vez logran clasificarse como 'confiables', ya que a menudo son herramientas en las tácticas de los ciberdelincuentes para obtener ganancias monetarias. Tenga esto en cuenta y manténgase alerta cuando se encuentre con un correo electrónico que le insta a hacer clic o descargar cualquier cosa. Siempre es mejor prevenir que curar.