Szkodliwe oprogramowanie związane z koronawirusem czai się w życiorysach i pozostawia pliki medyczne

Cyberatakerzy zwracają się do każdego narzędzia w zestawie sztuczek, aby wyłudzić Cię od złośliwego oprogramowania w twoim systemie. Po uszkodzeniu różnych plików, map , linków i tego, co nie jest połączone z COVID-19 , teraz przeszli na CV i formularze zwolnień lekarskich.

Z powodu koronawirusa wiele osób straciło pracę. Inni zachorowali. Nic więc dziwnego, że oszuści postanowili przestawić swoje szemanigany na korzystanie z tych urządzeń. Obecnie jest wiele osób ubiegających się o jedno i drugie - życiorysy i wnioski o zwolnienie lekarskie. Złośliwi cyberprzestępcy mają nadzieję przedostać się przez szczeliny i przeniknąć do komputera.

Eksperci ds. Bezpieczeństwa zauważyli wzrost rozprzestrzeniania się trojanów bankowych i kradnących informacje. Oszuści zaczęli wykorzystywać, jak wspomniano wcześniej, pozorowane uszkodzenie CV i pozostawienie formularzy w celu rozprzestrzeniania złośliwych narzędzi. W obecnym pandemicznym stanie świata wydaje się, że jest to dość skuteczna strategia infiltracji.

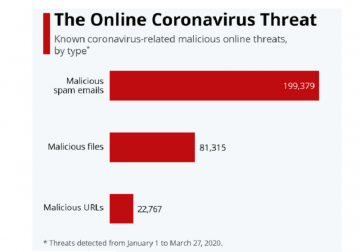

Wykres szkodliwych zagrożeń związanych z koronawirusem według typu, od 1 stycznia do 27 marca. Źródło: Trend Micro

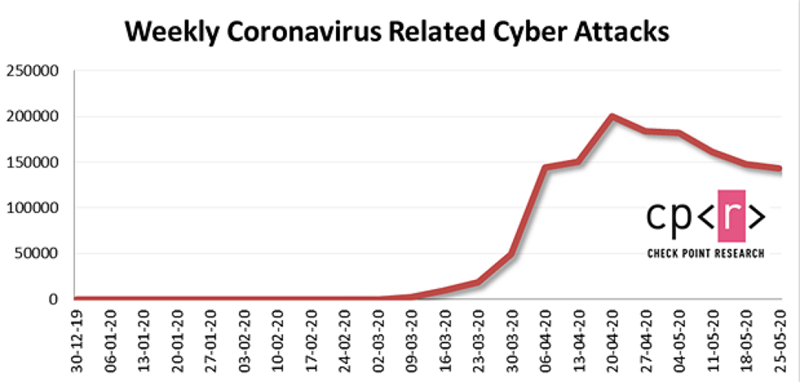

Przeżywszy pierwszą falę COVID-19 i mając nadzieję na uniknięcie drugiej, coraz więcej firm, zakładów i organizacji odważy się ponownie otworzyć drzwi. Ponowne otwarcie spowodowało, że cyberprzestępcy nasilili ataki. Eksperci od złośliwego oprogramowania oszacowali, że w porównaniu z marcem i kwietniem w maju odnotowano 16% wzrost ogólnej liczby cyberataków. Osobliwym faktem jest to, że w maju odnotowano 7% spadek liczby ataków związanych z COVID-19 w porównaniu z kwietniem.

Table of Contents

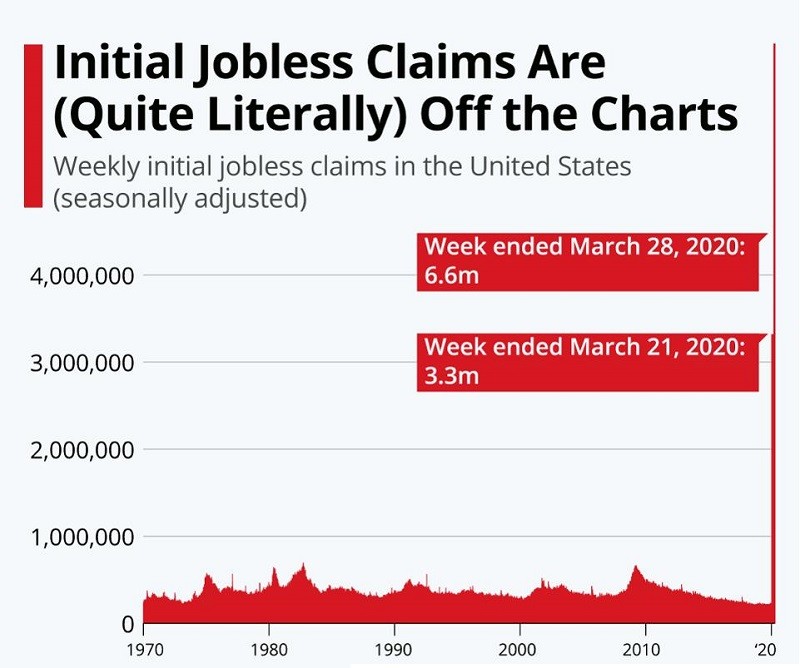

Naprawdę zły rekord do utrzymania

Amerykańska sieć CNN poinformowała, że do końca maja ponad 40 milionów Amerykanów złożyło wnioski o zasiłek dla bezrobotnych po raz pierwszy. Ruch, który jest bezpośrednio związany z zamrożeniem gospodarki w marcu, wywołanym przez koronawirusa. To zadziwiająca liczba. Ta pandemia doprowadziła do tego, że więcej osób zgłosiło się do bezrobocia niż podczas Wielkiego Kryzysu w latach 30. XX wieku - jedna na cztery osoby.

Wykres wniosków o bezrobocie w USA od 1970 r. Do 28 marca 2020 r. Źródło: Departament Pracy Stanów Zjednoczonych

Nieszczęście tych 40 milionów ludzi wpadło na pomysł hakerów. Eksperci cybernetyczni podają, że w maju pojawiło się 250 nowych domen zawierających słowo „zatrudnienie”. Ze wszystkich tych domen około 7% zostało sklasyfikowanych jako złośliwe, a 9% zostało uznane za podejrzane.

Stany Zjednoczone wykazują wzrost liczby kampanii o tematyce CV. 1 z 450 złośliwych plików okazał się oszustwem związanym z CV.

Naukowcy ujawniają jeden z tych fałszywych podejrzeń, aby wypchnąć złośliwe oprogramowanie Zloader na komputer. Zloader to trojan bankowy, będący odmianą znanego złośliwego oprogramowania Zeus .

Gdy infekcja przedostanie się do maszyn ofiar, oszuści za nią kradną wszystkie prywatne informacje, w tym dane dotyczące karty kredytowej i konta bankowego, dane osobowe, takie jak adresy e-mail, numery telefonów, zdjęcia i filmy. Haker otrzymuje wszystko, co masz na swoim urządzeniu!

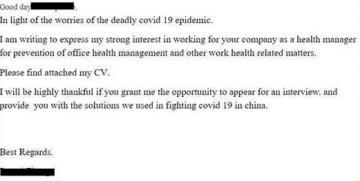

Przykładowy dokument. Źródło: Checkpoint.com

„O pracy” - w ten sposób cię zdobywają

Atakujący wysyłają uszkodzone pliki „ xls ”. Nazywają ich „ ubieganiem się o pracę”, „odnośnie pracy” i tak dalej. Innymi słowy, pliki noszą nazwy, które prowadzą do przekonania, że są to prawdziwe CV. Jeśli zostaniesz nakłoniony do otwarcia jednego, zostaniesz poproszony o „ włączenie treści ”. Jeśli to zrobisz, złośliwe makro zacznie działać i pobierze ostateczną zawartość. Po zakończeniu infiltracji osoby odpowiedzialne za złośliwe oprogramowanie mogą swobodnie panować nad systemem i mogą przeprowadzać transakcje finansowe na komputerze.

Przykładowy e-mail z przekierowaniem do załączonego CV. Źródło: Checkpoint.com

Eksperci informują, że niektóre e-maile przychodzą z tematem „CV z Chin”. „Zawierały one plik ISO ( CV.iso ), który po pobraniu i otwarciu upuścił złośliwy plik „ exe ”( CV.exe ). Jest to plik EXE, który uruchamia na twoim urządzeniu złośliwe oprogramowanie kradnące informacje.

Jak już wspomniano, użytkownicy cierpią nie tylko na fałszywe CV, które upuszczają złośliwe oprogramowanie na swoje maszyny. Oszuści uciekali się również do korzystania z fałszywych formularzy urlopów medycznych.

Kampanie zostały zauważone za pomocą takich formularzy w celu dostarczenia złośliwego oprogramowania Icedid, które jest kolejnym trojanem bankowym służącym do kradzieży informacji finansowych.

Atakujący wykorzystali różnorodne dziedziny, jak „medical-center.space” lub „covid-agency.space” do wysyłania e-maili z linii tematycznych, takich jak "Za to nowa forma Zapytanie Pracownik na urlopie w ustawie o Family and Medical Leave (FMLA ). ” E-maile zawierające dokumenty o nazwach takich jak „COVID-19 FLMA CENTER.doc .” Każda ich fałszywa wiadomość e-mail jest tworzona, aby jak najlepiej zaintrygować Cię ich otwarciem i postępując zgodnie z ich instrukcjami - pobierz załączony plik i otwórz go. Jeśli tak, utkniesz w złośliwym oprogramowaniu. W większości przypadków kończy się to trojanem bankowym, takim jak Trickbot .

Porozmawiajmy o liczbach

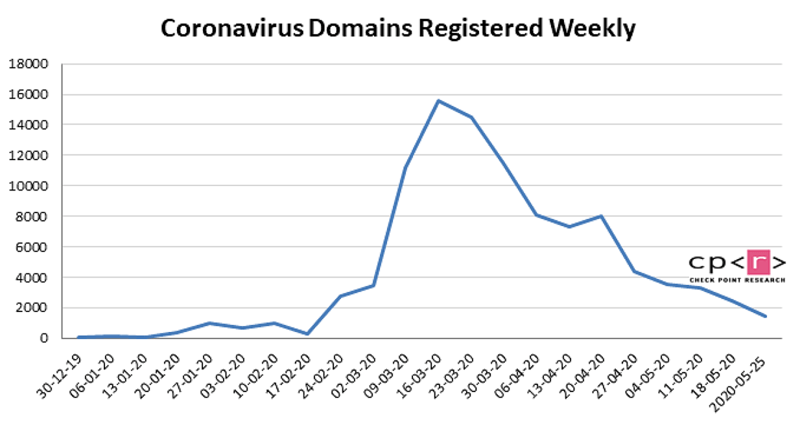

W maju każdego tygodnia odnotowano 158 000 ataków związanych z koronawirusem. To może wydawać się oszałamiające, ale w rzeczywistości jest niższe niż ataki w kwietniu. Poniżej możesz zobaczyć wizualną reprezentację.

Wykres przedstawiający wzrost i spadek liczby ataków związanych z koronawirusem od grudnia do maja. Źródło: Checkpoint.com

W ciągu zaledwie czterech tygodni zarejestrowano 10 704 nowo wyodrębnionych domen związanych z koronawirusem. Po dokładniejszym zbadaniu eksperci oznaczyli 2,5% (268) spośród nich za złośliwe, a 1,6% (171) podejrzanych.

Wykres przedstawiający liczbę rejestracji domen związanych z koronawirusem na tydzień od grudnia do maja. Źródło: Checkpoint.com

Jak unikać fałszywych wiadomości e-mail i unikać kłopotów

Pamiętaj, że większość oszustów często fałszuje legalne marki, źródła i instytucje. Naśladują prawdziwe logo, używają domen, które możesz rozpoznać i tak dalej. Tworzą wyglądające konta, ale nie są trudne do wykrycia, jeśli jesteś dokładny.

Poszukaj błędów ortograficznych i gramatycznych, to jeden z najprostszych znaków ostrzegawczych, że coś jest kłamstwem. Czy coś jest nie tak - jakiś kolor w logo, brak tytułu w tytule? Liczy się każdy najmniejszy szczegół.

Jeśli otrzymasz wiadomość e-mail, która wygląda nieciekawie, zastanów się, czy spodziewałeś się jej otrzymać tego dnia, czy zaskoczył Cię. Czy to znany lub nieznany nadawca? Jeśli otworzysz wiadomość e-mail i zobaczysz, że zachęca Cię do podjęcia jakiegoś działania, powinno to podnieść dla ciebie czerwoną flagę. E-maile z prośbą o kliknięcie linku lub pobranie załącznika zasługują na dodatkową kontrolę.

Pamiętaj również o otrzymywanych wiadomościach e-mail z ofertą specjalną. Kiedyś obracali się wokół wygrania nowego iPhone'a lub otrzymania kuponu na sprzedaż online. W dzisiejszych czasach większość ofert dotyczy „lekarstw” na COVID-19, które oczywiście nie są niczym innym, jak tylko pozorem.

Spójrz na każdy e-mail z odrobiną soli i bądź wyjątkowo uważny, zanim zastosujesz się do zawartych w nim instrukcji. Nawet niewielka dodatkowa ostrożność może uratować wir skarg.