Удалить Karen Ransomware

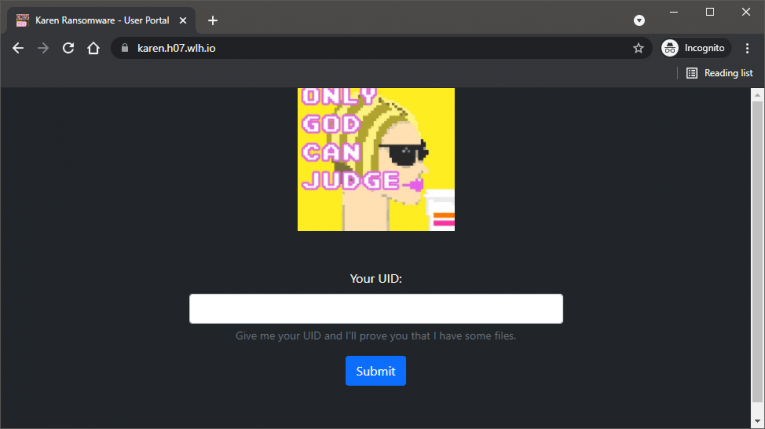

Karen Ransomware - это странная вредоносная программа, которая может быть несерьезным проектом. Однако преступники создали веб-сайт, на котором жертвы могут ввести свой уникальный идентификатор и получить дальнейшие инструкции. Якобы злоумышленники не просто шифруют данные, но и заранее крадут исходные файлы. Преступники угрожают утечкой файлов в сеть, если жертва не согласится заплатить. Однако нет никаких доказательств того, что Karen Ransomware действительно это делает. Наше предложение жертвам Karen Ransomware - не платить преступникам какие-либо деньги. Это побудит мошенников продолжить свою мошенническую деятельность и даже может в конечном итоге обмануть вас.

Как защитить себя от программ-вымогателей Карен?

Создатели этого вымогателя используют различные уловки для его распространения в Интернете. Самый популярный метод, который используют его авторы, - это скрыть его внутри пиратских носителей, программного обеспечения и игр. Мы советуем вам держаться подальше от теневых загрузок и пиратских файлов, потому что это простой способ столкнуться с такими вредоносными программами, как это. Восстановиться от Karen Ransomware практически невозможно, поэтому вам следует принять необходимые превентивные меры. Лучший способ обезопасить себя от программ-вымогателей - всегда использовать новейшее антивирусное программное обеспечение.

Karen Ransomware шифрует документы, медиа, архивы и другие важные файлы. Он добавляет суффикс «.karen» к именам файлов, которые он блокирует, что упрощает их распознавание. Наконец, программа-вымогатель создает сообщение с требованием выкупа README.txt. Он сообщает жертве посетить веб-сайт для получения дополнительной информации, а также идентификатора жертвы.

Программа-вымогатель Karen пока не так популярна, поэтому информации о ней мало. Пока что ее невозможно расшифровать. Если вам случится стать жертвой его атаки, вам необходимо запустить приложение для защиты от вредоносных программ. После этого попробуйте альтернативные инструменты для восстановления данных.