Złośliwe oprogramowanie SARS-CoV-2 wywołuje strach dzięki szyfrowaniu danych i żądaniom okupu

Bezsprzecznym faktem jest, że szczep COVID-19 stworzył nowe możliwości dla cyberataków . Oprócz prowadzenia kampanii spamowych związanych z Coronavirusem, hakerzy używali również nazwy, aby nazwać swoje złośliwe oprogramowanie. Dlatego widzimy coraz więcej zagrożeń ze słowami „COVID”, „Corona”, „Coronavirus” itp. W ich nazwach. Według naukowców istnieje również przypływ domen internetowych nazwanych na cześć wirusa. Większość z nich podejrzewa się o złośliwość.

Table of Contents

Co to jest Sars-Cov-2 Ransomware i do czego służy to zagrożenie?

SARS-CoV-2 to nazwa paskudnego zagrożenia ze strony rodziny ransomware. Po infiltracji systemu wykona następujące kroki:

- Infekcja atakuje pliki i szyfruje je.

- Wszystkie zaszyfrowane pliki mają rozszerzenie „.SARS-CoV-2”.

- Złośliwe oprogramowanie upuszcza na pulpicie notatkę o okupie „ODZYSKUJ MOJE ZASZYFROWANE PLIKI”, żądając zapłaty bitcoinem w zamian za narzędzie deszyfrujące.

Celem tego ransomware są dokumenty i pliki, takie jak .doc, .pdf, .docx, .xls, .txt, .png, .jpg, .jpeg itp. Po zaszyfrowaniu plików ich rozszerzenia zostaną zastąpione przez „.SARS- CoV-2 ', stąd nazwa oprogramowania ransomware. Ofiara otrzyma następnie notatkę z okupem, która zawiera instrukcje dotyczące odzyskiwania utraconych danych.

Nota o okupie pozostawiona przez złośliwe oprogramowanie Sars-Cov-2

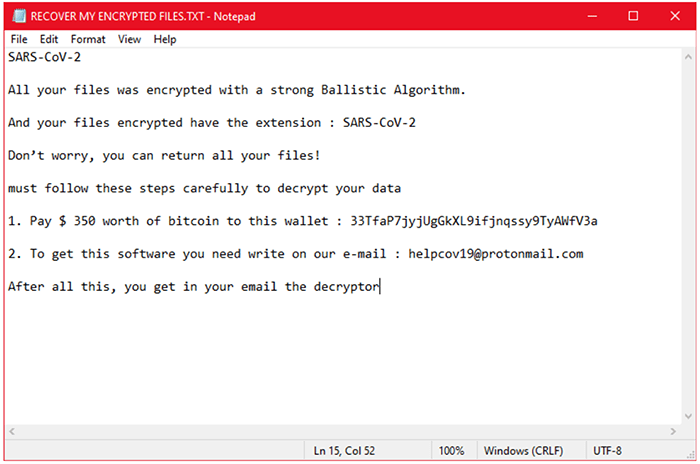

Po zakończeniu procesu szyfrowania danych złośliwe oprogramowanie upuści notatkę (ryc. 1) na pulpicie ofiary, która wyjaśnia, że komputer został zhakowany, a każda część danych została zaszyfrowana. Oto pełny tekst notatki:

"SARS-CoV-2

Wszystkie twoje pliki zostały zaszyfrowane za pomocą silnego algorytmu balistycznego.

Twoje zaszyfrowane pliki mają rozszerzenie: SARS-CoV-2

Nie martw się, możesz zwrócić wszystkie swoje pliki!

należy dokładnie wykonać te kroki, aby odszyfrować dane

1. Zapłać bitcoiny o wartości 350 USD do tego portfela: 33TfaP7jyjUgGkXL9ifjnqssy9TyAWfV3a

2. Aby uzyskać to oprogramowanie, musisz napisać na nasz e-mail: helpcov19@protonmail.comPo tym wszystkim otrzymasz w swoim e-mailu deszyfrator ”

Nota o okupie wzywa ofiarę do wysłania 350 $ do portfela bitcoin, jeśli chce odzyskać dostęp do swoich informacji. Po dokonaniu płatności użytkownik musi skontaktować się z atakującymi, pisząc na helpcov19 @ protonmail (kropka) com. Podobno po wykonaniu wszystkich kroków ofiara otrzyma deszyfrator za pośrednictwem poczty e-mail.

Ryc. 1: Zdjęcie przedstawia zrzut ekranu notatki upuszczonej przez SARS-CoV-2 na pulpicie ofiary.

Metody dystrybucji Sars-Cov-2 Ransomware

Najczęstsze sposoby dystrybucji ransomware to:

- Spamowe kampanie e-mailowe

- Instalacje innych firm

Jeśli miałeś nieszczęście, że komputer został zainfekowany tym złośliwym oprogramowaniem, prawdopodobnie masz do czynienia z podejrzanymi wiadomościami e-mail lub zainstalowałeś bezpłatne oprogramowanie z podejrzanych źródeł.

Obecnie każdy otrzymuje e-maile ze spamem. Niestety nie wszystkie wiadomości są odpowiednio filtrowane. Niektóre wiadomości e-mail mogą być bardzo mylące, zwłaszcza jeśli twierdzą, że zostały wysłane od uznanych firm, takich jak Amazon, FedEx, DHL lub innej organizacji. Wiadomo również, że wiadomości ze złośliwą zawartością mają atrakcyjne tytuły. Hakerzy będą próbować zwabić Cię pilnymi wiadomościami e-mail, które będą zachęcać do otwierania załączników lub podążania za linkami. Cyberprzestępcy często kłamią na temat zainfekowanego konta bankowego w takich wiadomościach e-mail. W większości przypadków ofiara nie zastanawia się nad zasadnością wiadomości i bezmyślnie wchodzi w interakcję z podanym linkiem lub załącznikiem. Dlatego zawsze powinieneś pozyskiwać swoje oprogramowanie tylko z wiarygodnych i oficjalnych źródeł. Mała weryfikacja w tle może przejść długą drogę, a nawet potencjalnie uchronić komputer przed zainfekowaniem.