SARS-CoV-2-Malware bringt Terror mit Datenverschlüsselung und Lösegeldforderungen

Es ist eine unbestreitbare Tatsache, dass der COVID-19-Stamm neue Möglichkeiten für Cyber-Angreifer geschaffen hat . Neben der Durchführung von Spam-E-Mail-Kampagnen im Zusammenhang mit Coronavirus haben Hacker den Stamm auch verwendet, um ihre Malware zu benennen. Deshalb sehen wir immer mehr Bedrohungen mit den Worten "COVID", "Corona", "Coronavirus" usw. in ihren Namen. Laut Forschern gibt es auch eine Flut von Web-Domains, die nach dem Virus benannt sind. Die meisten von ihnen stehen im Verdacht, böswillig zu sein.

Table of Contents

Was ist Sars-Cov-2 Ransomware und was bewirkt diese Bedrohung?

SARS-CoV-2 ist der Name einer bösen Bedrohung durch die Ransomware-Familie. Sobald es das System infiltriert, führt es die folgenden Schritte aus:

- Die Infektion zielt auf Dateien ab und verschlüsselt sie.

- Alle verschlüsselten Dateien erhalten die Erweiterung '.SARS-CoV-2'.

- Die Malware legt einen Lösegeldschein mit dem Namen "RECOVER MY ENCRYPTED FILES" auf dem Desktop ab und fordert eine Bitcoin-Zahlung als Gegenleistung für ein Entschlüsselungstool.

Die Ziele dieser Ransomware sind Dokumente und Dateien wie .doc, .pdf, .docx, .xls, .txt, .png, .jpg, .jpeg usw. Nachdem die Dateien verschlüsselt wurden, werden ihre Erweiterungen durch '.SARS- ersetzt. CoV-2 ', daher der Name der Ransomware. Das Opfer erhält dann einen Lösegeldschein, der Anweisungen zur Wiederherstellung der verlorenen Daten enthält.

Der Lösegeldschein, den die Sars-Cov-2-Malware hinterlassen hat

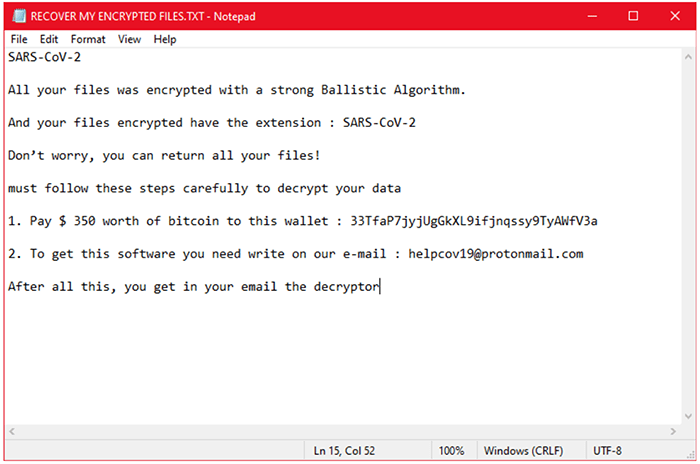

Nachdem die Malware den Datenverschlüsselungsprozess abgeschlossen hat, wird eine Notiz (Abb. 1) auf dem Desktop des Opfers abgelegt, die erklärt, dass der Computer gehackt wurde und alle Daten verschlüsselt wurden. Hier ist der vollständige Text der Notiz:

"SARS-CoV-2

Alle Ihre Dateien wurden mit einem starken ballistischen Algorithmus verschlüsselt.

Und Ihre verschlüsselten Dateien haben die Erweiterung: SARS-CoV-2

Keine Sorge, Sie können alle Ihre Dateien zurückgeben!

Befolgen Sie diese Schritte sorgfältig, um Ihre Daten zu entschlüsseln

1. Zahlen Sie Bitcoin im Wert von 350 USD in diese Brieftasche: 33TfaP7jyjUgGkXL9ifjnqssy9TyAWfV3a

2. Um diese Software zu erhalten, schreiben Sie bitte an unsere E-Mail-Adresse: helpcov19@protonmail.comNach all dem erhalten Sie in Ihrer E-Mail den Entschlüsseler. “

Der Lösegeldschein fordert das Opfer auf, 350 US-Dollar an eine Bitcoin-Brieftasche zu senden, wenn es wieder Zugang zu seinen Informationen erhalten möchte. Sobald die Zahlung erfolgt ist, muss der Benutzer Kontakt mit den Angreifern aufnehmen, indem er an helpcov19 @ protonmail (dot) com schreibt. Wenn alle Schritte abgeschlossen sind, erhält das Opfer angeblich einen Entschlüsseler per E-Mail.

Abbildung 1: Das Bild zeigt einen Screenshot der Notiz, die SARS-CoV-2 auf dem Desktop des Opfers abgelegt hat.

Verteilungsmethoden für Sars-Cov-2-Ransomware

Die gebräuchlichsten Mittel zur Verbreitung von Ransomware sind:

- Spam-E-Mail-Kampagnen

- Installationen von Drittanbietern

Wenn Sie das Unglück hatten, Ihren Computer mit dieser Malware infiziert zu haben, haben Sie wahrscheinlich entweder mit zwielichtigen E-Mails interagiert oder kostenlose Software aus fragwürdigen Quellen installiert.

Heutzutage erhält jeder Spam-E-Mails. Leider werden nicht alle Nachrichten entsprechend gefiltert. Einige E-Mails können sehr irreführend sein, insbesondere wenn sie angeblich von etablierten Unternehmen wie Amazon, FedEx, DHL oder einer anderen Organisation gesendet werden. Nachrichten mit schädlichem Inhalt haben bekanntermaßen auch attraktive Titel. Hacker werden versuchen, Sie mit dringenden E-Mails zu locken, die Sie auffordern, Anhänge zu öffnen oder Links zu folgen. Cyberkriminelle lügen in solchen E-Mails häufig über ein kompromittiertes Bankkonto. In den meisten Fällen wird das Opfer keinen zweiten Gedanken über die Legitimität der Nachricht machen und gedankenlos mit dem bereitgestellten Link oder Anhang interagieren. Deshalb sollten Sie Ihre Software immer nur aus vertrauenswürdigen und offiziellen Quellen beziehen. Eine kleine Hintergrundüberprüfung kann viel bewirken und Ihren Computer möglicherweise sogar vor einer Infektion bewahren.