Bengalcat Ransomware verwijderen

Ransomware-aanvallen blijven online de grootste bedreiging. Deze gevaarlijke bedreigingen worden verspreid via het gebruik van e-mailbijlagen, illegale downloads en andere misleidende inhoud. De beste manier om hiertegen beschermd te blijven, is door gerenommeerde antivirussoftware te gebruiken. Daarnaast raden we aan te vertrouwen op back-upservices om reservekopieën van uw bestanden te behouden. Een relatief nieuwe file-locker die online wordt verspreid, wordt de Bengalcat Ransomware genoemd. Het heeft de mogelijkheid om bestanden te coderen en vervolgens aan te bieden om een decoderingstool aan het slachtoffer te verkopen.

Hoewel de aanval van Bengalcat Ransomware erg gevaarlijk klinkt, is er goed nieuws. De makers van de Bengalcat Ransomware hebben het HiddenTear-project gebruikt als basis voor hun kwaadaardige programma. Dit betekent dat de Bengalcat Ransomware een gebrekkig bestandsvergrendelingsmechanisme gebruikt, waardoor gebruikers hun gegevens kunnen herstellen via een gratis decryptor. Om dit te doen, moeten de slachtoffers de gratis HiddenTear-decryptor gebruiken om te proberen de taak te volbrengen.

'.777'-extensie markeert bestanden die de Bengalcat Ransomware vergrendelt

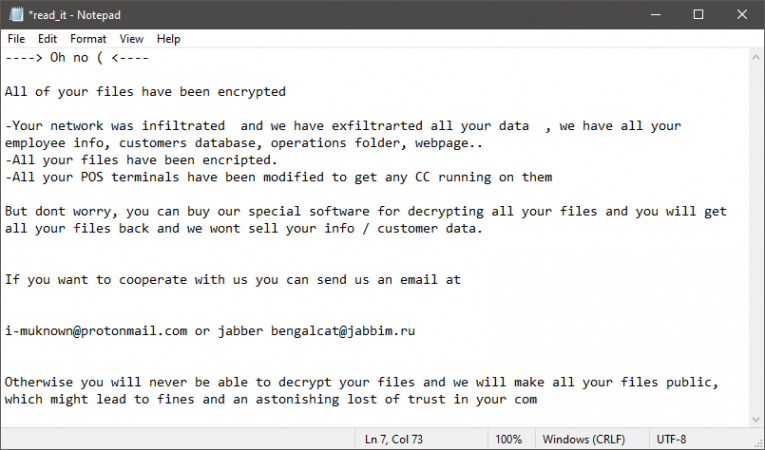

Maar hoe ziet de Bengalcat Ransomware-aanval eruit? Nadat de ransomware zijn aanval heeft uitgevoerd, zal het de extensie '.777' toevoegen aan de bestanden die het vergrendelt. Bovendien laat het het losgeldbericht 'read_it.txt' vallen zodat het slachtoffer het kan lezen. Het goede nieuws is dat de Bengalcat Ransomware geen systeemherstelpunten of schaduwvolume-kopieën verwijdert. Het bericht van de criminelen zegt dat ze belangrijke bestanden en databases hebben gestolen, maar dit is bluf - de Bengalcat Ransomware heeft dergelijke mogelijkheden niet.

Voordat de gratis decryptor wordt uitgevoerd, moeten slachtoffers van de Bengalcat Ransomware de malware verwijderen met behulp van een up-to-date antivirusscanner. De criminelen noemen de prijs van hun decryptor niet, maar je kunt er zeker van zijn dat het niet goedkoop is. Het is nooit een goed idee om samen te werken met makers van ransomware, omdat er altijd een risico bestaat om opgelicht te worden. De Bengalcat Ransomware-operators noemen de e-mail i-muknown@protonmail.com en de Jabber ID bengalcat@jabbim.ru voor contact. Neem geen contact met hen op - volg in plaats daarvan ons advies hierboven om de dreiging te elimineren en uw bestanden te herstellen.