Entfernen Sie die Bengalcat-Ransomware

Ransomware-Angriffe sind nach wie vor die Bedrohung Nummer eins im Internet. Diese gefährlichen Bedrohungen werden durch die Verwendung von E-Mail-Anhängen, raubkopierten Downloads und anderen betrügerischen Inhalten verbreitet. Der beste Weg, sich vor ihnen zu schützen, ist die Verwendung einer seriösen Antivirensoftware. Darüber hinaus empfehlen wir, sich auf Backup-Dienste zu verlassen, um Reservekopien Ihrer Dateien zu verwalten. Ein relativ neuer File-Locker, der online verbreitet wird, heißt Bengalcat Ransomware. Es hat die Fähigkeit, Dateien zu verschlüsseln und dem Opfer dann anzubieten, ein Entschlüsselungstool zu verkaufen.

Obwohl der Angriff der Bengalcat Ransomware sehr gefährlich klingt, gibt es einige gute Nachrichten. Die Entwickler der Bengalcat Ransomware haben das HiddenTear-Projekt als Grundlage für ihr Schadprogramm verwendet. Dies bedeutet, dass die Bengalcat Ransomware einen fehlerhaften Dateisperrmechanismus verwendet, der es Benutzern ermöglicht, ihre Daten über einen kostenlosen Entschlüsseler wiederherzustellen. Um dies zu tun, müssen die Opfer den kostenlosen HiddenTear-Entschlüsseler verwenden, um die Aufgabe zu erfüllen.

'.777' Erweiterung markiert Dateien, die die Bengalcat Ransomware sperrt

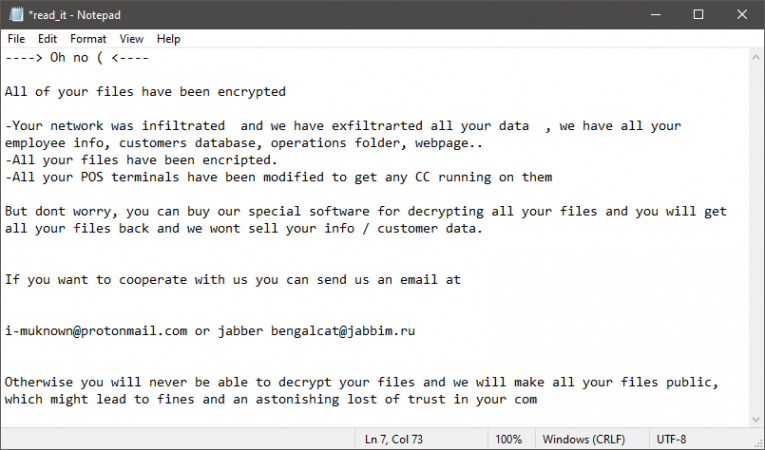

Doch wie sieht der Angriff der Bengalcat Ransomware aus? Nachdem die Ransomware ihren Angriff ausgeführt hat, fügt sie den gesperrten Dateien die Erweiterung „.777“ hinzu. Darüber hinaus wird die Lösegeldnachricht „read_it.txt“ abgelegt, damit das Opfer sie lesen kann. Die gute Nachricht ist, dass die Bengalcat Ransomware keine Systemwiederherstellungspunkte oder Schattenkopien von Volumes löscht. Die Nachricht der Kriminellen besagt, dass sie wichtige Dateien und Datenbanken gestohlen haben, aber das ist ein Bluff – die Bengalcat Ransomware verfügt nicht über solche Fähigkeiten.

Bevor der kostenlose Decryptor ausgeführt wird, müssen Opfer der Bengalcat Ransomware die Malware mit Hilfe eines aktuellen Antiviren-Scanners beseitigen. Die Kriminellen nennen den Preis ihres Entschlüsselers nicht, aber Sie können sicher sein, dass er nicht billig ist. Es ist nie eine gute Idee, mit Ransomware-Erstellern zusammenzuarbeiten, da immer die Gefahr besteht, betrogen zu werden. Die Betreiber der Bengalcat-Ransomware erwähnen die E-Mail i-muknown@protonmail.com und die Jabber-ID bengalcat@jabbim.ru zur Kontaktaufnahme. Sie sollten sich nicht mit ihnen in Verbindung setzen – befolgen Sie stattdessen unsere obigen Ratschläge, um die Bedrohung zu beseitigen und Ihre Dateien wiederherzustellen.