Rimuovere RZA ransomware

Il RZA Ransomware è un Trojan per la crittografia dei file che appartiene alla famiglia Dharma. Purtroppo, questa non è una buona notizia. Il fatto che conosciamo l'origine di RZA Ransomware non cambia il fatto che è impossibile invertire la sua crittografia. Questo file-locker utilizza un meccanismo sicuro per crittografare il contenuto dei file e la sua inversione è possibile solo utilizzando la chiave di decrittazione univoca che RZA Ransomware genera per ogni vittima. Purtroppo, questa informazione non è facilmente disponibile. Il programma dannoso lo memorizza sul server degli aggressori e stanno chiedendo soldi per rilasciarlo.

Il ransomware RZA si concentra sulla crittografia dei file importanti

Quando RZA Ransomware rileva un sistema, crittografa immediatamente documenti, video, immagini e altri dati. Ogni volta che blocca un file, aggiungerà un suffisso univoco al suo nome: '.id-

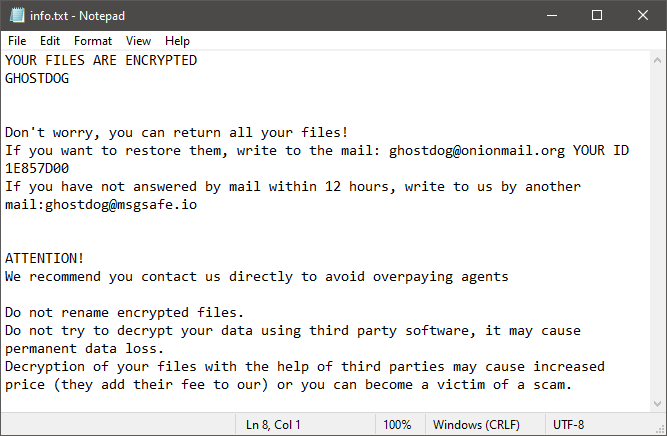

Naturalmente, questo ransomware rilascia anche una richiesta di riscatto per la vittima. Le vittime possono visualizzarlo aprendo il file "info.txt" che RZA Ransomware rilascia sul proprio desktop. Secondo questo documento, è necessario pagare una tassa di riscatto per recuperare i file persi. Tuttavia, i criminali non offrono alcuna garanzia che la vittima possa fidarsi di loro. Invece, chiedono di ricevere un pagamento di riscatto tramite Bitcoin e forniscono le e-mail ghostdog@onionmail.org e ghostdog@msgsafe.io per il contatto.

Pagare la tassa di riscatto è una pessima idea poiché sarebbe facile per gli aggressori truffarti. Prenderanno i soldi e non risponderanno mai alle tue e-mail. Non è mai una buona idea collaborare con i criminali informatici e dovresti sempre considerare questa opzione come l'ultima risorsa. Se RZA Ransomware tiene i tuoi file come ostaggi, dovresti prima provare a recuperarli con mezzi legittimi. Inizia eseguendo un programma antivirus per eliminare il malware. Successivamente, esplora le opzioni e i metodi di recupero dati che altre vittime di ransomware hanno trovato utili.