Supprimer TCYO Ransomware

La famille Dharma Ransomware continue d'être l'une des menaces les plus importantes en ligne. Les cybercriminels continuent de l'utiliser pour créer des casiers de fichiers dangereux comme le TCYO Ransomware. Ce cheval de Troie particulier se propage en ligne à l'aide d'e-mails de phishing, de faux téléchargements et d'autres contenus trompeurs. Vous ne voulez certainement pas le rencontrer sans une protection suffisante - il suffit de quelques minutes pour endommager durablement vos données. Une autre variante de casier de fichiers qui fait de même est le Myday Ransomware .

L'attaque du TCYO Ransomware est facile à repérer. Cependant, il est trop tard pour l'arrêter une fois que vous en constatez les conséquences. Dès qu'une victime lance ce ransomware, elle procède à l'analyse de son disque dur et crypte les fichiers. Tout fichier qu'il crypte subira également un changement de nom mineur - l'extension sera définie sur 'id-

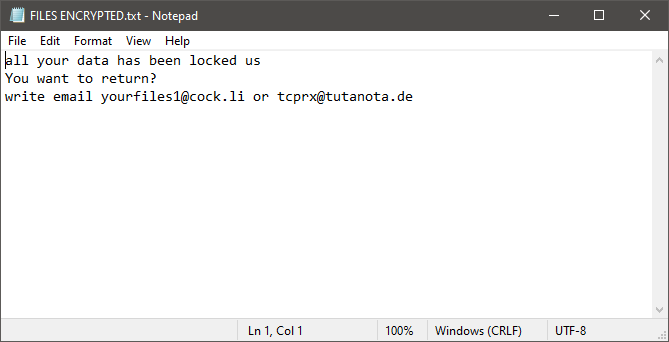

Tout comme les autres opérateurs de ransomware, ceux-ci donnent également des instructions à la victime. Dans le cas du TCYO Ransomware, ceux-ci se trouvent dans le fichier 'FILES ENCRYPTED.txt'. Il indique à la victime d'envoyer un message à yourfiles1@cock.li ou à tcprx@tutanota.de pour plus de détails. La note comprend également l'identification des victimes, ainsi que des conseils de ne pas utiliser 3 e outils de restauration de données -Party. Ce dernier avertissement est courant pour les attaques de ransomware, et vous ne devriez jamais tomber dans le piège. Les criminels veulent simplement décourager les utilisateurs d'essayer d'autres options de récupération de données. Il n'y aura aucune conséquence si vous essayez de restaurer les fichiers par vous-même.

Malheureusement, le TCYO Ransomware n'est pas compatible avec les décrypteurs gratuits. Cependant, cela ne devrait pas vous décourager d'essayer de résoudre le problème. Payer de l'argent aux attaquants est une idée terrible, et vous ne devriez pas l'entretenir. Au lieu de cela, exécutez un scanner antivirus pour éliminer la menace. Après cela, restaurez les fichiers à partir d'une sauvegarde ou explorez d'autres utilitaires de récupération de données.