Η επίθεση Ransomware Locker Admin - Πώς να ανακτήσετε από αυτήν;

Το Admin Locker Ransomware είναι ένα κομμάτι κακόβουλου λογισμικού, το οποίο θα μπορούσε να προκαλέσει μακροχρόνια ζημιά στα πιο πολύτιμα αρχεία σας. Απειλές όπως αυτή συχνά ελλοχεύουν σε σκοτεινούς ιστότοπους που σχετίζονται με τη διανομή πειρατικών μέσων, σπασίματα παιχνιδιών ή ενεργοποιητές λογισμικού. Σας συμβουλεύουμε να μείνετε μακριά από τέτοιους προορισμούς Ιστού ανά πάσα στιγμή και να χρησιμοποιείτε πάντα ενημερωμένη προστασία προστασίας από ιούς εάν τυχαίνει να επισκέπτεστε τέτοιες σελίδες. Περιττό να πούμε ότι δεν πρέπει να κατεβάζετε τίποτα από τυχαίους, μη αξιόπιστους ιστότοπους – διαφορετικά μπορεί να συναντήσετε απειλές όπως αυτή.

Επίθεση Ransomware Locker Admin

Όταν αυτός ο Trojan κρυπτογράφησης αρχείων εκτελείται σε ένα μη προστατευμένο σύστημα, θα αρχίσει αμέσως να λειτουργεί στο παρασκήνιο. Ο στόχος της επίθεσης είναι να κρυπτογραφήσει την πλειοψηφία των σημαντικών αρχείων του θύματος. Αυτός είναι ο λόγος που το Admin Locker Ransomware αναζητά πρώτα έγγραφα, μέσα, αρχεία, βάσεις δεδομένων και άλλες συνήθεις μορφές αρχείων. Επίσης, θα παρακάμψει σκόπιμα την κρυπτογράφηση μορφών αρχείων, όπως DLL ή EXE – αυτό διασφαλίζει ότι το σύστημα θα συνεχίσει να λειτουργεί.

Όλα τα αρχεία που κλειδώνει επισημαίνονται με μια τυχαία παραλλαγή της επέκτασης '.admin'. Δεν είναι σαφές πώς το ransomware αποφασίζει ποια επέκταση θα χρησιμοποιήσει, αλλά μερικές από τις κοινές είναι οι admin1, admin2, 2admin, 3admin κ.λπ.

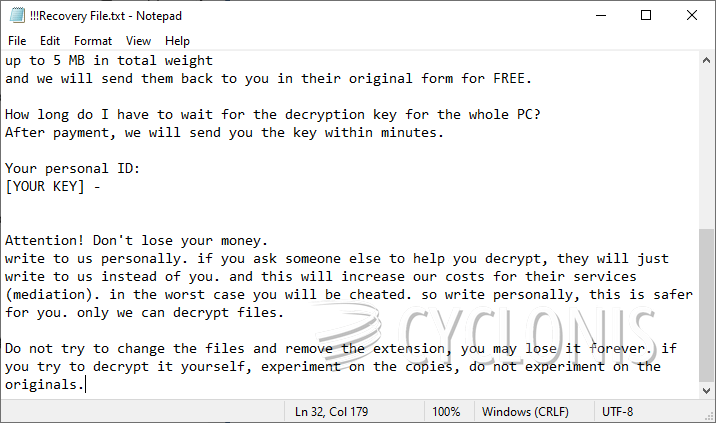

Μετά την ολοκλήρωση της επίθεσης, το Admin Locker Ransomware ρίχνει το μήνυμα λύτρων "!!!Recovery File.txt". Παραπέμπει τα θύματα σε έναν ιστότοπο υποστήριξης που βασίζεται σε TOR και αναφέρει επίσης ένα αναγνωριστικό Telegram όπου μπορούν να σταλούν μηνύματα στους εγκληματίες. Σας συμβουλεύουμε να μην προσπαθήσετε να έρθετε σε επαφή μαζί τους ή να επιχειρήσετε να αγοράσετε ένα εργαλείο αποκρυπτογράφησης – πιθανότατα θα σας εξαπατήσουν. Η καλύτερη επιλογή για τα θύματα του Admin Locker Ransomware είναι να εκτελέσουν έναν ενημερωμένο σαρωτή ασφαλείας και, στη συνέχεια, να εξερευνήσουν εναλλακτικά βοηθητικά προγράμματα αποκατάστασης δεδομένων.