Remover Army Ransomware

Lidar com as consequências de um ataque de bloqueio de arquivo pode ser muito desafiador, especialmente se você estiver lidando com uma das famílias de malware de alto perfil. Felizmente, alguns criadores de ransomware ainda não possuem as habilidades e o conhecimento para criar malware de alto nível. É o caso dos desenvolvedores do Army Ransomware. Essa ameaça faz parte da família Xorist Ransomware e, felizmente, muitos desses bloqueios de arquivos podem ser descriptografados por meio de ferramentas gratuitas.

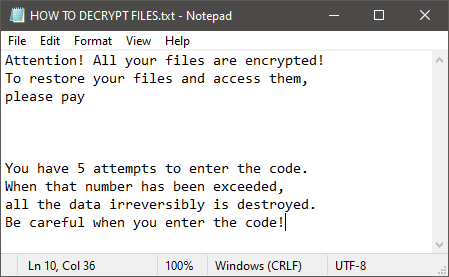

As vítimas do Army Ransomware terão seus dados bloqueados e os nomes dos arquivos danificados serão alterados para incluir a extensão '.army'. Outra mudança que o Army Ransomware faz é deixar cair a mensagem de resgate 'COMO DESCRIPTO ARQUIVOS.txt.' O ransomware também tentará eliminar os pontos de restauração do sistema e as cópias de volume de sombra, prejudicando, portanto, a eficácia das ferramentas de segurança de terceiros.

O ransomware também abre uma janela pedindo à vítima para inserir uma senha para desbloquear suas chaves. A mensagem diz que a vítima tem cinco tentativas para inserir o código correto - caso contrário, seus dados serão destruídos. Supostamente, as vítimas do Army Ransomware podem comprar a senha do Bitcoin, mas os criminosos não forneceram detalhes de contato ou pagamento. Felizmente, pode ser possível desfazer os danos que o Army Ransomware causa. Isso pode ser feito com o uso de um dos 'Xorist Decryptors' disponíveis online. Lembre-se de que você ainda precisará usar uma ferramenta antivírus atualizada para encerrar totalmente o ransomware e evitar que ele cause mais danos. Outras variantes do Xorist que podem ser descriptografadas são o XiNo Ransomware e o Lohodf Ransomware .

Não se esqueça de que é melhor tomar as medidas necessárias para evitar que ameaças como o Army Ransomware ataquem você em primeiro lugar. Evite navegar em sites suspeitos, nunca baixe arquivos desconhecidos e mantenha seu sistema protegido por software antivírus em todos os momentos.