Usuń Tempo Ransomware

Ataki ransomware nadal są dochodowym przedsięwzięciem dla cyberprzestępców. Wielu z tych hakerów polega na niestandardowym oprogramowaniu ransomware, podczas gdy inni skupiają się na korzystaniu z publicznie dostępnych projektów ransomware. Jednym z całkiem nowych programów do blokowania plików, które można znaleźć w Internecie, jest Temlo Ransomware. Jest częścią rodziny VoidCrypt Ransomware, a jego szyfrowanie jest nieodwracalne za pomocą bezpłatnych narzędzi. Ofiary tego ataku mogą wymagać skorzystania z alternatywnych opcji odzyskiwania plików. Niestety nie zawsze przynoszą one doskonałe rezultaty – jedynym sposobem zagwarantowania pełnego odzyskania sprawności po ataku Temlo Ransomware jest przywrócenie danych z kopii zapasowej.

Temlo Ransomware może docierać do systemów i sieci za pośrednictwem różnych wektorów infekcji. Jednak przestępcy, którzy za tym stoją, zwykle koncentrują się na złośliwych załącznikach do wiadomości e-mail w celu rozprzestrzeniania niebezpiecznego oprogramowania. Pliki te mogą być maskowane jako nieszkodliwe dokumenty Microsoft Excel lub Office. Jednak pakują złośliwe makro, które plik może odszyfrować i wykonać w celu wdrożenia Temlo Ransomware.

Temlo Ransomware — dlaczego nie powinieneś płacić

Gdy to ransomware atakuje, szybko szyfruje dokumenty, multimedia, archiwa, kopie zapasowe, bazy danych i inne formaty plików. Następnie stosuje rozszerzenie „.[temloown@gmail.com][

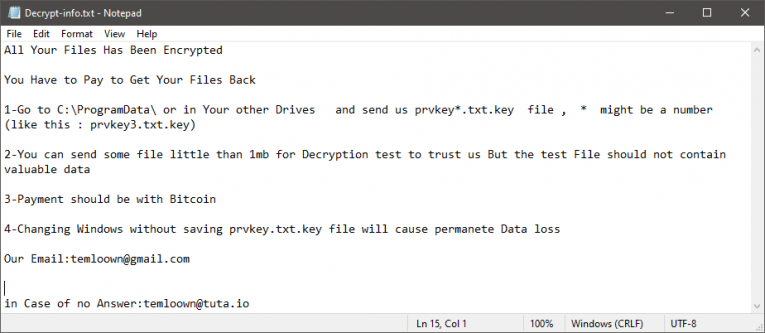

Temlo Ransomware upuszcza również wiadomość z żądaniem okupu „Decrypt-me.txt”. Wyjaśnia atak ofierze i instruuje ją, aby skontaktowała się z tmeloown@gmail.com lub temloown@tuta.io w celu uzyskania pomocy. Radzimy tego nie robić, ponieważ przestępcy żądają zapłaty okupu za pośrednictwem Bitcoin. Ufanie im i wysyłanie pieniędzy to zły pomysł – prawdopodobnie oszukają Cię. Najlepszym sposobem postępowania jest uruchomienie narzędzia antywirusowego w celu wyeliminowania zagrożenia. Jednak nadal będziesz musiał przywrócić swoje pliki. W takich przypadkach najlepiej polegać na alternatywnych opcjach, takich jak przywracanie z kopii zapasowej lub narzędzia do odzyskiwania danych innych firm.