5 wskazówek bezpieczeństwa, które pomogą Ci chronić urządzenia IoT

Coś popularnego ma ciemną stronę. Wszystko, co rośnie, musi ostatecznie stawić czoła wielu zagrożeniom, próbując je obniżyć lub wykorzystać. Wygląda na to, że Internet przedmiotów staje się kolejną najlepszą rzeczą w świecie cybernetycznym i z reguły otwiera całą lukę w zabezpieczeniach Internetu przedmiotów.

W tym wpisie chcielibyśmy zwrócić uwagę na problemy, które mogą wystąpić w związku z urządzeniem IoT. Podamy krótki przegląd zagrożeń, przed którymi stoi Internet przedmiotów, a następnie przejdziemy przez kilka wskazówek, które pomogą Ci chronić urządzenia przed złośliwym wykorzystaniem.

Table of Contents

Co to jest Internet przedmiotów?

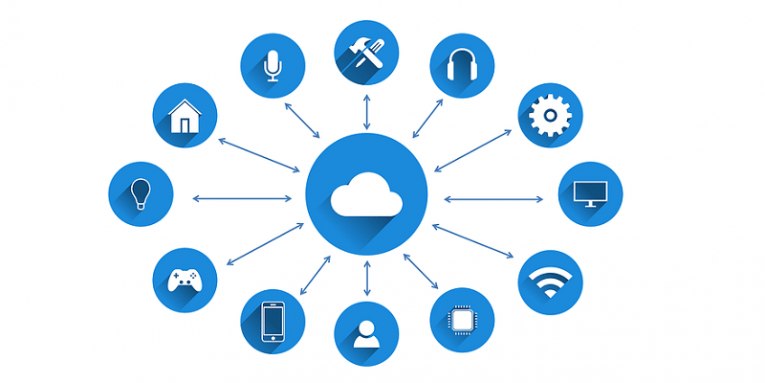

Technicznie rzecz biorąc, Internet przedmiotów to grupa urządzeń podłączonych do Internetu. Podczas gdy większość z nas zwykle myśli o komputerach i telefonach komórkowych, jeśli chodzi o połączenie internetowe, prawda jest taka, że w dzisiejszych czasach możesz podłączyć prawie wszystko do cyberprzestrzeni. Może to być kamera monitorująca, grzejnik, zegarek lub lodówka.

Omówiliśmy tutaj szczegółowo Internet rzeczy, więc jeśli chcesz dowiedzieć się więcej, nie wahaj się sprawdzić naszego poprzedniego posta na blogu. Chodzi o to, że jeśli urządzenie IoT jest podłączone do Internetu, oznacza to, że ma adres IP, a jego obecność jest mapowana. Pozostawia ślad w cyber świecie. Można użyć wszystkiego, co pozostawia ślad. Wszystko, co jest podłączone do Internetu, może być używane ORAZ niewłaściwie używane. Dlatego musimy zdawać sobie sprawę z luk w zabezpieczeniach Internetu, aby chronić nasze urządzenia IoT, nasze sieci i nasze dane osobowe.

Problemy z bezpieczeństwem Internetu rzeczy

Ponieważ sieć rzeczy jest coraz większa, naturalne jest, że rośnie również liczba cyberataków na urządzenia IoT. Według raportów firmy Kaspersky Lab w pierwszej połowie 2019 r. Miało miejsce ponad 100 milionów ataków na inteligentne urządzenia IoT. W porównaniu z liczbą zgłoszoną za pierwszą połowę 2018 r. Liczba ataków wzrosła prawie dziewięć razy. Wydaje się, że wzrost liczby ataków jest proporcjonalny do wzrostu sieci IoT, ponieważ oczekuje się, że rynki IoT podwoją się do 2021 r .

Prawdopodobnie zastanawiasz się, dlaczego ktokolwiek miałby chcieć zhakować inteligentną lodówkę? A jaki jest pożytek z korzystania z routera? W większości hakerzy mogą wykorzystywać luki w zabezpieczeniach Internetu rzeczy, aby tworzyć potężne botnety. Te botnety można później zarabiać na atakach DDoS (Distributed Denial of Service) lub wykorzystywać jako proxy dla wielu innych złośliwych działań. Najważniejsze jest to, że ofiary często nie są świadome faktu, że ich urządzenie IoT zostało naruszone.

Czy to oznacza, że ataki są wysoce wyrafinowane? Nie całkiem. Ataki są dość proste, ale wszystko dzieje się za plecami użytkownika, więc urządzenie może pozostać zagrożone przez chwilę, zanim cokolwiek zostanie zrobione.

Istnieją trzy główne rodziny szkodliwego oprogramowania odpowiedzialne za te ataki: Mirai, Nyadrop i Gafgyt. Mirai i Nyadrop to największe grupy infekcji. Mirai wykorzystuje stare luki w urządzeniach IoT, aby je zhakować, a Nyadrop i Gafgyt stosują brutalne wymuszanie haseł w celu złamania urządzenia. Chociaż istnieje wiele sposobów na ochronę twoich urządzeń IoT, najczęstsze wektory infekcji dają nam dobry pomysł, od czego możemy zacząć.

Jak chronić urządzenia IoT

1. Regularnie aktualizuj urządzenie

Rodziny złośliwego oprogramowania, takie jak Mirai, wykorzystują luki występujące w starych wersjach oprogramowania. Jeśli nie masz włączonej funkcji automatycznej aktualizacji na swoim urządzeniu IoT, powinieneś to zrobić teraz. Aktualizacje zawierają najnowsze funkcje bezpieczeństwa i łaty do luk w zabezpieczeniach, które pomogą Ci uniknąć potencjalnych prób włamań.

2. Użyj silnych haseł

Jak wspomniano, brutalne wymuszanie haseł jest powszechnym sposobem włamania się do urządzeń Internetu przedmiotów. Jednak silne i unikalne hasła utrudniają to. Jeśli uważasz, że nie możesz stworzyć silnego hasła i zmieniać go regularnie, powinieneś zatrudnić Cyclonis Password Manager . To bezpłatne narzędzie może generować i przechowywać hasła, więc nie będziesz musiał niczego zapamiętywać. Twoje urządzenie IoT będzie chronione przed złośliwymi atakami.

3. Uważaj na publiczne sieci Wi-Fi

Kiedy myślimy o urządzeniach IoT do noszenia na sobie, musimy pamiętać, że często muszą łączyć się z sieciami Wi-Fi w celu przechowywania danych osobowych. Nie trzeba dodawać, że nie wszystkie publiczne sieci Wi-Fi są wystarczająco bezpieczne do prywatnych transferów danych. Jeśli więc wiesz, że będziesz w miejscu ze wspólną siecią, być może najlepiej zostawić urządzenie do noszenia w domu. Nie chcesz, aby twoje dane zostały zhakowane przez złośliwą firmę zewnętrzną, która może „nasłuchiwać” w tej sieci!

4. Ryzyko przechowywania w chmurze

Technologia przechowywania w chmurze jest prawdopodobnie jedną z najlepszych rzeczy na rynku, a także jest dobrym lekarstwem na zagrożenie infekcją ransomware. Należy jednak poważnie rozważyć, czy naprawdę chcesz podłączyć KAŻDE POJEDYNCZE urządzenie IoT do chmury. Musimy pamiętać, że potrzebujemy połączenia między urządzeniem a usługą w chmurze, aby uzyskać dostęp do twoich danych, więc jeśli Twoje urządzenie zostanie naruszone, dane przechowywane w chmurze również mogą stać się dostępne. Zważ wszystkie zalety i wady, wybierając urządzenia, które chcesz połączyć z chmurą.

5. Wyłącz UPnP

UPnP oznacza Universal Plug and Play. Jest to zestaw protokołów sieciowych, który pozwala kilku urządzeniom podłączonym do tej samej sieci rozpoznawać się i łączyć ze sobą. Ta funkcja jest dobra, gdy potrzebujesz połączenia między urządzeniami, ale byłoby lepiej, gdyby nie była automatyczna. Problem polega na tym, że po włączeniu UPnP każde urządzenie IoT może być narażone na dostęp z zewnątrz. I zdecydowanie chcemy tego uniknąć.

Podsumowując, jeśli dokładnie przejrzysz wszystkie funkcje urządzenia IoT, na pewno zobaczysz, co możesz zrobić, aby poprawić ogólny poziom bezpieczeństwa IoT. Nie zapominaj, że zawsze możesz skonsultować się ze specjalistą, jeśli czujesz się zagubiony.