Reqg Ransomware, een STOP/Djvu-variant om op te letten

De STOP Ransomware-familie is terug met een nieuwe variant, die de naam Reqg draagt. Helaas lijkt deze dreiging tot nu toe zeer succesvol te zijn. Er zijn tientallen bedreigingen van gebruikers die om hulp vragen op verschillende internetforumborden. Volgens hun rapporten zijn hun bestanden onmogelijk te openen en hebben hun namen het achtervoegsel '.reqg'. Dit is precies wat er gebeurt wanneer de Reqg Ransomware een systeem infecteert. Het gaat over alle toegankelijke bestanden en versleutelt degenen die populaire bestandsindelingen gebruiken - documenten, media, archieven, enz. Een andere STOP/Djvu-variant om dezelfde aanval te gebruiken, is de Nooa Ransomware .

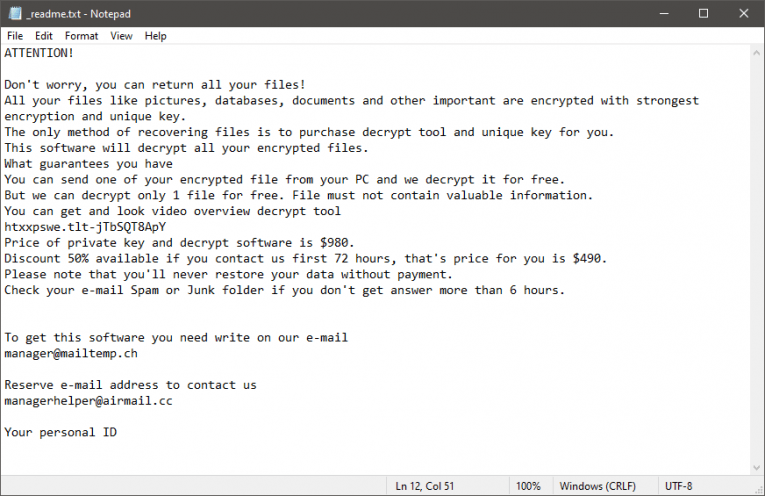

Zodra de ransomware een bestand vergrendelt, zal het de extensie '.reqg' aan de naam toevoegen. Ten slotte maakt het de losgeldbrief '_readme.txt.' Dit bestand bevat aanvullende informatie over de aanval, en vertelt het slachtoffer staat in 3 -party data recovery opties te vermijden. Naar verluidt kan het verkennen van dergelijke opties leiden tot meer schade aan de bestanden van de gebruiker. We verzekeren je dat dit een bluf is. De makers van de Reqg Ransomware willen hun slachtoffers ontmoedigen om populaire opties en tools voor gegevensherstel uit te proberen.

Hoe de Reqg Ransomware-aanval te vermijden?

De criminelen achter dit project lijken te vertrouwen op meerdere kanalen voor het verspreiden van malware. Sommige slachtoffers melden dat ze het schadelijke bestand hebben gedownload vanuit een e-mailbijlage. Terwijl anderen vermoeden dat de infectie plaatsvond toen ze interactie hadden met illegale software en games. We raden je aan om uit de buurt te blijven van schaduwrijke bestanden, vooral als de bron onbekend is. Natuurlijk moet u ook investeren in aanvullende beveiligingsmaatregelen, zoals een up-to-date antivirussoftwarepakket.

De aanvallers vragen een losgeld van $ 490, en ze dreigen het bedrag na 72 uur te verdubbelen. Ze bieden ook aan om 1-2 bestanden gratis te ontgrendelen en vertellen het slachtoffer om ze een bericht te sturen op manager@mailtemp.ch en managerhelper@airmail.cc. Ons advies is om hun eisen te negeren en alleen contact met hen op te nemen voor de gratis decodering. Kiezen om te betalen is een slecht idee - de oplichters zullen u waarschijnlijk oplichten.

Als u een van de slachtoffers van Reqg Ransomware bent, moet u het volgende doen. Voer eerst een anti-malwaretool uit om u te helpen de malware permanent te verwijderen. Dit zal voorkomen dat het meer bestanden beschadigt, en laat het uw tijd nemen met de volgende stappen. Nadat u dit hebt gedaan, is het tijd om na te denken over bestandsherstel. De beste optie is om te herstellen vanaf een back-up, maar we zijn ons ervan bewust dat dit niet altijd een optie is. Als u geen toegang heeft tot een back-up, raden wij u aan om alternatieve tools en opties voor gegevensherstel te verkennen.