Pašalinkite „Calix Ransomware“

Išpirkos išpuolių padarinius dažnai labai sunku pakeisti. Paprastai failų saugyklos siekia užšifruoti aukos failus ir tada pasiūlyti šimtus dolerių kainuojantį atkūrimo įrankį. Tai yra „Calix Ransomware“ kūrėjų strategija. Jų kenkėjiška programa naudoja „Phobos Ransomware“ šaltinio kodą su nedideliais konfigūracijos pakeitimais. Pvz., „Calix Ransomware“ naudoja alternatyvų plėtinį pažymėdamas užrakinamų failų pavadinimus - „.id [

Prieš įsigilindami į „Calix Ransomware“ funkcionalumą, pakalbėkime apie metodus, kuriuos nusikaltėliai taiko šiai kenkėjiškai programai platinti. Sukčiai dažnai pateikia kenksmingas apkrovas per el. Pašto priedus, padirbtus atsisiuntimus, netikrą reklamą ir piratinį turinį. Mes patariame skaitytojams laikytis naršymo teisėtose ir patikimose svetainėse, kurios neskleidžia piratinės žiniasklaidos ir programinės įrangos. Be to, patariame visiems būti atsargiems dėl netikėtų el. Laiškų, ypač jei juose yra priedas - tai yra kenkėjiškų programų platinimo metodas Nr. 1.

Taigi, kokias galimybes turi „Calix Ransomware“ aukos? Nėra nemokamo „Phobos Ransomware“ ar jo variantų, pvz., „Eslock Ransomware“ ar „ Ducky Ransomware“, iššifruotojų . Vienintelis patikimas duomenų atkūrimo būdas yra atkurti failus iš atsarginės kopijos, tačiau ši parinktis gali būti prieinama ne visoms šios atakos aukoms.

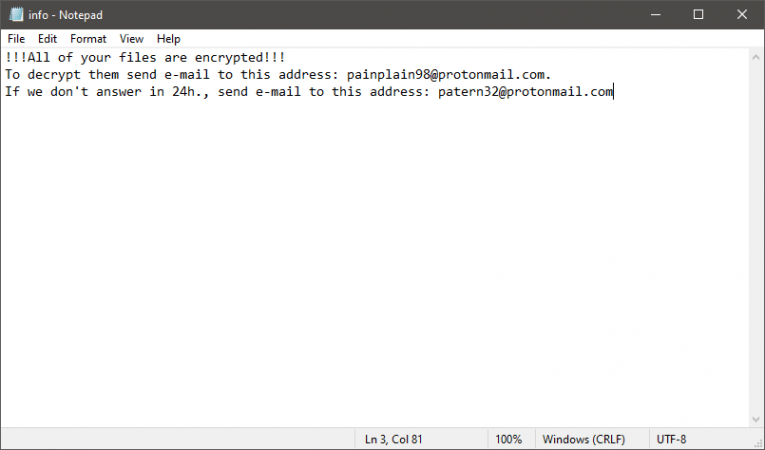

Nusikaltėliai teigia turintys veikiantį iššifravimo įrenginį, kurį vartotojai gali įsigyti mainais į šiek tiek Bitcoin. Vartotojai gali gauti išsamią mokėjimo informaciją susirašinėdami žinutėmis painplain98@protonmail.com arba patern32@protonmail.com . Sukčiai taip pat siūlo nemokamą iki penkių failų iššifravimą - siųskite juos į savo el. Paštą, kad pasinaudotumėte šiuo pasiūlymu. Tačiau jokiu būdu nesutikite siųsti jiems Bitcoin - greičiausiai tapsite suktybės auka. Jei atsarginės kopijos nėra, paleiskite antivirusinę priemonę, kad pašalintumėte „Calix Ransomware“, tada ieškokite alternatyvių failų atkūrimo paslaugų programų.