Rimuovere PERDAK ransomware

PERDAK è il nome di un trojan per la crittografia dei file appartenente alla famiglia dei ransomware Phobos. Sfortunatamente, né il file-locker Phobos, né il PERDAK Ransomware sono decifrabili tramite strumenti gratuiti. Le loro vittime potrebbero trovarsi in un sacco di guai a causa della mancanza di un decryptor. Se cadi vittima di questa minaccia, i suoi autori cercheranno di estorcerti denaro. Ti assicuriamo che non dovresti prendere in considerazione la loro offerta: è probabile che ti trufferanno. In genere, i creatori di ransomware richiedono il pagamento di un riscatto tramite criptovaluta. Nel caso del PERDAK Ransomware, i criminali chiedono un pagamento in Bitcoin. Un'altra variante di Phobos simile è CALVO Ransomware .

In che modo il ransomware PERDAK raggiunge le sue vittime?

In genere, la parte difficile delle campagne ransomware è fornire il carico utile a un numero sufficiente di vittime. Nel caso di questa minaccia, gli aggressori stanno esplorando diversi modi per propagare il malware. Il ransomware PERDAK può raggiungere le vittime tramite allegati e-mail dannosi, contenuti piratati, download falsi e pubblicità dannose/fuorvianti. Inutile dire che imparare a navigare sul Web in modo sicuro è un ottimo modo per stare lontano da attacchi pericolosi come questo. Un'altra raccomandazione che abbiamo è quella di utilizzare una suite di software antivirus aggiornata. Questo passaggio è essenziale quando si tratta di mitigare software dannoso come PERDAK.

Quando si verifica l'attacco PERDAK Ransomware, aggiungerà l'estensione '.id[

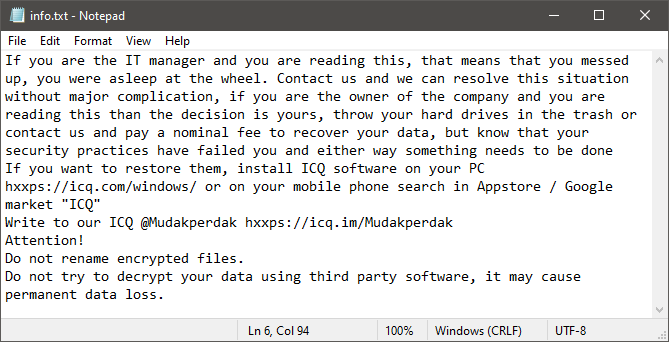

- I criminali vogliono un pagamento tramite Bitcoin.

- Usano l'ID ICQ Mudakperdak per contattare le vittime.

- I criminali si offrono di sbloccare fino a cinque file gratuitamente.

- Essi avvertono le vittime a non utilizzare strumenti di 3 rd di recupero dati-party.

Non dovresti mai accettare le offerte degli operatori di ransomware. Anche se soddisfi le loro richieste, è probabile che ti trufferanno. Nel caso del PERDAK Ransomware, è meglio eseguire uno strumento antivirus per eliminare l'intruso. Successivamente, ripristina i file da un backup o utilizza altri trucchi per il recupero dei dati.