Supprimer Infa Ransomware

Les attaques de ransomware peuvent être extrêmement dangereuses, surtout si elles arrivent à quelqu'un qui ne conserve pas de copies de sauvegarde de ses données. L'une des souches de ransomware nouvellement identifiées s'appelle Infa. Infa Ransomware est capable de crypter un large éventail de formats de fichiers, garantissant que leur contenu est inaccessible. Le nom de la menace est dérivé du fait qu'elle utilise l'extension '.infa' pour marquer les noms des fichiers qu'elle verrouille.

Comment éviter le ransomware Infa ?

La meilleure façon de protéger votre système et vos données contre ce cheval de Troie de cryptage de fichiers est d'utiliser une application antivirus à jour. En plus de cela, nous vous suggérons de maintenir des sauvegardes à jour de vos fichiers importants. Cette dernière mesure peut vous aider à récupérer vos données au cas où elles seraient endommagées.

Enfin, assurez-vous d'éviter d'interagir avec du contenu en ligne louche. Éloignez-vous des trackers torrent et des logiciels ou jeux piratés. Méfiez-vous également des e-mails suspects vous demandant de télécharger des fichiers et des pièces jointes - il s'agit d'une stratégie de propagation de logiciels malveillants courante.

Que veulent les créateurs d'Infa Ransomware ?

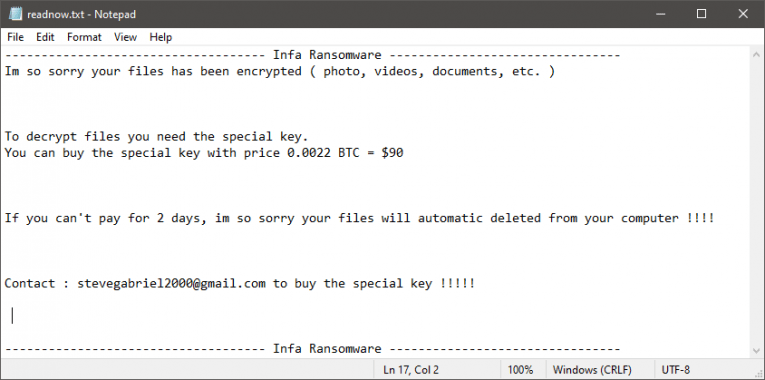

Les victimes du ransomware Infa trouveront généralement un document texte sur leur bureau. La demande de rançon s'appelle readnow.txt et contient les demandes des criminels. Ils demandent à la victime de les contacter à stevegabriel12000@gmail.com, ainsi que d'envoyer 90 $ de Bitcoin à leur portefeuille. Bien que le montant ne soit pas important, nous vous déconseillons de payer. Les criminels n'offrent aucune preuve qu'ils sont dignes de confiance. Les victimes qui acceptent de payer peuvent finir par être extorquées pour plus d'argent. Payfast Ransomware est un autre cheval de Troie de cryptage de fichiers qui utilise des techniques d'extorsion similaires.

Les victimes du Infa Ransomware doivent exécuter un outil anti-malware pour éliminer la menace. Une fois qu'ils s'en sont occupés, ils peuvent procéder à l'exécution d'outils de récupération de données réputés.