Ccps Ransomware poursuit les campagnes STOP Ransomware

La dernière variante de STOP Ransomware s'appelle Ccps Ransomware, et c'est une menace exceptionnellement dangereuse pour votre système. Il a la capacité de vous empêcher d'accéder à vos fichiers grâce à l'utilisation d'une attaque de cryptage de fichiers compliquée. Au cours de cette étape d'attaque, le Ccps Ransomware s'assurera de crypter le contenu des fichiers précieux - documents, images, vidéos, archives, feuilles de calcul et bien d'autres. Une fois qu'il a réussi à crypter un fichier, le logiciel malveillant marquera son nom avec le suffixe ".ccps".

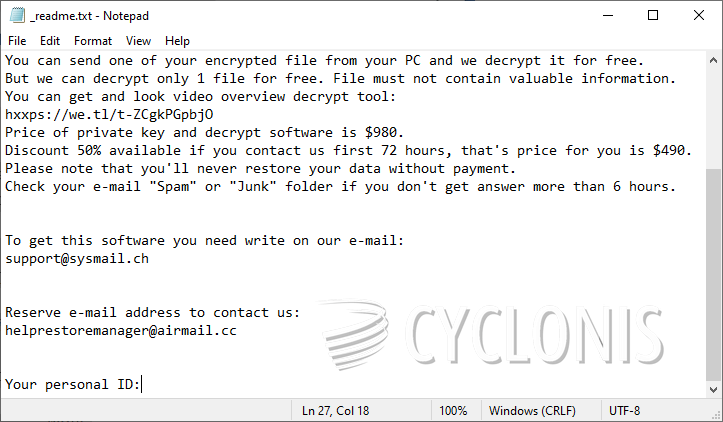

Bien sûr, les créateurs de Ccps Ransomware cherchent à recevoir de l'argent de leurs victimes. Le logiciel malveillant termine généralement son attaque en créant le message de rançon "_readme.txt" sur le bureau. Ce document indique aux victimes de préparer un paiement de rançon via Bitcoin – prétendument, toute victime qui paie recevra un outil de décryptage. Nous vous conseillons de ne pas faire confiance à ce message, car il serait très facile pour les criminels de Ccps Ransomware de prendre l'argent sans rien vous donner en retour.

Comment rester à l'abri du Ccps Ransomware ?

La meilleure façon de prévenir les attaques de rançongiciels est d'utiliser à tout moment un outil antivirus à jour. De cette façon, les programmes potentiellement malveillants verront leur exécution interrompue avant qu'ils n'aient la possibilité de causer des problèmes. Bien sûr, il y a aussi d'autres choses que vous pouvez faire. Évitez de télécharger des fichiers provenant de sources inconnues et méfiez-vous des e-mails aléatoires vous invitant à télécharger et à consulter une pièce jointe. En outre, le maintien à jour des sauvegardes de vos données est une excellente option de récupération en cas d'attaque par ransomware. Si le Ccps Ransomware a endommagé vos fichiers, nous vous suggérons d'éviter tout contact avec les criminels. Ils sont susceptibles d'essayer de vous escroquer votre argent sans vous donner le décrypteur. Au lieu de cela, supprimez la menace à l'aide d'outils antivirus, puis essayez d'autres options de récupération de données.