Usuń LQQW Ransomware

Ataki za pomocą trojanów szyfrujących pliki nadal stanowią jedno z największych zagrożeń online. Ten rodzaj złośliwego oprogramowania może spowodować trwałe uszkodzenie plików ofiary, a następnie wyłudzić je dla jednego. Jeśli czytałeś o atakach ransomware, być może wiesz, że rodzina STOP/Djvu jest obecnie jedną z najbardziej znanych. Cyberprzestępcy używają go do tworzenia różnych wariantów blokowania plików, takich jak nowe LQQW Ransomware lub starsi członkowie STOP, jak Orkf Ransomware .

Ransomware LQQW pojawia się za pośrednictwem e-maili typu spearphishing, fałszywych pobrań, pirackich treści i innych podejrzanych pobrań. Jeśli użytkownik wejdzie w interakcję ze złośliwym plikiem wykonywalnym, może nieświadomie zainfekować swój komputer. Najlepszym sposobem zapobiegania atakowi LQQW Ransomware jest ciągłe używanie aktualnej aplikacji antywirusowej. Jest to więcej niż wystarczające, aby powstrzymać złośliwych aktorów i pliki przed uszkodzeniem systemu lub danych.

Szyfrowania LQQW Ransomware nie można cofnąć za pomocą bezpłatnych narzędzi

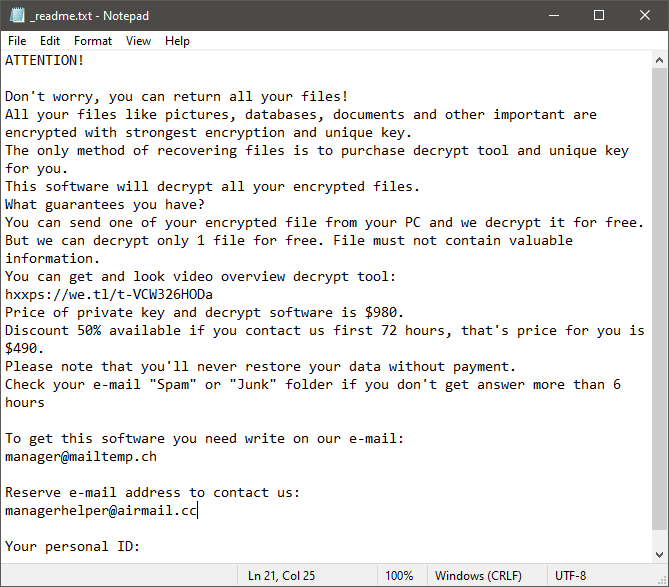

Użytkownicy, którzy nie zatrzymają LQQW Ransomware, mogą mieć wiele kłopotów. Ta blokada plików uniemożliwi im dostęp do swoich plików poprzez szyfrowanie ich zawartości. Oprócz szyfrowania plików doda również rozszerzenie „.lqqw” do ich oryginalnej nazwy. W końcu to zagrożenie upuszcza dokument okupu '_readme.txt'. Wyjaśnia atak ofiarom i informuje je, że mogą kupić deszyfrator od przestępców.

Oferta twórców LQQW Ransomware jest nie do przyjęcia. Proszą o otrzymanie 490 dolarów za pośrednictwem Bitcoina i grożą podwojeniem kwoty okupu w ciągu 72 godzin. Nie trzeba dodawać, że akceptacja ich oferty nie jest dobrym pomysłem. Nawet jeśli w końcu zapłacisz, mogą nie dotrzymać końca umowy. Warto wspomnieć, że oszuści oferują darmowe odblokowanie kilku małych plików. Aby skorzystać z tej oferty, ofiary ransomware LQQW muszą wysłać pliki na adres manager@mailtemp.ch lub managerhelper@airmail.cc.

Czy jesteś jedną z ofiar LQQW Ransomware? Zignoruj ofertę przestępców i użyj narzędzia do usuwania złośliwego oprogramowania, aby usunąć zagrożenie. Po wykonaniu tej czynności przystąp do eksperymentowania z renomowanymi narzędziami i rozwiązaniami do odzyskiwania danych.