Kaip atskirti netikrą slaptažodžio atkūrimo el. Laišką nuo tikrojo

Sukčiavimo el. Laiškai, kurie yra nepageidaujami pranešimai, kurie atrodo kaip teisėti el. Laiškai ir reikalaujantys pakeisti slaptažodį į internetinę sąskaitą, yra viena iš labiausiai paplitusių internetinių... Skaityti daugiau

Piratai įdarbino „Google Home“ ir „Amazon Alexa“, kad išklausytų ir įrašytų slaptažodžius

Pradėkite diskusiją apie intelektualaus pranešėjo, pavyzdžiui, „Amazon“ „Alexa“ ar „Google“ namų, savininko privatumą, ir greičiausiai beveik iš karto pamatysite dvi aiškiai apibrėžtas žmonių grupes. Pirmasis... Skaityti daugiau

„Comodo“ forumas nulaužtas po to, kai įmonė laiku netaiko saugos pataisos

Šiuose puslapiuose dažnai sakome, kokie svarbūs programinės įrangos atnaujinimai ne tik dėl naujų funkcijų ir našumo patobulinimų, bet ir dėl saugos pataisų. Pirmadienį „Comodo“, kuri, kaip bebūtų keista, yra apsaugos... Skaityti daugiau

Gali būti išplatinti visos Ekvadoro gyventojų asmeniniai duomenys

Kai kurie duomenų nutekėjimai yra didesni ir daro įtaką daugiau nei kiti. Bet kaip tiksliai juos suskirstyti? Kada duomenų saugumo incidentas gali būti laikomas didžiule problema, o kada jis nėra toks jau didelis... Skaityti daugiau

Piratai įrodo, kaip lengva perimti „Twitter“ paskyras, užgrobiant Jacko Dorsey profilį

Kokios yra sugadintos socialinio tinklo paskyros pasekmės? Teisinga sakyti, kad tai labai priklauso nuo to, kam priklauso minėta sąskaita. Daugeliui įprastų vartotojų tai yra nepatogumai, kurie, jei jie pakankamai... Skaityti daugiau

Ar šiame pasaulyje yra kažkas šventojo kairiojo? Naujame išmaniajame rožine aptinkama saugos klaida

Kai kurie laikytų keistu bandymu sudominti daugiau religijos žmonių, Katalikų bažnyčia praėjusią savaitę paskelbė, kad pradeda visiškai naują išmanųjį rožančių. Įrenginys kainuoja šiek tiek daugiau nei 100 USD, jis... Skaityti daugiau

Kaip ištrinti neteisingus automatinio užpildymo įrašus „Google Chrome“

Jei esate „Chrome“ žiniatinklio naršyklės vartotojas, daugiau nei tikėtina, kad susidursite su „Chrome“ automatinio užpildymo pasiūlymais dėl asortimento formų ir teksto įvesties taškų. Kai kuriais atvejais tie... Skaityti daugiau

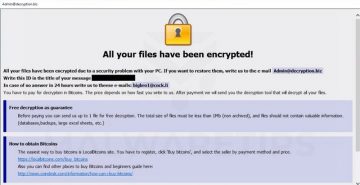

Norite išgyventi „Ransomware“ - Štai kaip apsaugoti kompiuterį

IT saugumo ekspertai tvirtino, kad „išpirkos programinė įranga yra visa bloga žmonijai, paskirstyta į kenkėjiškas programas, piktybiškumas, godumas ir atsitiktinė nekompetencija“. Nelengva suprasti, kodėl kai kurie iš... Skaityti daugiau

Kas yra tėvų kontrolė ir kaip jas nustatyti?

„Tėvų kontrolė“ yra bendras terminas, apimantis įvairius būdus, kaip blokuoti netyčinę individualių paskyrų prieigą prie netinkamų svetainių. Tai pasiekti galima keliais būdais, įskaitant tokias priemones kaip tinklo... Skaityti daugiau

Piratai pasitelkia „Telkom“ tinklą, kad sukurtų suklastotą „Citibank“ svetainę, kad išgautų prisijungimo duomenis

Praėjusią savaitę Pietų Afrikos IT naujienų skyrius „MyBroadband“ buvo įspėtas apie pažeistą svetainę, kurioje buvo pavogti „Citibank“ klientų prisijungimo duomenys. Svetainės domenas yra naphotography[.]co[.]za Za,... Skaityti daugiau

Tariamai iš „Zynga“ pavogta 218 milijonų įrašų

Rugsėjo 12 d. Mobiliųjų ir socialinės žiniasklaidos žaidimų kūrėjas „Zynga“ paskelbė patyręs duomenų pažeidimą. Kaip kai kurie iš jūsų turbūt žinote, „Zynga“ yra tokių populiarių žaidimų kaip „FarmVille“, „Mafia Wars“... Skaityti daugiau

Rasta 24 „Google Play“ programos, skirtos platinti kenkėjišką programą „Joker“

„Google Play“ duomenimis, kenkėjiškos programos, sukurtos užkrėsti neįtariančius „Android“ vartotojus nauja „Joker“ kenkėjiška programa, buvo atsiųstos iš viso 472 000 kartų. Skaičius atrodo gana didelis, tačiau... Skaityti daugiau