Távolítsa el a Pay Us Ransomware alkalmazást

A fájlmegőrző támadás áldozatává válása az egyik legrosszabb élmény lehet a Windows-felhasználók számára. Az ilyen típusú rosszindulatú programok nem elégedettek azzal, hogy csak rövid távú problémákat okoznak. Célja a fájlok zárolása, ezáltal hosszan tartó károsodást okozva a fájlrendszerében. Ha áldozatává válik az új Pay Us Ransomware támadásának, nem tudja használni dokumentumait, archívumait, adathordozóit, biztonsági mentéseit és más általánosan használt fájljait. Sajnos az adott fájl-titkosító trójai programról jelenleg meglehetősen kevés információ található. Ez lehetetlenné teszi annak megmondását, hogy kompatibilis-e az ingyenes visszafejtőkkel vagy sem. Egyelőre a legjobb azt feltételezni, hogy a Pay Us Ransomware titkosítás visszafordíthatatlan, és a leghatékonyabb biztonsági intézkedés e kártevő ellen az, ha megakadályozza, hogy a számítógépére kerüljön.

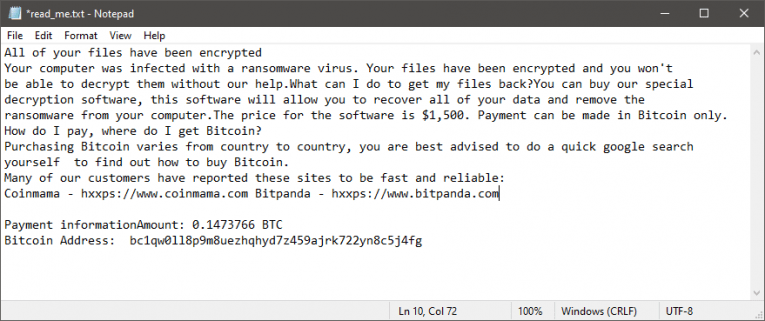

Ha a Pay Us Ransomware támadása sikeres, titkosítja a fontos fájlokat, és a nevüket a .pay us kiterjesztéssel címkézi. Ezután létrehozza a 'read_me.txt' váltságdíjat. Ez utóbbi dokumentum a bűnözők utasításait tartalmazza. Nem meglepő, hogy áldozataik pénzét keresik - felajánlják, hogy 1500 dollárért eladnak egy dekódoló eszközt. Természetesen azt kérik, hogy fizessenek a Bitcoin-on keresztül, biztosítva, hogy a tranzakciót ne lehessen nyomon követni vagy törölni. Hasonló kártevő a HandShake Ransomware .

Ha fontolóra veszi a váltságdíj fizetését, akkor tudnia kell, hogy nem jó ötlet követni a bűnözők utasításait. Nem nyújtanak be semmilyen bizonyítékot arra, hogy a visszafejtőjük működik, és nem tudják garantálni, hogy a fizetés teljesítése után bármit is kap. Egyes ransomware-készítők az első befizetés befejezése után pénzért zsarolják áldozataikat - a Pay Us Ransomware szerzői ugyanezt a stratégiát alkalmazhatják. Egy másik piros zászló az elérhetőségek hiánya - a Pay Us Ransomware szerzői nem adnak meg e-mailt, weboldalt vagy bármilyen más módon kapcsolatot velük.

Ha ez a fájlmegőrző elérte a rendszerét, akkor azt egy naprakész víruskereső eszköz futtatásával távolítsa el. Miután a fenyegetés megszűnt, próbálkozzon alternatív adat-helyreállítási eszközökkel és lehetőségekkel.