Log4Shell-Sicherheitslücke wird ausgenutzt, um die Khonsari-Ransomware zu installieren

Die kürzlich entdeckte Sicherheitslücke im Log4j-Dienst hat schnell die Aufmerksamkeit von Cyberkriminellen auf sich gezogen, die sich auf verschiedene Arten von Angriffen spezialisiert haben. Obwohl in ersten Berichten hauptsächlich Botnets und Kryptowährungs-Miner erwähnt wurden, scheinen Ransomware-Betreiber auch auf der Suche nach Servern zu sein, die durch die Log4Shell-Sicherheitslücke ausgenutzt werden können. Dank dieses Exploits erhalten Kriminelle die Möglichkeit, Remote-Befehle auf den kompromittierten Systemen auszuführen, wodurch sie effektiv alle möglichen Aufgaben ausführen können – beispielsweise die neuartige Khonsari Ransomware ausführen.

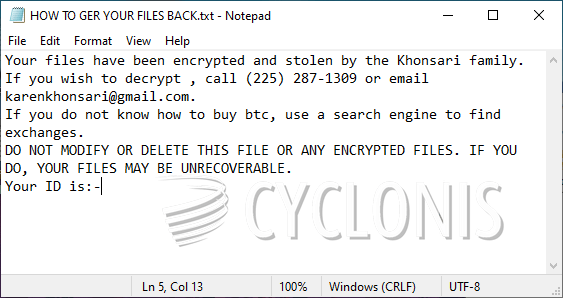

Khonsari Ransomware-Betreiber verwenden eine Telefonnummer für den Kontakt

Die Khonsari Ransomware ist mit keiner der File-Locker-Familien aus dem Jahr 2021 verwandt und scheint eine sehr neue Software zu sein. Leider zeigt eine erste Analyse der Nutzlast, dass sie einen fehlerfreien Dateiverschlüsselungsmechanismus verwendet, der es unmöglich machen würde, einen kostenlosen Entschlüsseler zu entwickeln und zu veröffentlichen. Dadurch haben die Opfer der Khonsari Ransomware nur sehr eingeschränkte Möglichkeiten, ihre Dateien wiederherzustellen.

Es ist wichtig hinzuzufügen , dass die Khonsari Ransomware erst entdeckt wurde , nachdem die Sicherheitslücke Log4Shell bekannt wurde . Bisher scheint dies die einzige Methode zu sein, die seine Schöpfer verwenden, um Systeme zu infizieren. Die Malware ist in der Lage, einen großen Teil der Dateien des Opfers schnell zu verschlüsseln und deren Namen mit der Endung „.khonsari“ zu versehen. Genau wie andere File-Locker zeigt auch dieser nach Abschluss des Angriffs eine Lösegeldforderung an.

Die Kriminellen der Khonsari Ransomware verlangen von ihrem Opfer, eine Lösegeldgebühr über Bitcoin zu zahlen und sich für weitere Informationen an karenkhonsari@gmail.com zu wenden. Das Überraschende in ihrer Lösegeldforderung ist das Vorhandensein einer Telefonnummer, mit der sie erreicht werden können – (225) 287-1309. Es ist ratsam, nicht zuzustimmen, Geld an anonyme Cyberkriminelle zu senden. Wenn Sie bezahlen, erhalten Sie möglicherweise keine Gegenleistung und verlieren sowohl Ihr Geld als auch Ihre Dateien. Es ist am besten, die Khonsari Ransomware über eine Antivirensoftware zu entfernen und dann alternative Datenwiederherstellungsoptionen zu erkunden. Stellen Sie natürlich sicher, dass Sie auch Ihren Log4j-Dienst aktualisieren, um die Schwachstelle zu beheben.