2020年尚未结束,但我们已经知道您喜欢的密码

就像过去一年一样,信息安全社区在年底对密码习惯和用户习惯进行了评估。可悲的是,2020年的概述并不特别令人鼓舞。

Internet上有大量有关密码安全性的建议。我们自己的文章经常涉及这个主题。但是,在密码方面,人们似乎特别固执,只是拒绝听和学习。

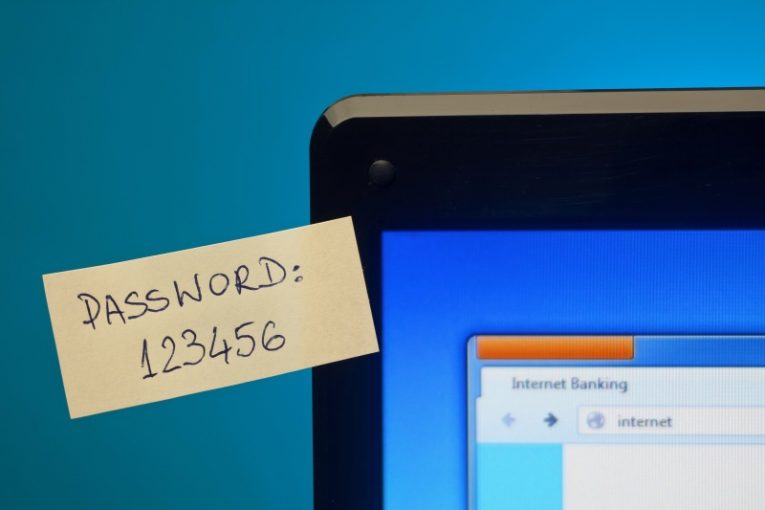

信不信由你,“ 123456”仍然是密码安全调查中被调查人群中最常见的密码。安全研究人员通常会发布一个描述估计的密码强度的度量标准-“暴力破解时间”,这是指黑客或一系列不良行为者需要破解多长时间才能破解特定的密码。当涉及诸如“ 123456”之类的密码时,该指标甚至都不适用,因为该密码使用过度,易于猜测且显而易见。

密码耻辱大厅中的第二个位置保留为“ 123456789”。似乎人们仍然以某种方式认为一个接一个的连续数字使他们的密码更安全。事实并非如此,而且从未如此。

其他长期存在的耻辱经典密码字符串,例如“ password”一词,仍然出现在2020年最常用的前10个密码中。前10个列表中的唯一密码是蛮力无法猜到的几秒钟之内的脚本就是“ picture1”。可悲的是,普通家用计算机用暴力破解“ picture1”之类的密码需要花费几个小时,这仍然意味着密码远非安全性。

似乎人们几乎掌握了良好密码的某些原理,但从来没有真正很好地实现它们,例如在字符串中混合字母和数字的attempt脚尝试。

一秒和几个世纪之间有什么区别?

为了更好地了解密码强度,我们提出了一个测试密码,该密码使用了两个不常见单词的混搭,导致在字典中找不到一个字符串,并且在字符串中混合了多个符号和数字,然后运行通过密码强度检查器生成的18个字符的字符串。结果是,即使在使用大型计算网络时,暴力破解该字符串也需要花费数百年甚至数百年的时间,从而使其难以破解。

并非总是需要20个符号的字符串来获得安全的密码,它只需要混合字母,符号和数字即可,并且绝不会使用字典中可以找到的简单单词,这是大多数蛮力脚本所依赖的庞大的字典数据库可破解密码。